Każde zadanie projektowe należy zrealizować w programie Cisco Packet Tracer. Dokumentacja (sprawozdanie) musi zawierać: treść zadania, opis wykonania, zestawienie użytych technologii z uzasadnieniem ich wyboru, zrzuty ekranu z topologią i konfiguracją, szczegółowy opis oraz uzasadnienie konfiguracji urządzeń, napotkane problemy i sposoby ich rozwiązania, a także sformułowane wnioski końcowe.

Spis zadań laboratoryjnych

- Hierarchiczny projekt sieci (VLAN i Inter-VLAN Routing)

- Automatyzacja wymiany tras — protokół OSPF

- Zarządzanie infrastrukturą usług (DHCP i DNS)

- Bezpieczeństwo brzegu sieci i translacja adresów NAT

- Wysoka dostępność bramy domyślnej (HSRP)

- Wdrożenie infrastruktury IPv6 (Dual-Stack)

- Optymalizacja warstwy drugiej (STP i EtherChannel)

- Filtrowanie ruchu za pomocą list kontroli dostępu ACL

- Utwardzanie urządzeń (SSH i Port Security)

- Bezpieczne połączenia oddziałów (GRE Tunnel)

Wykład 1 Model trójwarstwowy, przełączniki, Wykład 2 Rola routera i bramy domyślnej.

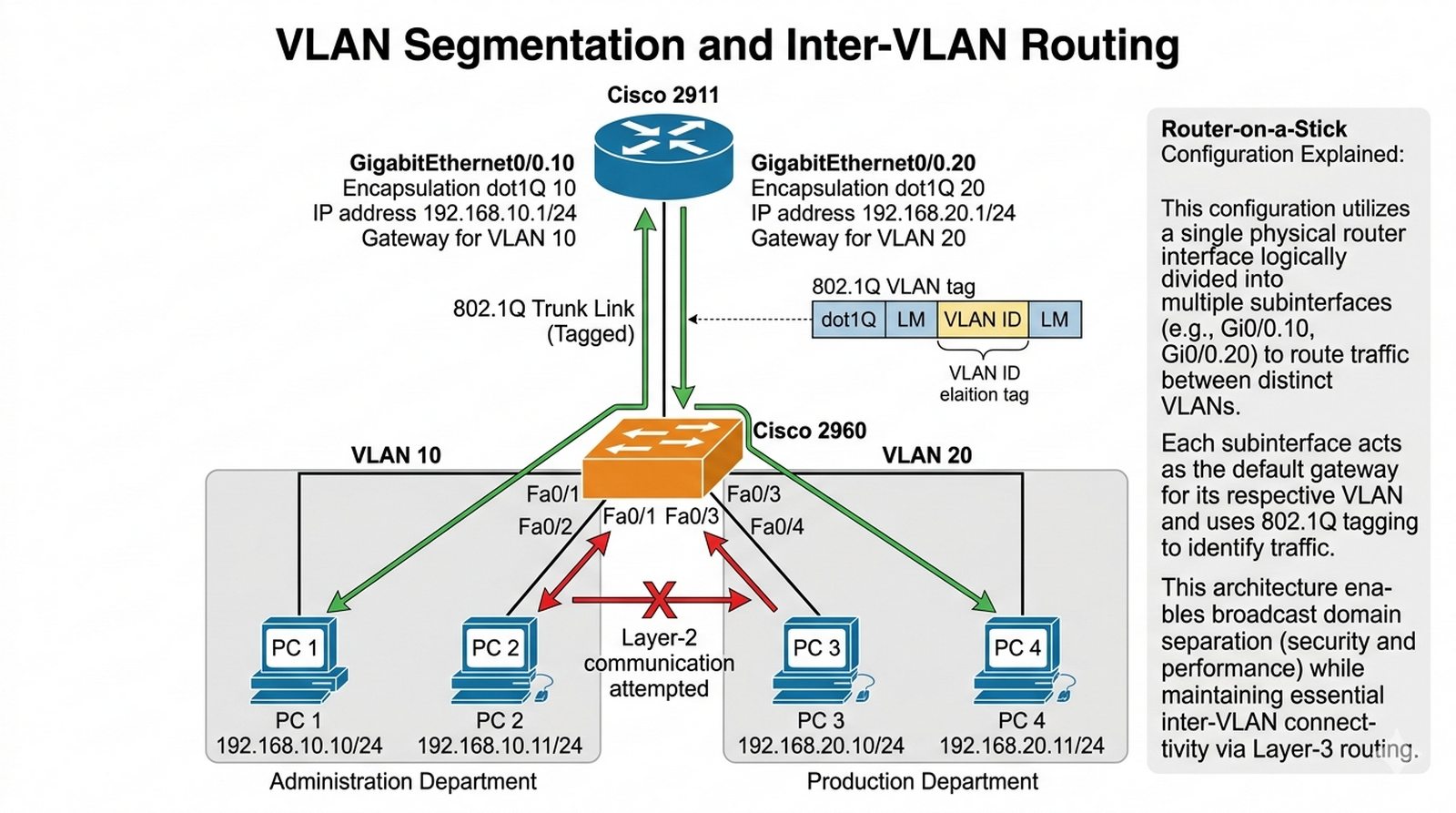

W firmie działają dwa niezależne działy: Administracja oraz Produkcja. Obecnie wszystkie komputery pracują w jednej wspólnej sieci LAN bez żadnej izolacji — ruch broadcast z jednego działu dociera do wszystkich stacji, co powoduje niepotrzebne obciążenie sieci i stanowi zagrożenie bezpieczeństwa (pracownicy Produkcji mogą teoretycznie przechwycać dane sieciowe serwerów działu Administracji). Jako administrator sieci musisz wdrożyć segmentację sieci przy użyciu sieci VLAN, dzieląc fizyczną infrastrukturę przełącznika na dwie oddzielne domeny rozgłoszeniowe. Komputery działu Administracji muszą mieć możliwość komunikacji z siecią Produkcji przez routera (warstwa 3), natomiast bezpośrednia komunikacja na warstwie 2 (bez udziału routera) musi być zablokowana. Zastosuj technikę Router-on-a-stick z enkapsulacją 802.1Q na łączu między przełącznikiem a routerem.

- Zastosowanie routera 2911, przełącznika 2960 oraz co najmniej dwóch komputerów PC.

- Utworzenie dwóch sieci VLAN z różnymi numerami (np. VLAN 10 i VLAN 20).

- Przypisanie portów dostępowych do odpowiednich VLAN.

- Konfiguracja portu Trunk między przełącznikiem a routerem (enkapsulacja 802.1Q).

- Utworzenie subinterfejsów na routerze dla każdego VLAN.

- Przypisanie adresów IP subinterfejsom jako bramy domyślne dla poszczególnych sieci.

- Konfiguracja komputerom adresów IP z odpowiednich podsieci i bram domyślnych.

- Weryfikacja łączności między komputerami w różnych VLAN (ping przez router).

- Sprawdzenie tablicy VLAN na przełączniku (show vlan brief).

- Weryfikacja routingu między VLAN (show ip route).

- Analiza przesyłania ramek z tagiem 802.1Q w trybie symulacji.

- Udokumentowanie różnic w komunikacji L2 (brak) vs L3 (przez router).

- Pamiętaj, że domyślnie wszystkie porty przełącznika są w VLAN 1 — aby utworzyć nowe VLAN, musisz wejść w tryb konfiguracji VLAN.

- Interfejs fizyczny routera, na którym tworzysz subinterfejsy, musi być włączony (no shutdown), ale bez adresu IP.

- Numer subinterfejsu na routerze musi odpowiadać numerowi VLAN (np. GigabitEthernet0/0.10 dla VLAN 10).

- Komenda

encapsulation dot1Q [vlan-id]jest wymagana na każdym subinterfejsu. - Użyj polecenia

show vlan briefdo weryfikacji utworzonych VLAN. - Sprawdź stan interfejsów trunk poleceniem

show interfaces trunk. - Komputery w różnych VLAN nie mogą się "pingować" bezpośrednio — wymagany jest router.

- Upewnij się, że komputery mają ustawione bramy domyślne na adresy IP subinterfejsów routera.

- W trybie symulacji zaobserwuj, jak router dekoduje tag VLAN i przekierowuje pakiet.

- Sprawdź tablę routingu poleceniem

show ip route— powinny być trasy do podsieci VLAN. - Różnica między trybem access a trunk: access = jeden VLAN, trunk = wiele VLAN.

- Upewnij się, że protokół DTP jest ustawiony poprawnie (switchport mode trunk).

- Pamiętaj o podaniu nazwy dla każdego VLAN — ułatwia to późniejsze zarządzanie i diagnostykę.

- Jeśli komputer nie otrzymuje adresu IP, sprawdź czy jest w tym samym VLAN co subinterfejs routera.

- Użyj polecenia

show ip interface briefdo szybkiego sprawdzenia stanu interfejsów. - Pamiętaj, że adres IP subinterfejsu staje się bramą domyślną dla danego VLAN.

Wyjaśnij różnicę między sieciami VLAN a podsieciami IP oraz uzasadnij, dlaczego każdy VLAN powinien mieć własną podsieć adresową. Opisz zasadę działania enkapsulacji 802.1Q i rolę znacznika (tag) VLAN w rozróżnianiu ruchu należącego do różnych sieci w ramach jednego fizycznego łącza. Wyjaśnij, dlaczego komunikacja między urządzeniami w różnych VLAN wymaga urządzenia warstwy trzeciej — routera lub warstwy 3 przełącznika. Omów korzyści z segmentacji sieci przy użyciu VLAN: izolacja ruchu broadcast, zwiększone bezpieczeństwo oraz zmniejszenie domeny rozgłoszeniowej.

Wykład 2 Routing dynamiczny, IGP, algorytm stanu łącza, OSPF.

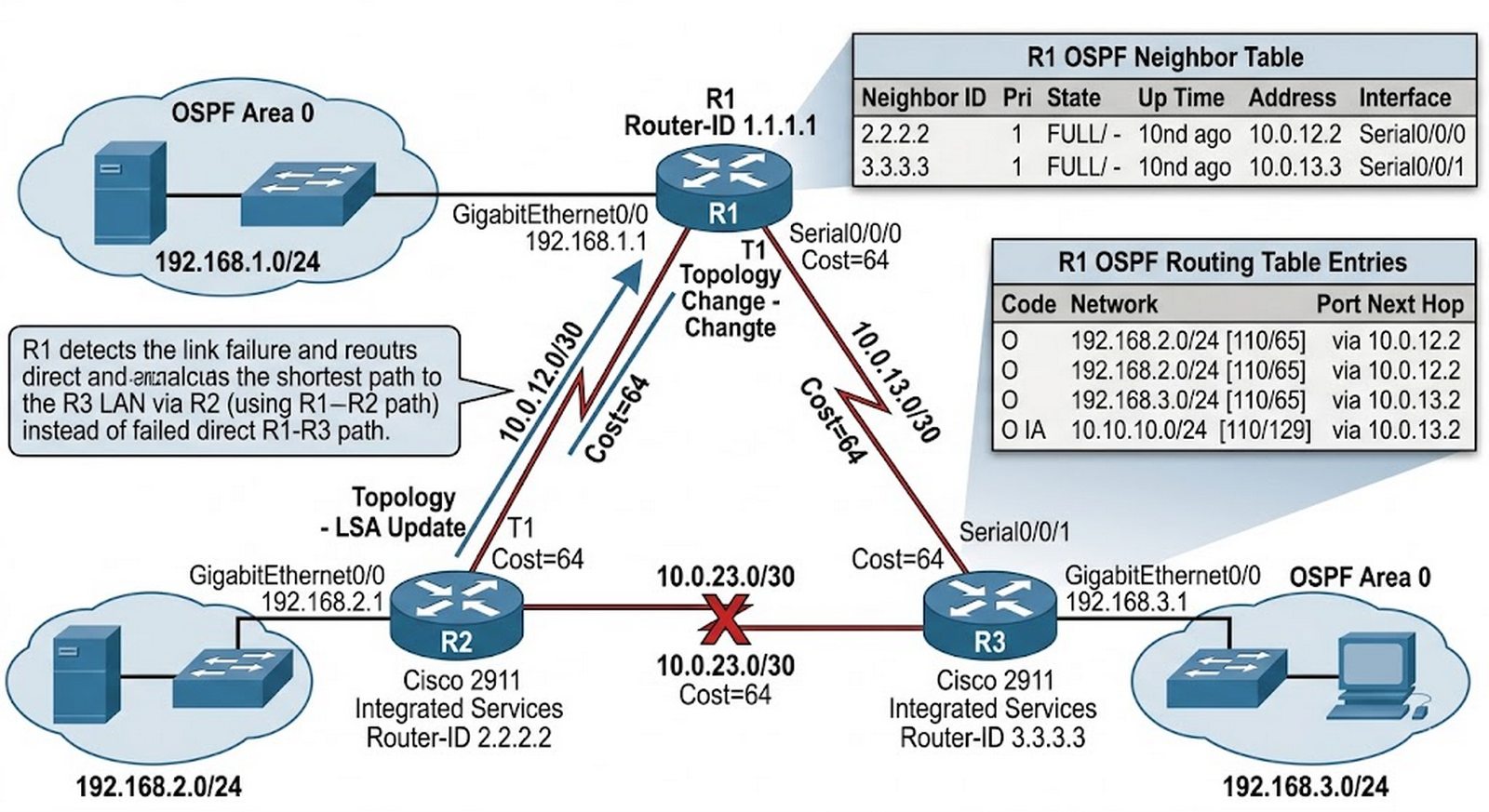

Sieć transportowa firmy rozrasta się dynamicznie poprzez dodawanie nowych oddziałów w różnych miastach. Obecnie wszystkie trasy między routerami są skonfigurowane statycznie, co oznacza, że każda zmiana topologii sieci (dodanie nowego routera, awaria łącza) wymaga ręcznej rekonfiguracji wszystkich urządzeń przez administratora — jest to czasochłonne i podatne na błędy. Jako administrator musisz wdrożyć protokół routingu dynamicznego OSPF (Open Shortest Path First), który automatycznie wykryje aktualną topologię sieci i wyznaczy najkrótsze ścieżki do każdej sieci docelowej na podstawie kosztu łączy. System musi być odporny na awarie — w przypadku przecięcia kabla lub routera, OSPF powinien w ciągu kilkudziesięciu sekund przekierować ruch trasą zapasową bez interwencji administratora.

- Wykorzystanie trzech routerów 2911 połączonych w topologię trójkąta.

- Adresacja sieci łączących routery w masce /30 (point-to-point).

- Konfiguracja co najmniej jednej sieci LAN za każdym routerem.

- Uruchomienie procesu OSPF z identycznym Process ID na wszystkich urządzeniach.

- Ustawienie unikalnego Router ID dla każdego routera.

- Dodanie wszystkich sieci do obszaru Area 0 (Backbone).

- Weryfikacja ustanowienia sąsiedztwa (show ip ospf neighbor).

- Analiza bazy danych LSA (show ip ospf database).

- Weryfikacja tras OSPF w tabeli routingu.

- Test zbieżności: odłączenie łącza i obserwacja zmiany trasy.

- Użycie traceroute do dokumentacji ścieżki.

- Dokumentacja kosztu (cost) dla tras.

- Maska wildcard w OSPF to odwrócona maska podsieci (np. dla /30 użyj 0.0.0.3, dla /24 użyj 0.0.0.255).

- Jeśli sąsiedztwo OSPF nie chce się zestawić, pierwszym krokiem diagnostycznym jest sprawdzenie czy parametry czasowe Hello i Dead są identyczne na obu interfejsach.

- Status sąsiedztwa FULL oznacza pełną relację sąsiedztwa; stan 2-WAY jest normalny w sieci Ethernet z wybranym routerem DR.

- Trasy poznane przez OSPF w tablicy routingu są oznaczone literą 'O' dla tras w tym samym obszarze lub 'O IA' dla tras międzyobszarowych.

- Po awarii łącza OSPF automatycznie przelicza trasy i aktualizuje tablę routingu — proces ten nazywa się zbieżnością (convergence).

- Użyj polecenia

show ip ospf databasedo analizy bazy danych LSA i sprawdzenia, jakie routery zna dany węzeł. - Interfejsy skierowane do sieci LAN (bez innych routerów OSPF) powinny być ustawione jako passive — nie wysyłają pakietów Hello.

- Router ID musi być unikalny na każdym routerze — jest to kluczowe dla poprawnego działania OSPF.

- W sieciach wielodostępowych Ethernet wybierany jest Designated Router (DR) i Backup DR — proces ten odbywa się w oparciu o priorytet OSPF i Router ID.

- Domyślny interwał Hello w OSPF to 10 sekund dla sieci broadcast (Ethernet) i 30 sekund dla sieci point-to-point.

- Czas Dead jest czterokrotnością czasu Hello — jeśli Hello=10, Dead=40 sekund.

- Polecenie

clear ip ospf processrestartuje proces OSPF i wymusza ponowne ustanowienie sąsiedztwa.

Opisz zasadę działania algorytmu Dijkstry (SPF) w wyznaczaniu najkrótszej trasy do sieci docelowej. Wyjaśnij różnice między stanami sąsiedztwa OSPF: Down, Init, 2-Way, ExStart, Exchange, Loading oraz Full. Omów rolę routera wyznaczonego (DR) i routera zapasowego (BDR) w sieciach wielodostępowych Ethernet i ich wybór w procesie Hello. Wyjaśnij znaczenie wartości kosztu (cost) interfejsu w algorytmie SPF i wyborze najlepszej trasy.

Wykład 3 Warstwa aplikacji, protokoły DHCP (DORA) i DNS.

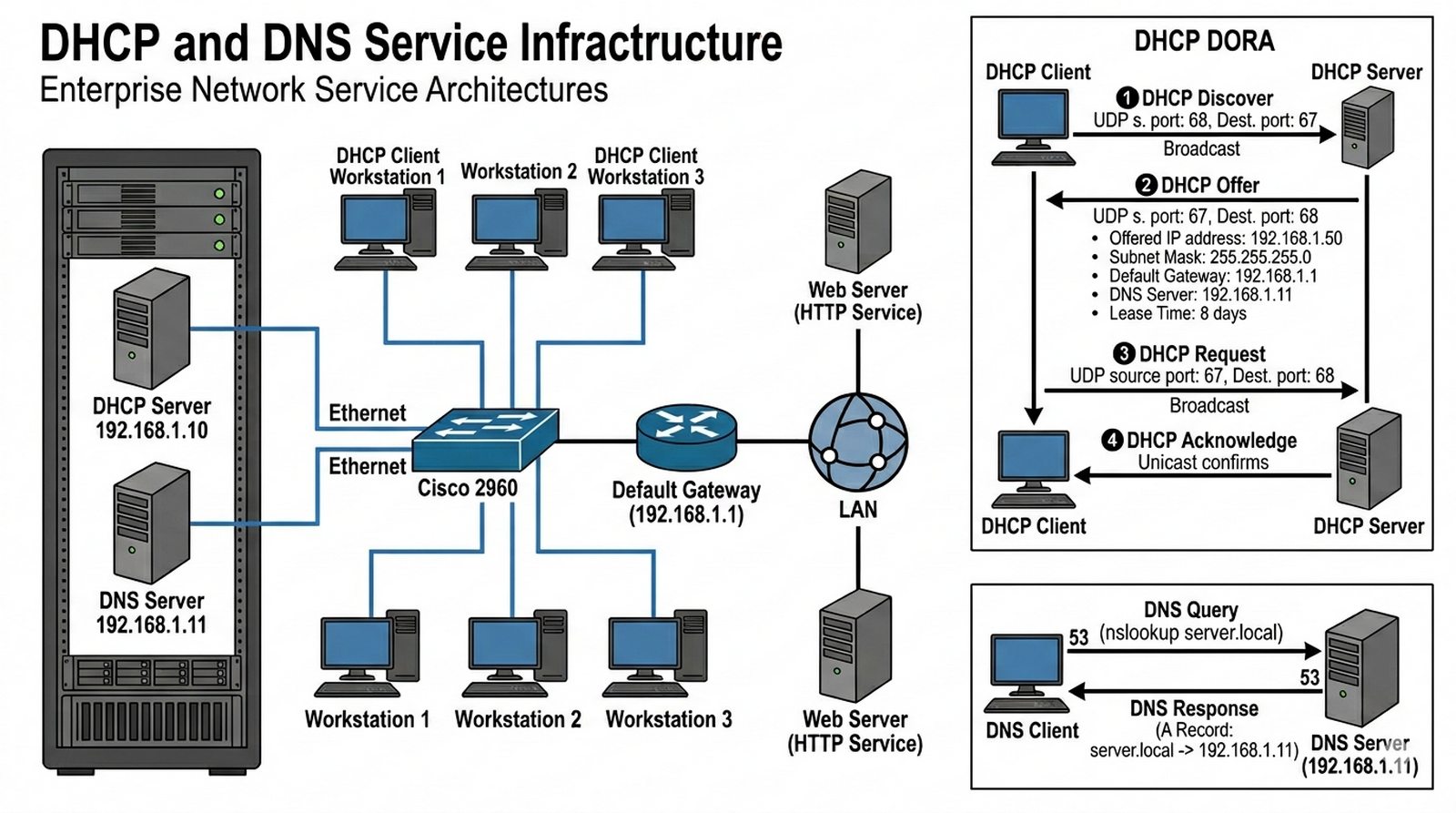

Firma dynamicznie się rozwija i regularnie dodaje nowe stanowiska pracy. Każdy nowy pracownik wymaga ręcznej konfiguracji adresu IP, maski, bramy domyślnej i serwera DNS na stacji roboczej — jest to czasochłonne, a błędy w konfiguracji (np. pomyłka w adresie bramy) powodują brak łączności z siecią. Jednocześnie użytkownicy zgłaszają problemy z dostępem do wewnętrznych zasobów firmy — muszą wpisywać adresy IP serwerów zamiast przyjaznych nazw domenowych (np. serwer.firma.local zamiast 192.168.1.10). Jako administrator musisz wdrożyć automatyczną alokację adresów IP przy użyciu serwera DHCP, który samodzielnie przydzieli wszystkie niezbędne parametry sieciowe nowym stacjom. Dodatkowo skonfiguruj serwer DNS, który będzie rozwiązywał nazwy domenowe wewnętrzne na adresy IP.

- Zastosowanie serwera Generic w topologii.

- Konfiguracja usługi DHCP z pulą adresową i wykluczeniami.

- Ustawienie opcji DHCP (brama, serwer DNS).

- Konfiguracja DNS z rekordem typu A.

- Uruchomienie usługi HTTP na serwerze.

- Ustawienie komputerów w tryb DHCP.

- Weryfikacja otrzymanych parametrów (ipconfig /all).

- Test rozwiązania nazwy (nslookup).

- Otwarcie strony WWW przez nazwę domenową.

- Analiza procesu DORA w trybie symulacji.

- Dokumentacja portów UDP 67/68.

- Jeśli serwer DHCP znajduje się w innej podsieci niż klienci, na interfejsie routera pełniącym rolę bramy musisz skonfigurować

ip helper-addresswskazujący na adres serwera DHCP. - Pakiety DHCP Discover (broadcast) domyślnie nie przechodzą przez router — polecenie ip helper-address konwertuje je na unicast do serwera.

- Pamiętaj o skonfigurowaniu wykluczeń (exclusions) w puli DHCP — zarezerwuj adresy dla urządzeń o stałych adresach (routery, serwery, drukarki).

- Domyślny czas dzierżawy (lease time) w Packet Tracer to 24 godziny — możesz go zmienić w konfiguracji puli.

- Użyj polecenia

ipconfig /allna stacji PC do weryfikacji otrzymanych parametrów IP, w tym adresu serwera DNS. - Serwery DNS w puli DHCP muszą być osiągalne z podsieci klienta — inaczej klienci nie będą mogli używać nazw domenowych.

- Jeśli serwer DNS nie odpowiada, sprawdź najpierw łączność ping z podsieci klienta do serwera DNS.

- Rekordy DNS typu A mapują nazwy domenowe na adresy IP — dla serwera WWW dodaj rekord wskazujący na jego adres IP.

- Na serwerze HTTP upewnij się, że usługa jest włączona i skonfigurowany plik strony startowej (index.html).

- Weryfikuj działanie DNS poleceniem

nslookup [nazwa domenowa]na stacji klienta. - Proces DORA: klient wysyła Discover (broadcast), serwer odpowiada Offer, klient Request, serwer Ack — pełna wymiana jest widoczna w trybie symulacji.

- Numer portu UDP 67 jest używany przez serwer DHCP, a port 68 przez klienta DHCP.

Opisz czteroetapowy proces DORA (Discover, Offer, Request, Ack) i role klienta oraz serwera DHCP w każdej fazie tej wymiany. Wyjaśnij różnice między dynamiczną alokacją adresów IP przez DHCP a statyczną konfiguracją IP na stacji roboczej, wskazując zalety automatycznego zarządzania adresacją. Omów znaczenie czasu dzierżawy (lease time) oraz proces jej odnowienia przez klienta przed wygaśnięciem. Wyjaśnij rolę rekordu typu A w systemie DNS i jego znaczenie dla użytkowników końcowych posługujących się nazwami domenowymi zamiast adresów IP.

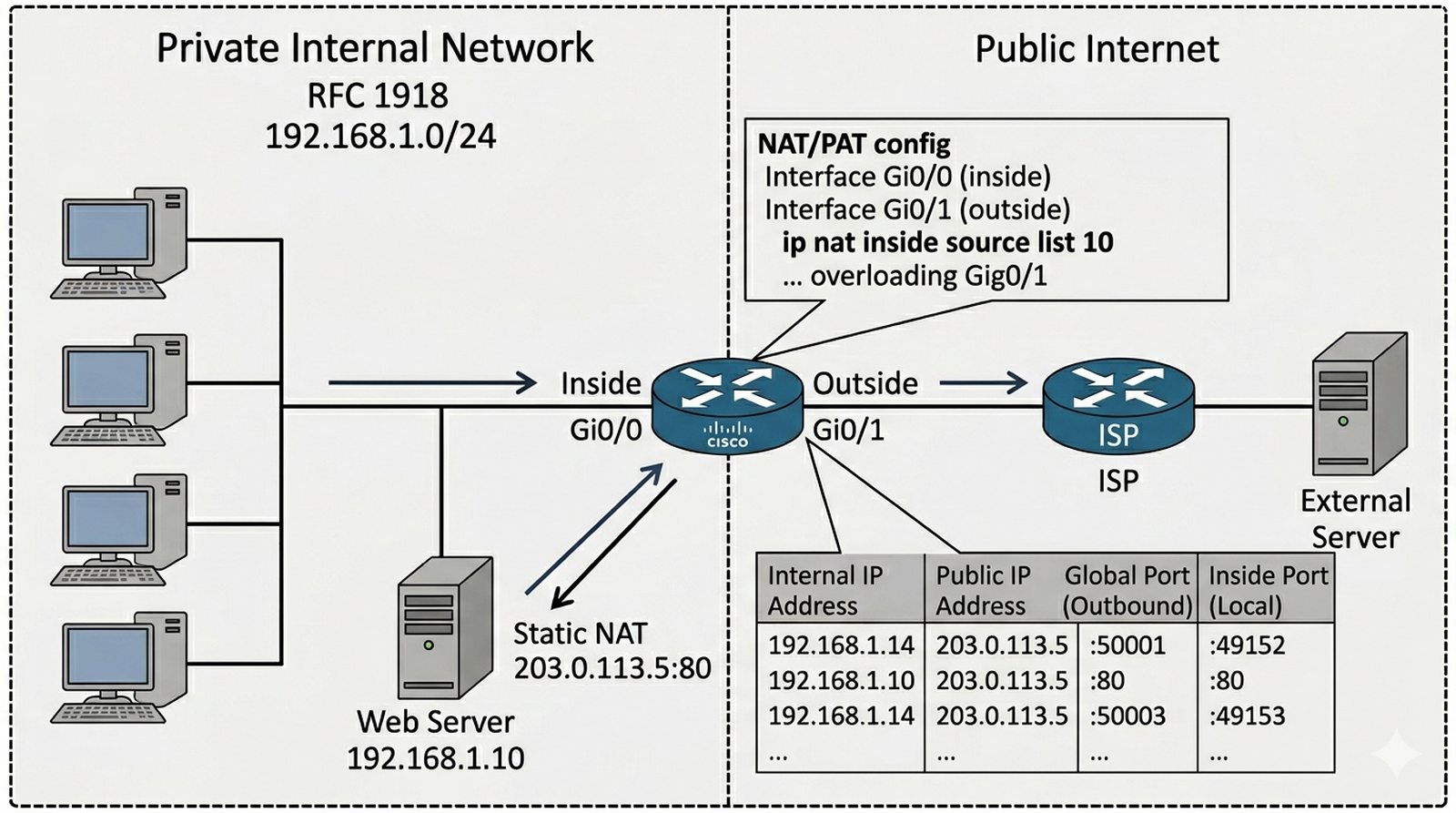

Wykład 2 Adresy prywatne i publiczne, NAT, PAT, oszczędność IPv4.

Firma posiada tylko jeden publiczny adres IP przydzielony przez ISP (dostarczony wraz z łączem internetowym), ale wewnątrz biura pracuje kilkadziesiąt komputerów, które muszą mieć dostęp do Internetu. Wszystkie komputery w sieci wewnętrznej używają adresów prywatnych z puli RFC 1918 (np. 192.168.1.0/24), które nie są routowalne w Internecie publicznym — pakiety z tymi adresami zostaną odrzucone przez routery ISP. Jako inżynier sieciowy musisz wdrożyć mechanizm PAT (Port Address Translation, zwany też NAT Overload), który pozwoli wielu użytkownikom współdzielić jeden publiczny adres IP poprzez translację numerów portów źródłowych. Dodatkowo firma posiada wewnętrzny serwer WWW, który musi być dostępny z Internetu — wymaga to konfiguracji statycznego NAT (przekierowania portu 80 na adres serwera wewnętrznego).

- Dodanie routera ISP i serwera zewnętrznego.

- Konfiguracja interfejsów NAT (inside/outside).

- Utworzenie ACL dla ruchu do translacji.

- Implementacja PAT (overload).

- Konfiguracja Static NAT dla serwera.

- Weryfikacja tablicy translacji.

- Test łączności z Internetu.

- Test dostępu do serwera z zewnątrz.

- Analiza zmiany adresu w trybie symulacji.

- Najczęstszą przyczyną problemów z NAT jest błędne określenie, który interfejs jest "inside" (sieć wewnętrzna), a który "outside" (Internet).

- Interfejs "inside" to ten, który patrzy w stronę sieci prywatnej; interfejs "outside" patrzy w stronę Internetu (publicznego).

- Sprawdź aktywne translacje NAT poleceniem

show ip nat translations— pokaże mapowania źródłowych adresów na adresy publiczne. - Do debugowania użyj

debug ip nat— ale ostrożnie, może generować dużo komunikatów i obciążać procesor. - Trasa domyślna (ip route 0.0.0.0 0.0.0.0) musi być skonfigurowana na routerze, inaczej pakiety nie wiedzą, gdzie wysłać ruch do Internetu.

- Pamiętaj o słowie kluczowym

overloadw konfiguracji PAT — włącza translację z wielu prywatnych adresów na jeden publiczny. - Statyczny NAT tworzy stałe mapowanie (działa nawet bez aktywnego ruchu); translacja jest zawsze aktywna w tablicy NAT.

- Dla serwera WWW użyj static nat:

ip nat inside source static tcp 192.168.1.10 80 [publiczny IP] 80. - Polecenie

show ip nat statisticspokazuje liczbę aktywnych translacji i informacje o puli NAT. - ACL definiująca ruch do translacji musi być poprawnie skonstruowana — błędna maska spowoduje, że translacja nie będzie działać.

- Pamiętaj, że NAT/PAT działa tylko dla ruchu wychodzącego "outside" — ruch przychodzący wymaga dodatkowych reguł (np. static NAT).

- W trybie symulacji zaobserwuj zamianę adresu źródłowego (private) na adres publiczny na routerze NAT.

Uzasadnij konieczność stosowania mechanizmu PAT (Port Address Translation) w kontekście globalnego deficytu publicznych adresów IPv4. Opisz różnice między NAT statycznym (mapowanie jeden-do-jednego), NAT dynamicznym (z puli) oraz PAT (z przeciążeniem). Wyjaśnij zasadę działania PAT — jak router wykorzystuje unikalne numery portów źródłowych do rozróżniania wielu wewnętrznych połączeń współdzielących jeden publiczny adres IP. Omów wady i ograniczenia NAT w kontekście niektórych protokołów i aplikacji wymagających połączeń przychodzących.

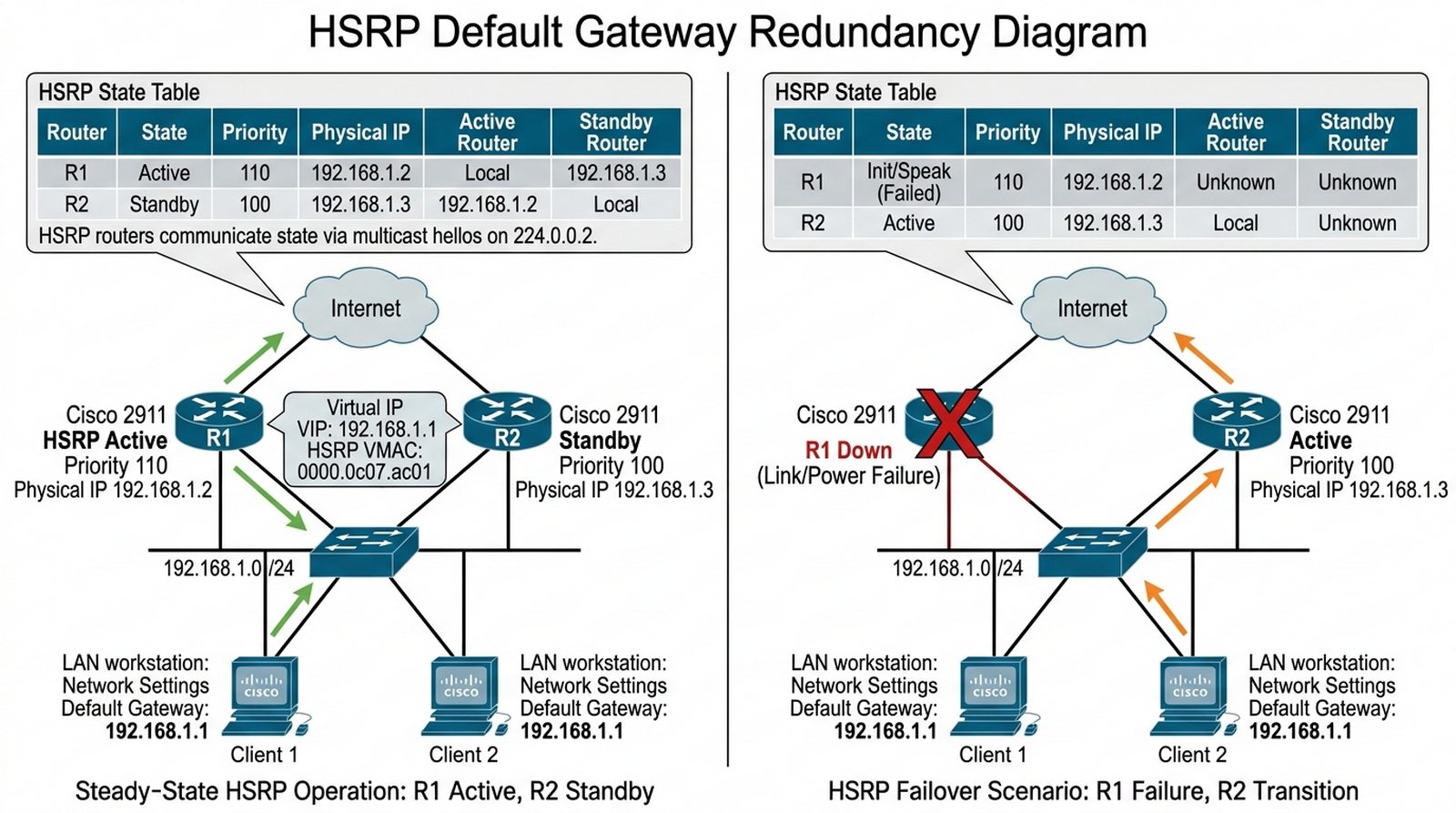

Wykład 2 Redundancja bramy domyślnej, protokoły FHRP, HSRP.

Krytyczne systemy teleinformatyczne firmy wymagają dostępności na poziomie 99,99% (dopuszczalny przestój to maksymalnie około 52 minuty rocznie). Obecnie firma posiada tylko jeden router brzegowy łączący sieć wewnętrzną z Internetem — awaria tego urządzenia skutkuje całkowitym odcięciem wszystkich pracowników od sieci zewnętrznej i Internetu, co powoduje znaczne straty czasowe i finansowe. Jako administrator musisz wdrożyć mechanizm nadmiarowości bramy domyślnej wykorzystujący dwa fizyczne routery pracujące pod jednym wirtualnym adresem IP (Virtual Router). W normalnych warunkach ruch wychodzący i przychodzący jest obsługiwany przez router główny (Active), natomiast w przypadku jego awarii router zapasowy (Standby) automatycznie przejmuje wszystkie funkcje w sposób przezroczysty dla użytkowników końcowych — nie muszą oni ręcznie zmieniać konfiguracji bramy domyślnej.

- Zastosowanie dwóch routerów 2911.

- Konfiguracja adresów fizycznych na LAN.

- Uruchomienie grupy HSRP (standby 1).

- Ustawienie wirtualnego adresu IP.

- Ustawienie priorytetu na routerze aktywnym.

- Włączenie preemption.

- Weryfikacja stanu HSRP.

- Test awarii i przełączenia.

- Pomiar czasu przełączenia.

- Komputery w sieci muszą mieć ustawiony wirtualny adres IP (VIP) jako swoją bramę domyślną — nie fizyczne adresy routerów.

- Domyślna wartość priorytetu w HSRP to 100 — router z wyższym priorytetem staje się routerem Active.

- Sprawdź stan HSRP poleceniem

show standby brief— kolumna State pokaże Active lub Standby. - Włącz mechanizm preemption poleceniem

standby [numer] preempt— router o wyższym priorytecie przejmie rolę Active po awarii i powrocie. - HSRP używa adresu MAC w formacie 0000.0c07.acXX, gdzie XX to numer grupy w systemie szesnastkowym.

- Komunikaty HSRP są wysyłane multicastem na adres 224.0.0.2 (v2) lub 224.0.0.102 (v1).

- Domyślny priorytet 100 można zmienić na dowolną wartość od 0 do 255 — wyższy oznacza wyższy priorytet.

- Funkcja track pozwala na obniżenie priorytetu HSRP, gdy śledzony interfejs (np. łącze WAN) przejdzie w stan down.

- Jeśli oba routery mają identyczny priorytet, router z wyższym adresem IP fizycznym zostanie wybrany jako Active.

- HSRP version 2 obsługuje numerację grup powyżej 255 i używa innego multicastu (224.0.0.102).

- Weryfikuj role routerów przed i po teście awarii — sprawdź, czy przełączenie nastąpiło automatycznie.

- Po przełączeniu zaobserwuj zmianę adresu MAC w tablicy ARP hostów — wirtualny adres MAC należy teraz do drugiego routera.

Porównaj protokół HSRP (Cisco) z otwartym standardem VRRP (Virtual Router Redundancy Protocol) — wskaż główne różnice w multicast address i zachowaniu priorytetów. Wyjaśnij stany protokołu HSRP: Init, Listen, Speak, Standby oraz Active, opisując przejścia między nimi. Opisz rolę wirtualnego adresu MAC przydzielanego przez HSRP (format 0000.0c07.acXX) i jego znaczenie dla przeźroczystego przełączenia w przypadku awarii routera Active na router Standby.

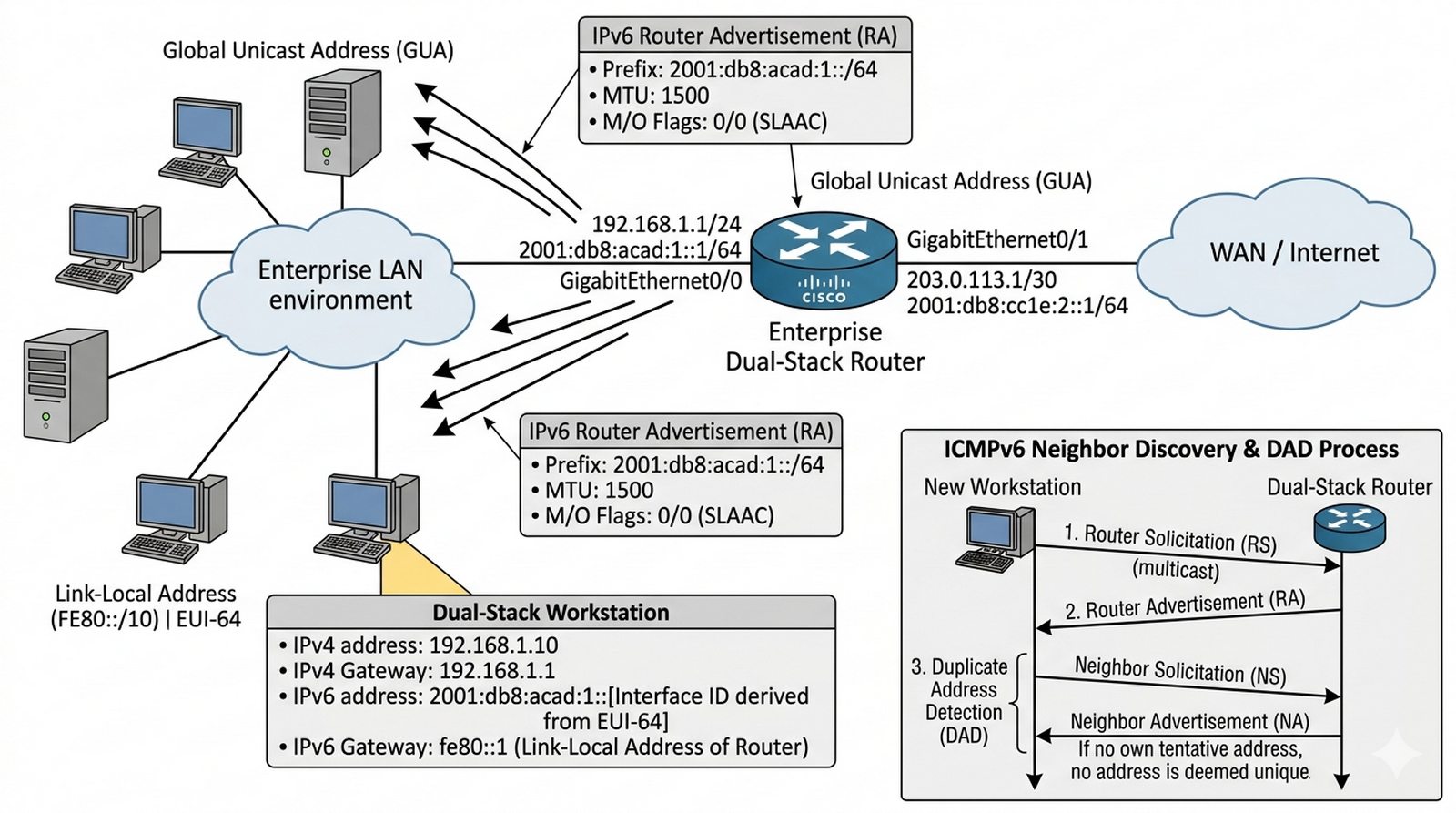

Wykład 2 Protokół IPv6, autokonfiguracja SLAAC, adresy Link-Local.

Globalny deficyt publicznych adresów IPv4 (wyrażany w dokumentach IANA i RIR) wymusza na firmie migrację na nowy protokół IPv6. Jednakze przejście nie może spowodować przestoju w działaniu usług — firmowe serwery i stacje robocze muszą nadal działać, komunikując się zarówno z sieciami IPv4 jak i z nowymi sieciami IPv6 dostępnymi w Internecie. Jako inżynier sieciowy musisz wdrożyć mechanizm Dual-Stack, który pozwoli na jednoczesną pracę urządzeń w obu protokołach (IPv4 i IPv6). Komputery i routery będą posiadały jednocześnie adresy IPv4 i IPv6, a ruch wychodzący do sieci IPv6 będzie kierowany odpowiednim protokołem. Proces migracji musi być stopniowy, bez konieczności jednoczesnej wymiany całej infrastruktury sieciowej.

- Włączenie routingu IPv6.

- Konfiguracja adresów IPv6 /64 na LAN i WAN.

- Uruchomienie Router Advertisement.

- Konfiguracja hostów do auto-pozyskania IPv6.

- Weryfikacja adresu Link-Local.

- Test ping IPv6.

- Konfiguracja trasy domyślnej IPv6.

- Analiza Neighbor Discovery.

- Bez włączenia

ipv6 unicast-routingw trybie konfiguracji globalnej router zachowuje się jak zwykły host i nie wysyła ogłoszeń Router Advertisement (RA). - Sprawdź skonfigurowane adresy IPv6 poleceniem

show ipv6 interface brief— pokaże wszystkie adresy na interfejsach. - Adres Link-Local (FE80::/10) jest automatycznie generowany na każdym interfejsie IPv6 — służy do komunikacji w segmencie sieci.

- Skonfiguruj prefiks /64 dla sieci LAN — jest to wymagane dla poprawnego działania SLAAC (autokonfiguracja adresu na podstawie EUI-64).

- Użyj polecenia

ipv6 address [prefix]/64 eui-64do automatycznego wygenerowania adresu z identyfikatora interfejsu. - Trasa domyślna IPv6 to ::/0 (notacja skrócona) — konfigurowana jako

ipv6 route ::/0 [next-hop]. - Weryfikuj tablę routingu IPv6 poleceniem

show ipv6 route— trasy C (connected) i S (static) powinny być widoczne. - Sprawdź tablicę sąsiedztwa IPv6 poleceniem

show ipv6 neighbors— odpowiednik tablicy ARP. - DAD (Duplicate Address Detection) jest automatycznie przeprowadzany przed przypisaniem adresu — pakiety NS/NA weryfikują unikalność.

- Użyj polecenia

ping ipv6 [adres]do testowania łączności IPv6. - W trybie symulacji zaobserwuj pakiety ICMPv6: Router Solicitation (RS), Router Advertisement (RA), Neighbor Solicitation (NS), Neighbor Advertisement (NA).

- Protokół ICMPv6 zastępuje funkcje ARP — obsługuje zarówno rozdzielczość adresów jak i konfigurację parametrów sieci.

Opisz główne zalety protokołu IPv6 względem IPv4: uproszczony nagłówek, praktycznie nieograniczoną przestrzeń adresową oraz wbudowane bezpieczeństwo IPsec. Wyjaśnij mechanizm SLAAC (Stateless Address Autoconfiguration) umożliwiający hostom automatyczne pozyskanie adresu IPv6 na podstawie prefixu otrzymanego w Router Advertisement. Omów rolę adresów Link-Local (FE80::/10) w komunikacji wewnątrzsegmentowej. Wyjaśnij działanie protokołu Neighbor Discovery (ICMPv6) i mechanizmu DAD (Duplicate Address Detection) zapobiegającego konfliktom adresów w sieci.

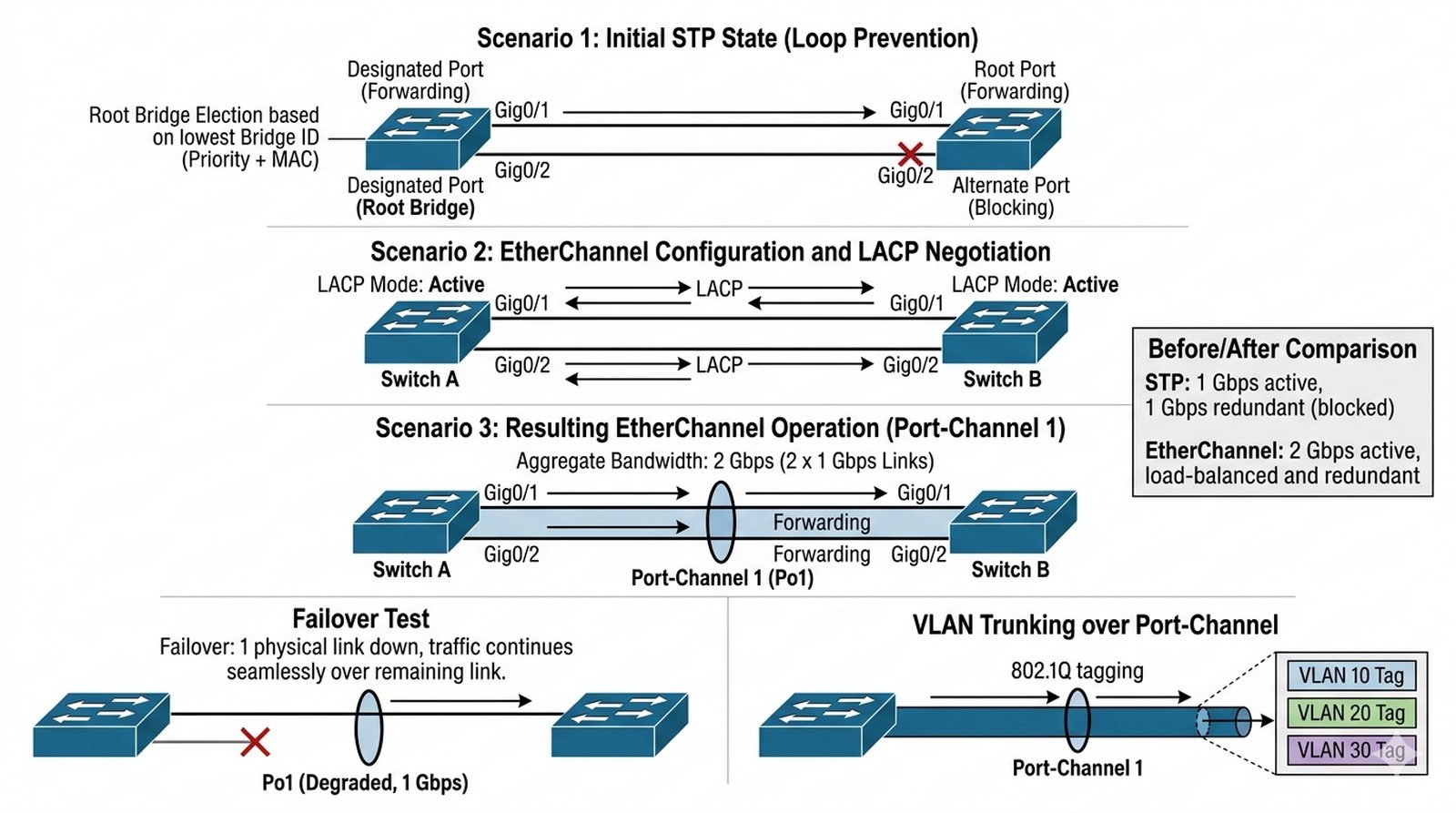

Wykład 1 Topologia gwiazdy, Spanning Tree (STP), agregacja łączy.

Główny węzeł dystrybucyjny firmy obsługuje coraz większy ruch sieciowy i pojedyncze łącze gigabitowe między dwoma przełącznikami jest niewystarczające — przepustowość osiąga 100% podczas szczytowego obciążenia. Firma zdecydowała o dodaniu drugiego fizycznego kabla między przełącznikami w celu zwiększenia pasma, jednak protokół Spanning Tree (STP) automatycznie blokuje jeden z portów jako redundantny, aby uniknąć pętli warstwy 2 — w rezultacie drugi kabel jest nieużywany i marnuje się jego potencjalna przepustowość. Jako administrator musisz wdrożyć mechanizm EtherChannel (agregacja łączy), który połączy dwa fizyczne kable w jeden logiczny interfejs o dwukrotnie większej przepustowości (2 Gbps), jednocześnie zachowując redundancję — w przypadku awarii jednego kabla ruch nadal płynie drugim bez przerwy w transmisji.

- Połączenie dwóch switchy dwoma kablami.

- Obserwacja blokady STP.

- Konfiguracja EtherChannel (LACP).

- Utworzenie Port-channel 1.

- Weryfikacja agregacji.

- Konfiguracja Trunk na Port-channel.

- Test redundancji (odłączenie kabla).

- Wszystkie porty wchodzące w skład EtherChannel muszą mieć identyczne parametry: prędkość, tryb pracy duplex, VLAN i tryb pracy (access lub trunk).

- W Packet Tracer EtherChannel może mieć ograniczenia — w przypadku problemów z negocją LACP spróbuj trybu "on" (manualnego).

- Sprawdź status agregacji poleceniem

show etherchannel summary— porty powinny być w stanie bundling (P) lub hot-standby (H). - Protokół LACP (Link Aggregation Control Protocol) to standard IEEE 802.3ad; tryb active oznacza inicjowanie negocjacji, passive — oczekiwanie.

- Tryb PAgP (Port Aggregation Protocol) to protokół Cisco — tryb auto/desirable inicjuje, desirable dynamicznie odpowiada.

- Tryb "on" (manualny) wymaga takiej samej konfiguracji po obu stronach — nie ma negocjacji, ale działa nawet bez protokołu.

- Po utworzeniu Port-channel skonfiguruj go jak zwykły interfejs — np.

switchport mode trunkna interfejsie port-channel 1. - LACP pozwala na maksymalnie 8 portów w grupie (aktywnych), plus 8 rezerwowych w trybie hot standby — standard Cisco.

- Odłączenie jednego kabla w EtherChannel nie powoduje przełączenia STP — ruch płynie drugim kablem natychmiast.

- Weryfikuj stan STP na portach EtherChannel poleceniem

show spanning-tree interface [port]— porty powinny być designated/fwd. - Tryb load balancing (rozkład ruchu) zależy od implementacji — najczęściej źródłowy lub docelowy adres IP jest podstawą hash.

- Przeprowadź test redundancji: odłącz jeden z kabli i sprawdź, czy ruch nadal płynie bez strat pakietów.

- Użyj polecenia

show interfaces port-channel 1do weryfikacji statystyk logicznego interfejsu.

Wyjaśnij znaczenie Root Bridge w topologii Spanning Tree i kryteria jego wyboru (najniższy Bridge ID). Omów różnice między protokołem LACP (Link Aggregation Control Protocol — standard IEEE 802.3ad) a PAgP (Port Aggregation Protocol — protokół Cisco). Opisz korzyści z agregacji łączy: zwiększenie przepustowości (suma pasma portów) oraz redundancję (awaria jednego kabla nie przerywa ruchu). Wyjaśnij, dlaczego EtherChannel jest rozwiązaniem lepszym niż poleganie wyłącznie na STP blokującym porty.

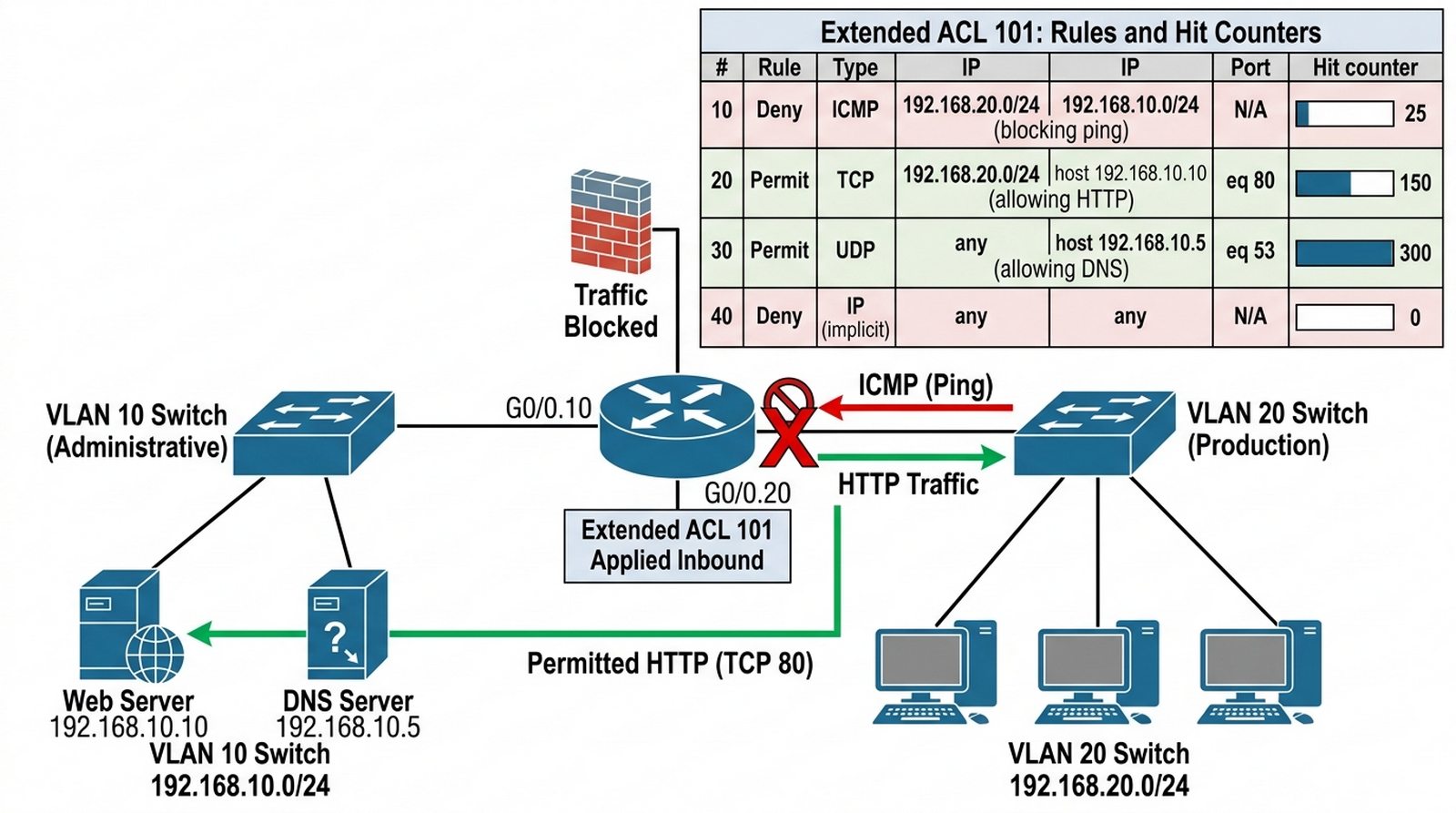

Wykład 2 Filtrowanie pakietów IP, ACL standardowe i rozszerzone.

Dział bezpieczeństwa IT przeprowadził audyt sieci i zidentyfikował poważne zagrożenie: użytkownicy z działu Produkcji mogą bezproblemowo pingować (ICMP) serwery w sieci działu Administracji, co teoretycznie pozwala na skanowanie topologii sieciowej i ataki na te serwery. Polityka bezpieczeństwa firmy wymaga izolacji ruchu między działami — dział Produkcji nie powinien mieć dostępu do wewnętrznych zasobów Administracji, z wyjątkiem dozwolonych usług (serwer WWW i serwer DNS). Jako administrator musisz wdrożyć mechanizm list kontroli dostępu (ACL), który zablokuje nieautoryzowany ruch ICMP z podsieci Produkcyjnej do podsieci Administracyjnej, jednocześnie zezwalając na dostęp do serwera WWW (port 80) i serwera DNS (port 53). Lista ACL powinna być umieszczona możliwie najbliżej źródła ruchu dla optymalnej wydajności.

- Utworzenie rozszerzonej ACL (100-199).

- Blokada ICMP z Prod do Admin.

- Zezwolenie HTTP z Prod do serwera.

- Zezwolenie DNS.

- Zastosowanie ACL na interfejsie.

- Test ping (blokada).

- Test HTTP (dostęp).

- Weryfikacja trafień w reguły.

- ACL sprawdza pakiety sekwencyjnie — pierwszy wpis pasujący do warunków decyduje o akcji (permit lub deny), reszta jest ignorowana.

- Na końcu każdej listy ACL obowiązuje niejawna reguła "deny all" (implicit deny) — jeśli nie dodasz jawnego permit all, cały ruch zostanie zablokowany.

- Weryfikuj trafienia w reguły poleceniem

show access-lists— licznik przy każdym wpisie pokazuje, ile razy był dopasowany. - Słowo kluczowe

establishedw ACL dla TCP zezwala tylko na ruch powrotny — pakiety z ustanowionych połączeń (flagą ACK lub RST). - Rozszerzone ACL (numer 100-199) pozwalają na filtrowanie po adresach źródłowych i docelowych oraz numerach portów.

- Numer portu w ACL wpisujesz słowem (np. eq 80 dla HTTP, eq 53 dla DNS) lub numerem.

- ACL stosuj najbliżej źródła ruchu — na interfejsie wejściowym (in), aby nie obciążać routera niepotrzebnym przetwarzaniem.

- Wildcard mask w ACL to odwrócona maska sieci (np. dla 255.255.255.0 maskę wildcard to 0.0.0.255).

- Kolejność wpisów ma kluczowe znaczenie — najpierw specyficzne reguły (np. blokada konkretnego hosta), potem bardziej ogólne.

- Usuwanie wpisu z ACL: najpierw sprawdź numer linii poleceniem

show access-lists, potemno access-list [nr] [linia]. - Named ACL: zamiast numeru używasz nazwy, co ułatwia zarządzanie i identyfikację reguł.

- Sprawdź, czy ACL jest przypisany do interfejsu poleceniem

show ip interface [interfejs] | include access list.

Wyjaśnij różnice między listami ACL standardowymi (1-99) a rozszerzonymi (100-199) w zakresie możliwości filtrowania (adresy źródłowe vs źródłowe i docelowe + numery portów). Omów znaczenie kolejności wpisów w ACL — pierwszy pasujący wpis decyduje o akcji (permit lub deny). Wyjaśnij działanie niejawnej reguły "deny all" (implicit deny) na końcu każdej listy ACL i konieczność jawnego dodania permit all, jeśli ruch ma być dozwolony. Opisz różnicę między zastosowaniem ACL jako inbound (in) a outbound (out) na interfejsie routera.

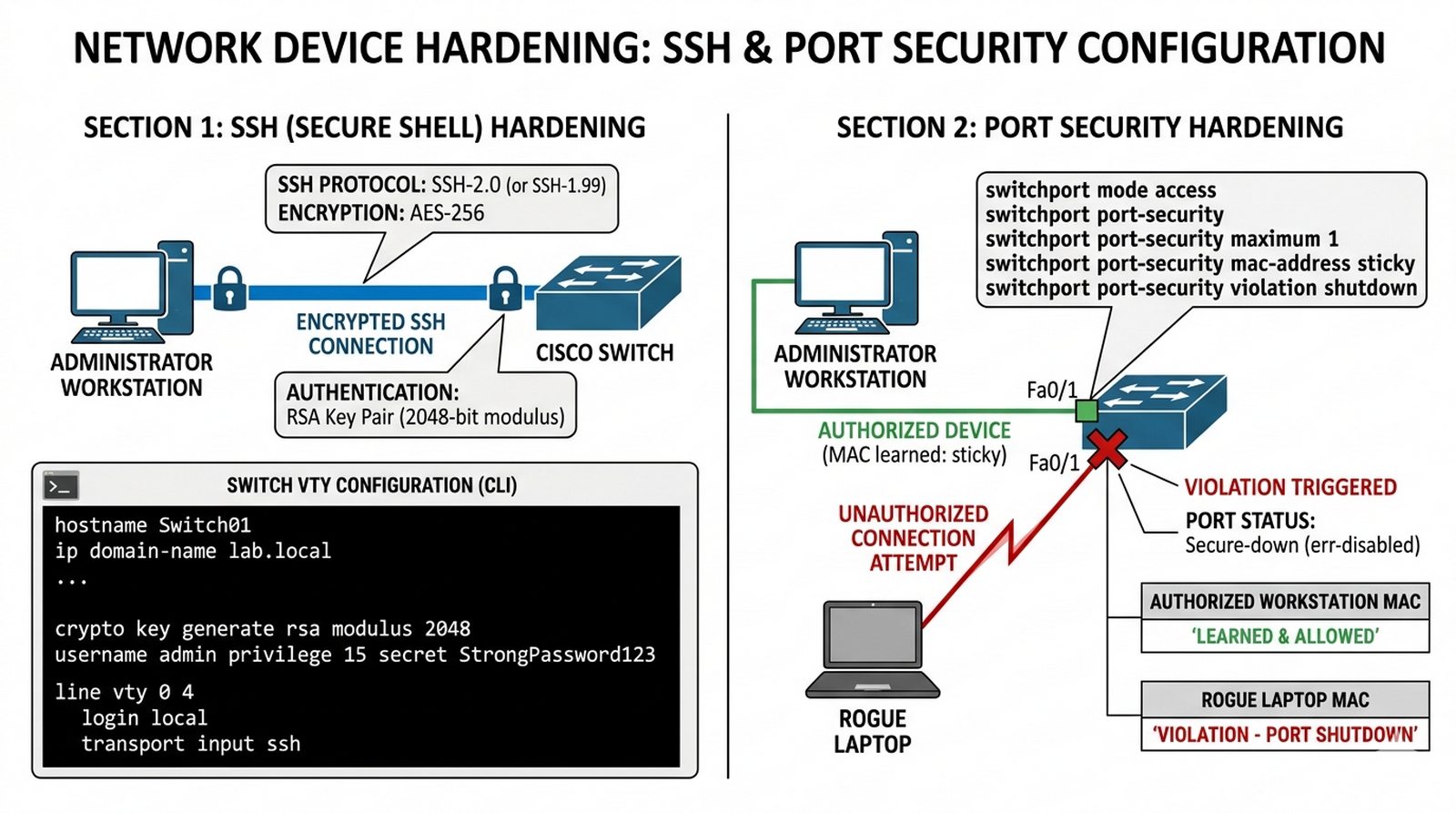

Wykład 1 Port Security, Wykład 3 Bezpieczeństwo zarządzania, SSH.

Ostatnim etapem budowy bezpiecznej infrastruktury sieciowej jest "utwardzenie" (hardening) urządzeń. Zarządzanie przełącznikami i routerami odbywa się obecnie przez protokół Telnet, co jest niedopuszczalne w profesjonalnej sieci — wszystkie hasła i konfiguracja są przesyłane tekstem jawnym i mogą zostać przechwycone przez atakującego w tej samej sieci LAN. Dodatkowo dział ochrony zgłosił przypadki podłączania nieautoryzowanych prywatnych laptopów do gniazd sieciowych w biurze — stwarza to ryzyko wycieku danych i nieautoryzowanego dostępu do sieci firmowej. Jako administrator musisz przeprowadzić hardening urządzeń: skonfigurować bezpieczny dostęp zdalny przez protokół SSH (Secure Shell) z szyfrowaniem oraz wdrożyć Port Security na portach dostępowych przełącznika, aby blokować nieautoryzowane urządzenia końcowe na poziomie warstwy 2.

- Konfiguracja hosta i domeny dla SSH.

- Generowanie kluczy RSA (min. 1024 bity).

- Włączenie SSH, wyłączenie Telnet.

- Konfiguracja lokalnego użytkownika.

- Konfiguracja VTY tylko SSH.

- Konfiguracja Port Security na porcie.

- Ustawienie max MAC=1, sticky.

- Test SSH z PC.

- Test blokady Port Security.

- Przed generowaniem kluczy RSA musisz ustawić unikalną nazwę hosta (hostname) i nazwę domeny (ip domain-name) — bez tego klucze się nie wygenerują.

- W Packet Tracer dostępna jest wersja SSH 1.99 (kompatybilność v1/v2) — pełne SSHv2 może nie być dostępne we wszystkich wersjach.

- Minimalna długość klucza RSA to 1024 bitów (zalecane 2048 lub 4096 dla produkcyjnych sieci) — użyj polecenia

crypto key generate rsa modulus 2048. - Domyślnie linie VTY pozwalają na wszystkie transporty (Telnet, SSH) — zmień na

transport input sshdla bezpieczeństwa. - Weryfikuj wersję SSH poleceniem

show ip ssh— w Packet Tracer dostępna jest wersja 1.99 (kompatybilność v1/v2). - Port Security działa tylko w trybie access (nie na portach trunk) — najpierw skonfiguruj

switchport mode access. - Domyślny tryb naruszenia to protect — port nie blokuje się, tylko odrzuca pakiety. Zalecany tryb to shutdown (blokuje port całkowicie).

- Adresy MAC mogą być statyczne (wpisane ręcznie) lub dynamiczne (nauka z ruchu) lub sticky (zapamiętane z dynamicznych po nauce).

- Po naruszeniu (np. podłączeniu nieznanego MAC) port przechodzi w stan error-disabled — wymaga ręcznego odblokowania (shutdown/no shutdown).

- Sprawdź dopuszczone MAC poleceniem

show port-security address— pokaże wszystkie autoryzowane adresy. - Skonfiguruj hasło trybu uprzywilejowanego

enable secret [hasło]— podstawowe zabezpieczenie przed nieautoryzowanym dostępem. - Linia konsolowa (line con 0) też powinna mieć hasło — użyj polecenia

passwordw trybie line con 0. - Włączenie

service password-encryptionszyfruje hasła w konfiguracji (typ 7 lub 5), ale nie jest to pełne szyfrowanie.

Wyjaśnij różnice między protokołem Telnet a SSH — szyfrowanie transmisji danych, porty (23 vs 22) i bezpieczeństwo uwierzytelniania. Omów tryby naruszenia Port Security: shutdown (blokuje port), restrict (blokuje ruch z naruszycielem, ale port działa) oraz protect (odrzuca pakiety, nie blokuje portu). Opisz znaczenie kluczy asymetrycznych RSA w procesie uwierzytelniania SSH i wymiany klucza sesji. Wyjaśnij, dlaczego SSH jest preferowanym protokołem zarządzania zdalnego w profesjonalnych sieciach.

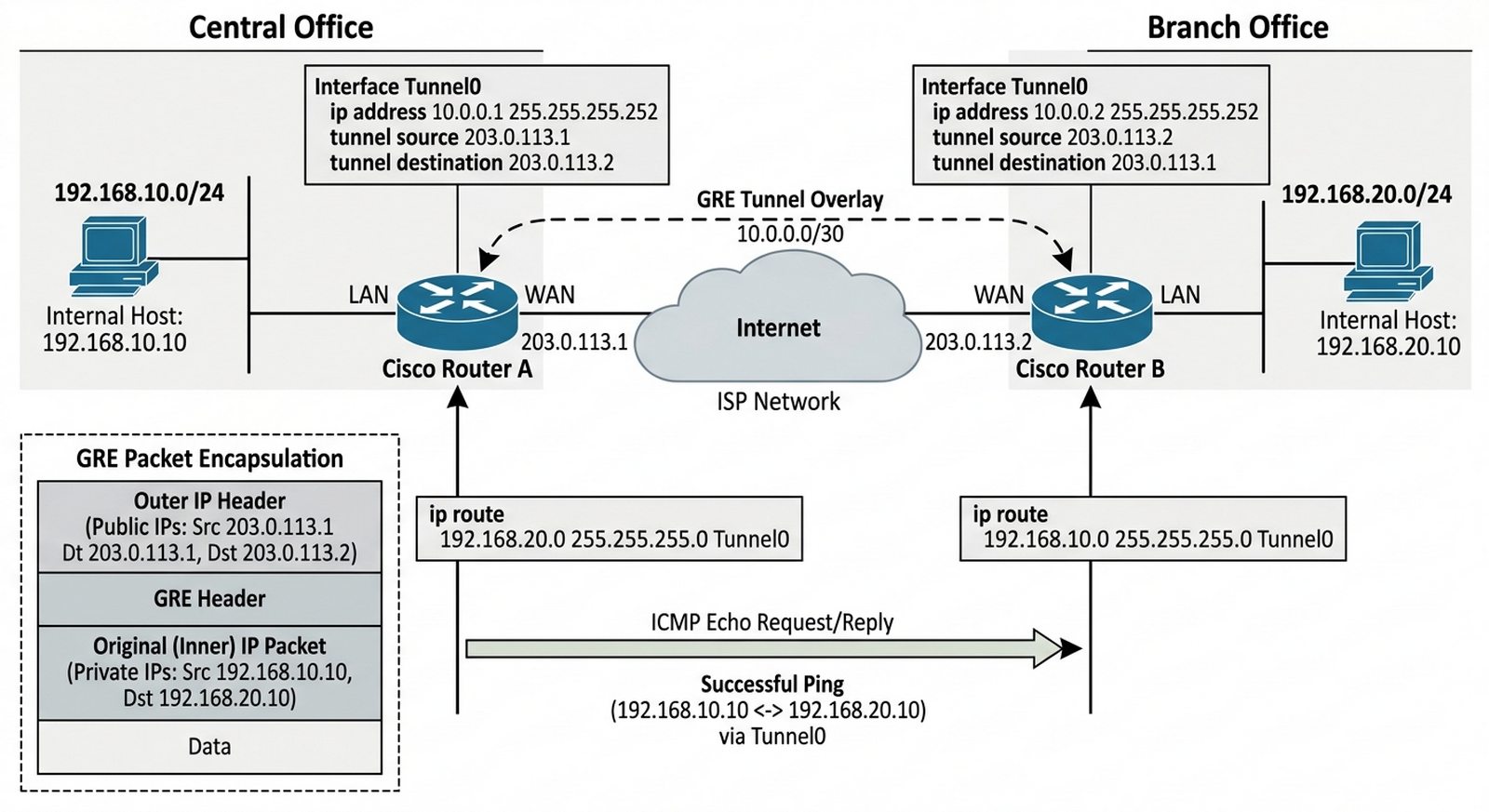

Wykład 3 Bezpieczeństwo warstwy transportowej, VPN, tunelowanie.

Firma posiada dwa oddziały w różnych miastach, które muszą wymieniać dane między sobą przez sieć publiczną Internet. Tradycyjne połączenie przez routery ISP nie zapewnia możliwości komunikacji między prywatnymi sieciami — pakiety z adresami prywatnymi RFC 1918 nie są routowane w Internecie. Dodatkowo firmowe sieci LAN używają tej samej prywatnej przestrzeni adresowej (np. 192.168.1.0/24 w obu oddziałach), co powoduje konflikty routingu. Jako inżynier sieciowy musisz wdrożyć tunel GRE (Generic Routing Encapsulation), który opakowuje oryginalne pakiety w nowy nagłówek IP, umożliwiając ich przesłanie przez sieć publiczną. Tunel pozwoli na komunikację między sieciami LAN oddziałów oraz rozwiąże problem nakładających się przestrzeni adresowych.

- Zastosowanie dwóch routerów 2911 przez ISP.

- Konfiguracja routingu statycznego (widoczność WAN).

- Utworzenie interfejsu Tunnel na obu routerach.

- Przypisanie adresów IP do interfejsów Tunnel.

- Konfiguracja tras statycznych przez tunel.

- Weryfikacja działania tunelu (ping przez tunel).

- Test łączności między sieciami LAN oddziałów.

- Analiza enkapsulacji GRE w trybie symulacji.

- Adresy IP interfejsów Tunnel muszą być w tej samej podsieci — tworzą one "połączenie point-to-point" między routerami.

- Adres źródłowy tunelu (tunnel source) to adres interfejsu WAN routera — adres publiczny.

- Adres docelowy tunelu (tunnel destination) to adres publiczny drugiego routera.

- Pamiętaj o skonfigurowaniu tras statycznych wskazujących na adresy sieci za drugim routerem przez interfejs Tunnel.

- Sprawdź stan tunelu poleceniem

show ip interface brief— tunel powinien być w stanie up/up. - Użyj polecenia

show interface tunnel [nr]do szczegółowej weryfikacji. - GRE nie szyfruje danych — dla bezpieczeństwa można połączyć z IPsec (omówienie teoretyczne).

- Tunel GRE obsługuje protokoły routingu (np. OSPF) — można uruchomić dynamiczne routowanie przez tunel.

- W trybie symulacji zaobserwuj dodatkowy nagłówek GRE opakowujący oryginalny pakiet.

- Problem z nakładającymi się sieciami: tunel GRE pozwala na komunikację między sieciami o identycznych adresach.

- Debugowanie:

debug tunnel— pokazuje informacje o tworzeniu tunelu.

Wyjaśnij zasadę działania tunelowania GRE — enkapsulacja pakietów IP w protokole GRE i ich przesyłanie przez sieć publiczną. Opisz strukturę nagłówka GRE (flagi, typ protokołu) i proces enkapsulacji/dekapsulacji. Omów różnice między GRE a IPsec: GRE nie szyfruje danych, ale obsługuje wiele protokołów i/multicast. Wyjaśnij, dlaczego tunel GRE rozwiązuje problem nakładających się prywatnych przestrzeni adresowych (overlapping networks). Wymień zalety i wady GRE w porównaniu z pełnymi rozwiązaniami VPN.