- Dokumentacja (referat): objętość 20-25 stron A4, czcionka Times New Roman 12 pkt, interlinia 1.5.

- Struktura: strona tytułowa, spis treści, cel, zakres, szczegółowy opis zagadnienia, ilustracje (ew. tabele, diagramy itp), spis ilustracji i tabel.

- Technika: kompletny plik projektu `.pkt` z działającą konfiguracją, własne schematy logiczne i fizyczne, tabele adresacji i konfiguracji.

- Analiza: opis i uzasadnienie każdego kroku konfiguracji, analiza napotkanych problemów oraz ich rozwiązania.

- Bibliografia: minimum 7 źródeł technicznych (dokumentacja Cisco, RFC, podręczniki akademickie).

Wysyłaj w postaci pliku PDF (opracowanie) oraz pliku PKT zawierającego działającą infrastrukturę.

Spis zadań projektowych

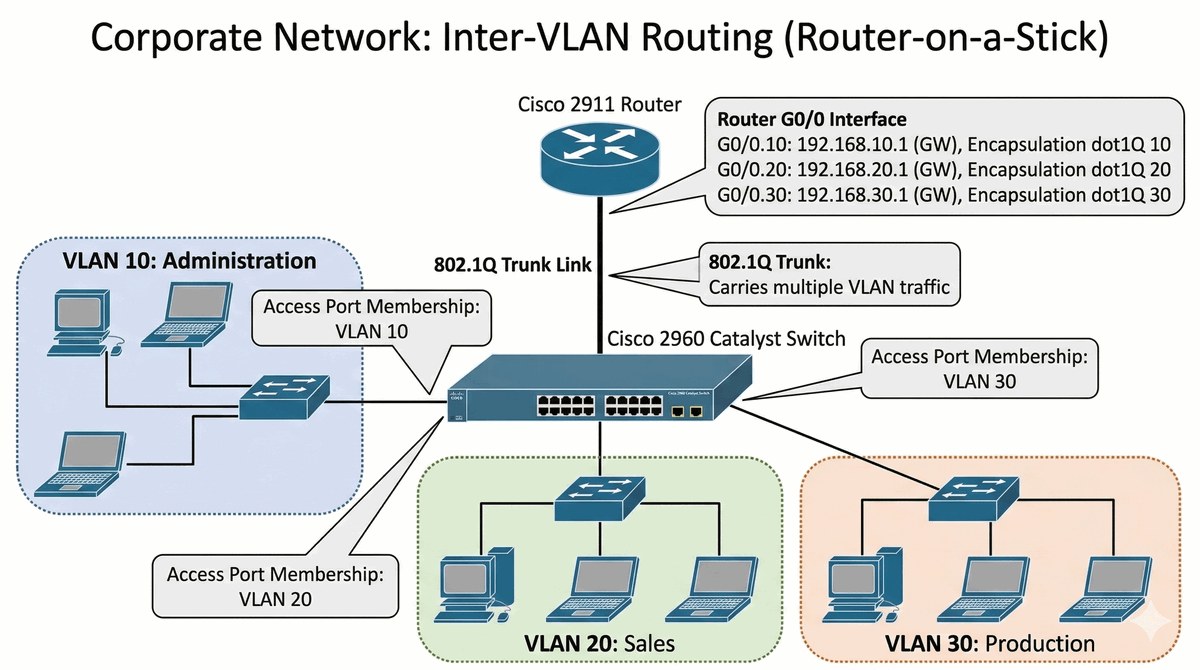

- Segmentacja sieci VLAN i routing między VLAN-ami (Router-on-a-Stick)

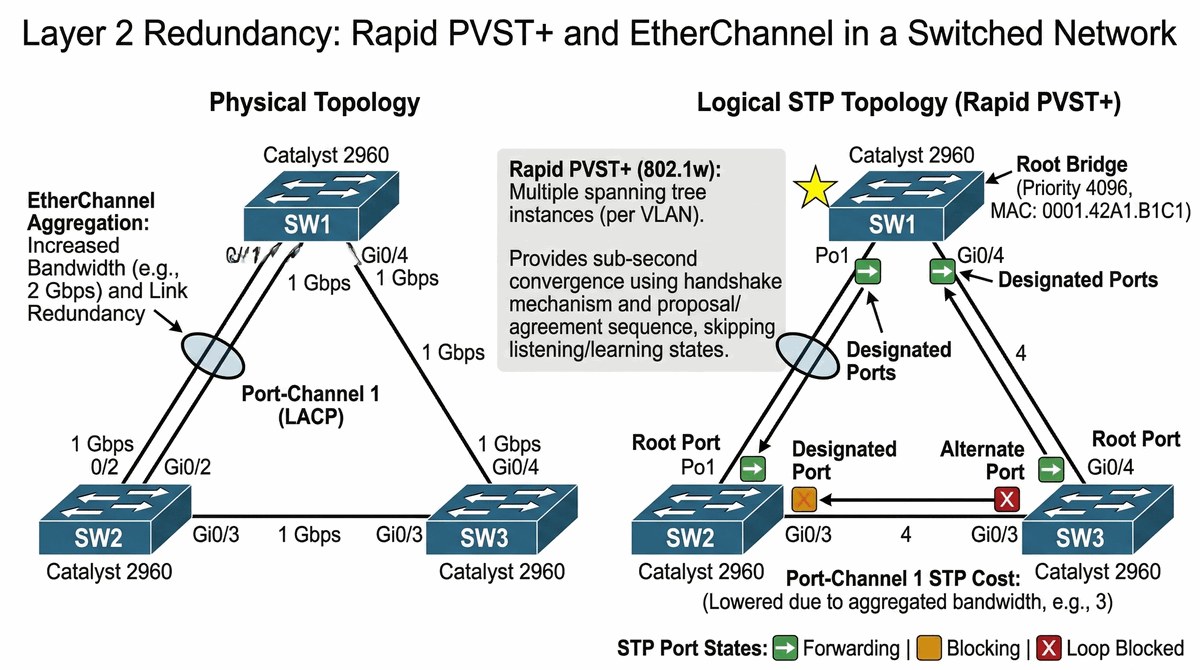

- Redundancja w warstwie 2: Protokół STP i agregacja EtherChannel

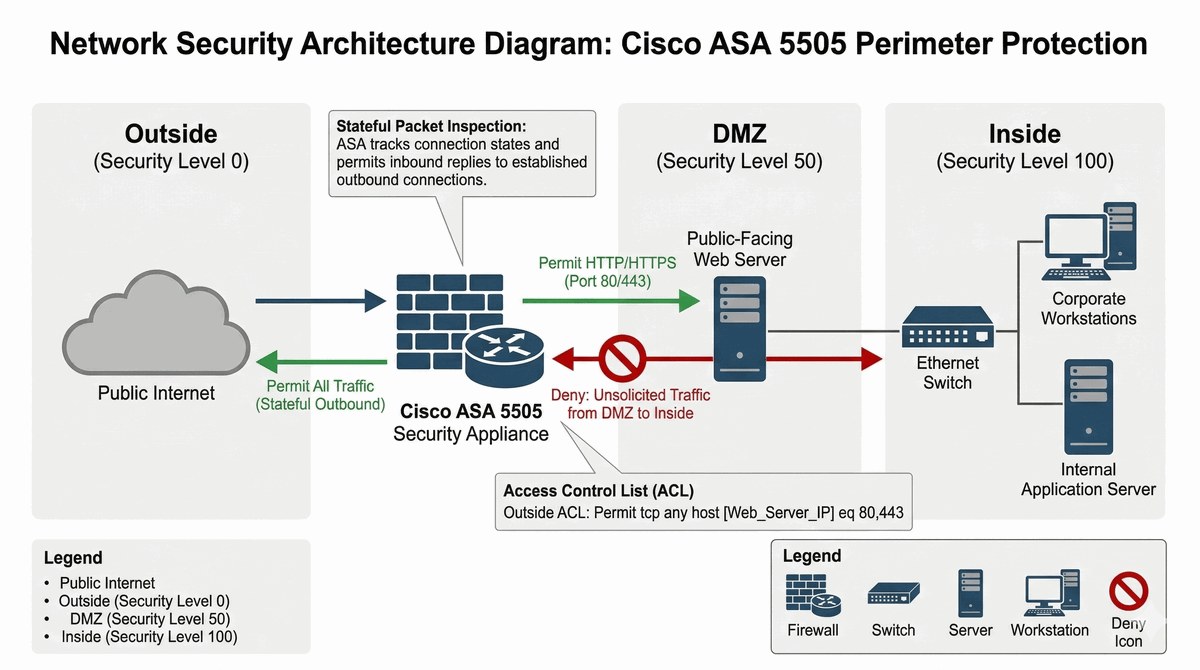

- Zabezpieczanie brzegu sieci: Cisco ASA z DMZ i filtrowaniem ruchu

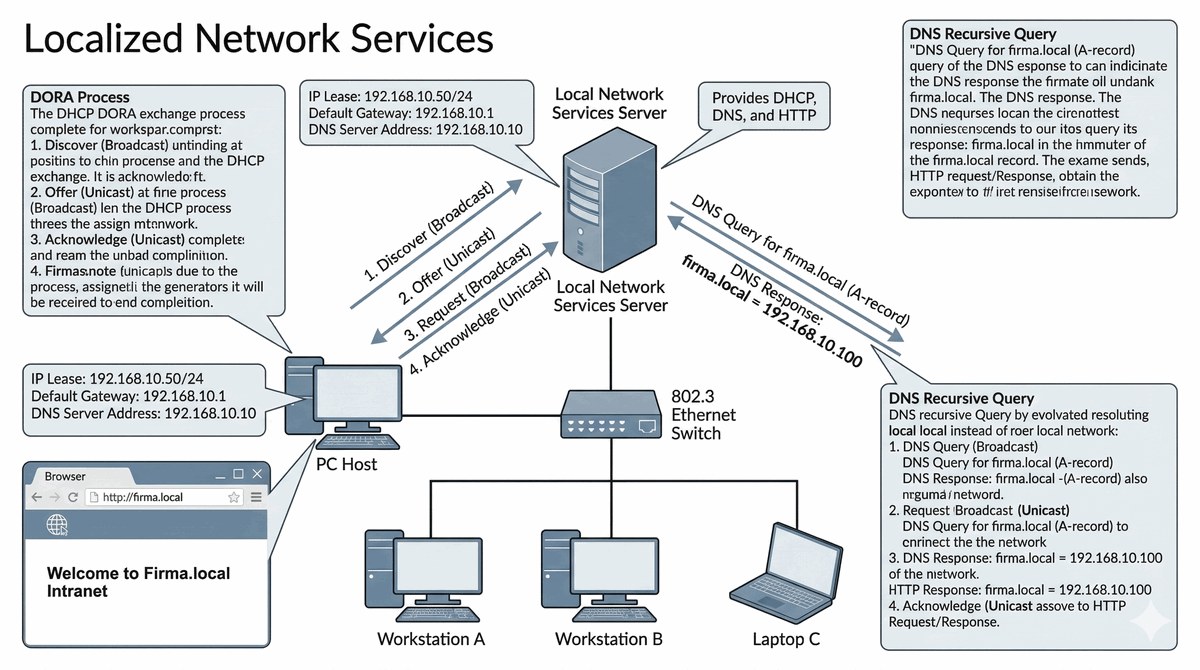

- Implementacja usług sieciowych: DHCP, DNS i Web Server

- Routing dynamiczny OSPF w topologii wieloobszarowej

- Projekt sieci bezprzewodowej z kontrolerem WLC i punktami AP

- Kontrola dostępu w sieci LAN: Port Security i standardowe listy ACL

- Bezpieczna łączność oddziałów: Tunel VPN Site-to-Site (IPsec)

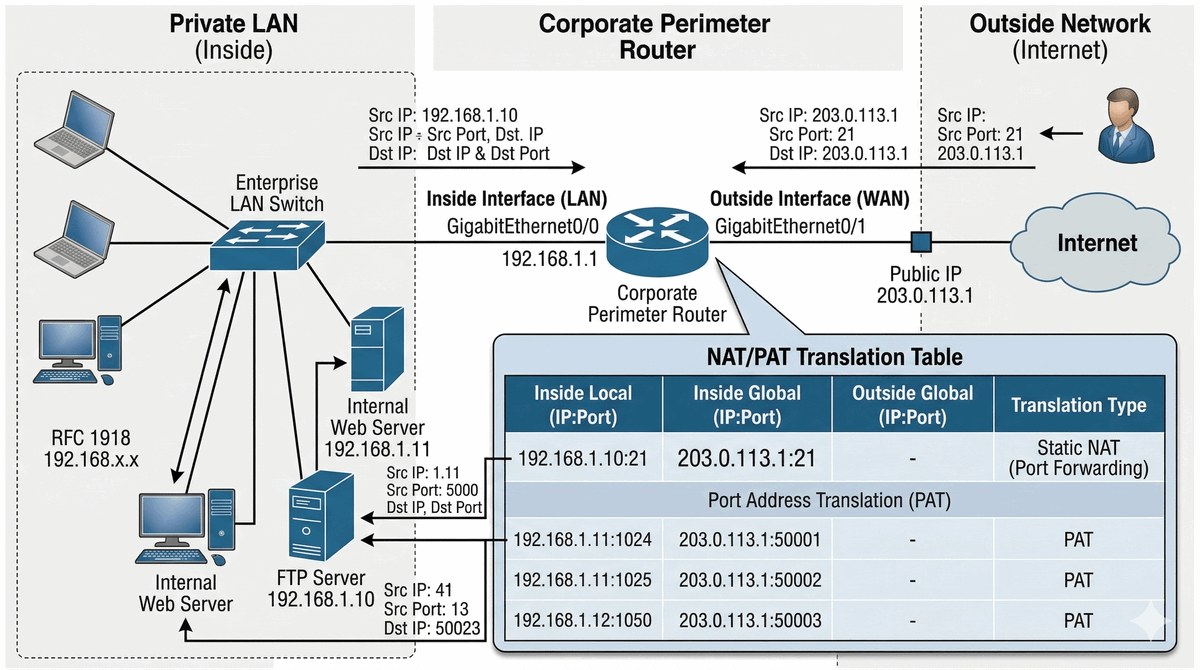

- Translacja adresów NAT i PAT dla infrastruktury korporacyjnej

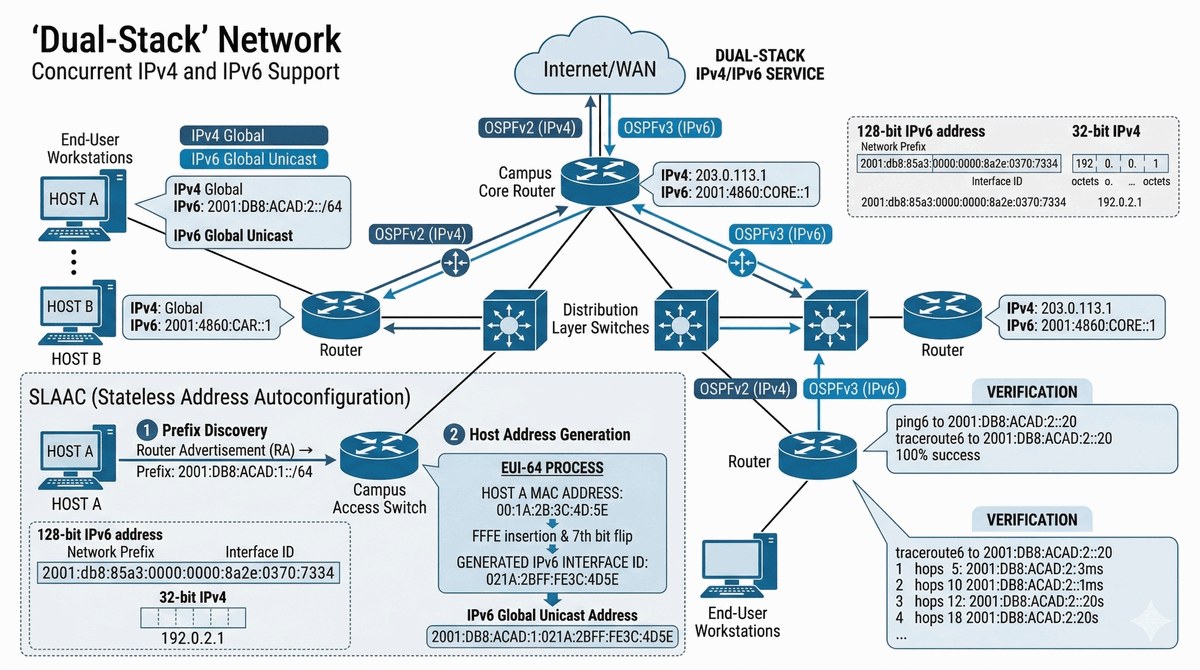

- Nowoczesna adresacja: Wdrożenie stosu Dual-Stack IPv4/IPv6

W1 Architektura trójwarstwowa. W2 Technologia VLAN, tagowanie 802.1Q oraz routing między VLAN-ami.

Głównym celem projektu jest zaprojektowanie i wdrożenie logicznej segmentacji sieci lokalnej przy użyciu technologii VLAN (Virtual Local Area Network) w środowisku symulacyjnym Cisco Packet Tracer. Student zdobędzie praktyczne umiejętności konfiguracji przełączników warstwy 2 oraz routerów brzegowych, a także zrozumie zasady działania mechanizmu tagowania ramek zgodnego ze standardem IEEE 802.1Q.

Projekt obejmuje izolację ruchu sieciowego trzech głównych działów przedsiębiorstwa: Administracja, Sprzedaż oraz Produkcja. Każdy dział zostanie odrębną siecią VLAN, co pozwoli na oddzielenie ruchu rozgłoszeniowego oraz zwiększenie bezpieczeństwa wewnętrznego. Jednocześnie zachowana zostanie możliwość komunikacji między działami za pośrednictwem routera realizującego routing między VLAN-ami.

Zastosowana metoda Router-on-a-Stick polega na wykorzystaniu jednego routera z wieloma subinterfejsami, z których każdy obsługuje inny VLAN. Jest to ekonomiczne rozwiązanie dla małych i średnich sieci, które nie wymagają dedykowanego przełącznika warstwy 3. Student nauczy się konfigurować enkapsulację dot1q na subinterfejsach oraz przydzielać adresy IP pełniące funkcję bram domyślnych dla poszczególnych sieci VLAN.

Projekt ma również na celu demonstrację działania protokołu DHCP w kontekście wielosegmentowej sieci VLAN. Router zostanie skonfigurowany jako serwer DHCP przydzielający adresy IP automatycznie do każdego z działów z osobnych pul adresowych. Weryfikacja poprawności działania nastąpi poprzez testy łączności między hostami w różnych VLAN-ach.

Wyobraź sobie, że pracujesz jako administrator sieci w średniej wielkości przedsiębiorstwie produkcyjno-handlowym. Dyrektor IT zleca Ci zaprojektowanie sieci komputerowej dla nowo wynajętego biurowca, w którym docelowo pracować będzie około stu pracowników rozmieszczonych w trzech działach: Administracji (20 osób), Sprzedaży (40 osób) i Produkcji (40 osób).

Twoim zadaniem jest takie zaprojektowanie sieci, aby użytkownicy z każdego działu mogli komunikować się tylko z swoimi bezpośrednimi współpracownikami, ale jednocześnie mieli dostęp do wspólnych zasobów (serwer plików, drukarki sieciowe). Dodatkowo kierownictwo wymaga, aby ruch z działu Produkcji nie był widoczny w sieciach działów Administracji i Sprzedaży ze względu na wrażliwość danych biznesowych.

Podczas analizy przedstawiasz zarządzie propozycję podziału sieci na trzy odrębne VLAN-y z routerem realizującym komunikację między nimi. Wyjaśniasz, że takie rozwiązanie zapewnia izolację ruchu rozgłoszeniowego (każdy VLAN to oddzielna domena rozgłoszeniowa), zwiększa bezpieczeństwo przez ograniczenie nieautoryzowanego dostępu oraz ułatwia zarządzanie siecią przez oddzielne adresowanie.

Zarząd zatwierdza Twoją koncepcję i wyznacza budżet na zakup jednego routera ISR oraz jednego przełącznika zarządzanego. Musisz dostarczyć kompletny projekt wraz z konfiguracją w pliku PKT, dokumentacją techniczną oraz instrukcją obsługi dla przyszłych administratorów.

- Wstęp — znaczenie segmentacji sieci we współczesnych organizacjach

- Podstawy technologii VLAN — definicja, historia, standard IEEE 802.1Q

- Architektura sieci VLAN — topologie i modele routingu między VLAN-ami

- Metoda Router-on-a-Stick — zasada działania i zastosowania

- Projekt fizyczny — dobór urządzeń i okablowanie

- Projekt logiczny — plan adresacji IP dla trzech VLAN-ów

- Konfiguracja przełącznika — tworzenie VLAN-ów i przypisanie portów

- Konfiguracja routera — subinterfejsy i enkapsulacja dot1q

- Usługa DHCP w środowisku wielovlanowym

- Weryfikacja i testy — polecenia diagnostyczne i testy łączności

- Analiza problemów i rozwiązania

- Podsumowanie i wnioski

Podczas realizacji projektu zwróć szczególną uwagę na poprawność konfiguracji tagowania 802.1Q na łączu trunk. Pomyłka w numeracji VLAN lub enkapsulacji dot1q na subinterfejsie routera jest najczęstszą przyczyną braku komunikacji między VLAN-ami. Przed rozpoczęciem konfiguracji sporządz dokładną tabelę adresacji IP z przypisaniem każdego VLAN-u do konkretnej podsieci.

Pamiętaj o włączeniu routingu IP na routerze komendą `ip routing` (domyślnie wyłączona w niektórych wersjach IOS). Przetestuj działanie protokołu DHCP uruchamiając symulację w trybie Simulation Mode i obserwując wymianę komunikatów DORA (Discover, Offer, Request, Acknowledge) między klientem a serwerem DHCP.

Do dokumentacji dołącz czytelny schemat logiczny z zaznaczeniem sieci VLAN i adresów IP bram domyślnych. Użyj narzędzia do tworzenia diagramów w Packet Tracer lub zewnętrznego programu graficznego. Zamieść zrzuty ekranu z wynikami poleceń weryfikacyjnych (`show vlan brief`, `show ip route`, `show interfaces trunk`).

- Stworzenie schematu logicznego z podziałem na 3 działy: Administracja, Sprzedaż, Produkcja.

- Konfiguracja VLAN 10 (Admin), VLAN 20 (Sprz), VLAN 30 (Prod) na przełączniku dostępowym.

- Przypisanie odpowiednich portów dostępowych (Access) do właściwych VLAN-ów.

- Konfiguracja łącza Trunk (802.1Q) między przełącznikiem a routerem brzegowym.

- Podział fizycznego interfejsu routera na subinterfejsy logiczne (np. G0/0.10, G0/0.20, G0/0.30).

- Włączenie enkapsulacji dot1q na każdym subinterfejsie z przypisaniem numeru VLAN.

- Konfiguracja adresacji IP na subinterfejsach (pełniących rolę bramy domyślnej).

- Uruchomienie puli DHCP na routerze dla każdego z segmentów sieciowych.

- Weryfikacja bazy danych VLAN na przełączniku za pomocą komendy `show vlan brief`.

- Sprawdzenie stanu łącza Trunk komendą `show interfaces trunk`.

- Testy łączności (Ping) między hostami z różnych VLAN-ów (Inter-VLAN Routing).

- Weryfikacja tablicy routingu na routerze i poprawności przypisania adresów IP.

W referacie należy zawrzeć szczegółowy schemat logiczny sieci z zaznaczeniem wszystkich sieci VLAN, adresów IP bram domyślnych i łącz między urządzeniami. Tabela przypisania portów dostępowych do VLAN powinna jasno pokazywać, które gniazdka sieciowe są przypisane do których działów. Zamieść zrzuty ekranu z CLI przełącznika i routera pokazujące konfigurację VLAN, subinterfejsy i enkapsulację dot1q.

Uzasadnij wybór metody Router-on-a-Stick w porównaniu do alternatywnych rozwiązań (np. przełącznik warstwy 3). Wskaż zalety i ograniczenia tej metody w kontekście skalowalności i wydajności. Wyjaśnij, dlaczego dla małych i średnich sieci jest to optymalne rozwiązanie.

Do dokumentacji dołącz wyniki testów łączności między hostami w różnych VLAN-ach wraz z analizą trasy pakietu. Wyjaśnij proces przesyłania pakietu między VLAN-ami warstwę 3 routingu. Pokaż również zrzuty ekranu z serwera DHCP z aktywnymi dzierżawami adresów.

W1 Topologie fizyczne i pętle w warstwie 2. W2 Protokół Spanning Tree (STP) oraz agregacja łączy EtherChannel.

Głównym celem projektu jest zbudowanie odpornej na awarie infrastruktury przełączników warstwy 2 w środowisku symulacyjnym Cisco Packet Tracer. Student zdobędzie praktyczne umiejętności konfiguracji protokołu STP (Spanning Tree Protocol) oraz mechanizmów agregacji łączy EtherChannel, które stanowią fundament niezawodności sieci korporacyjnych.

Projekt obejmuje eliminację pętli logicznych w topologii redundantnej z trzema przełącznikami połączonymi w układzie trójkąta. Standardowy protokół STP blokuje jeden port na każdym łączu redundantnym, co zapobiega burzom rozgłoszeniowym, ale jednocześnie zmniejsza dostępną przepustowość. Zastosowanie protokołu Rapid PVST+ znacznie przyspiesza zbieżność sieci po zmianach topologicznych.

Dodatkowym celem jest zwiększenie przepustowości magistral między przełącznikami poprzez agregację wielu fizycznych łączy w jeden logiczny interfejs Port-Channel. Student nauczy się konfigurować protokół LACP (Link Aggregation Control Protocol) w trybie Active, który zapewnia automatyczne zarządzanie członkostwem w agregacie i obsługuje automatyczne przełączenie na rezerwowe łącze w przypadku awarii.

Wyobraź sobie, że pracujesz jako sieciowy w dziale IT średniej wielkości firmy handlowej. Po awarii głównego przełącznika w piętrze administracyjnym, która spowodowała kilkugodzinną przerwę w pracy pięćdziesięciu osób, zarząd zleca Ci zaprojektowanie sieci odpornej na pojedyncze awarie urządzeń i łączy.

Twoim zadaniem jest takie skonfigurowanie infrastruktury przełączników, aby nawet w przypadku awarii jednego urządzenia lub jednego kabla sieć nadal działała. Dodatkowo kierownictwo wymaga zwiększenia przepustowości między przełącznikami, ponieważ obecny ruch sieciowy powoduje opóźnienia w godzinach szczytu.

Podczas spotkania z dyrektorem IT przedstawiasz propozycję topologii redundantnej z trzema przełącznikami połączonymi kablami krosowymi. Wyjaśniasz, że protokół STP automatycznie zablokuje najmniej ważne łącze, tworząc strukturę drzewa, ale w przypadku awarii aktywnego łącza automatycznie odblokuje łącze rezerwowe. Jednocześnie proponujesz agregację dwóch łączy między głównymi przełącznikami, co podwójną przepustowość.

Zarząd zatwierdza projekt i wyznacza termin wdrożenia. Musisz dostarczyć kompletną konfigurację w pliku PKT z dokumentacją i testami obciążeniowymi.

- Wstęp — znaczenie redundancji w sieciach komputerowych

- Problemy topologii pętlowej — burze rozgłoszeniowe i duplikaty ramek

- Protokół STP — historia, wersje i zasada działania algorytmu

- Wybór Root Bridge — kryteria i metody konfiguracji

- Stany portów w STP — Blocking, Listening, Learning, Forwarding

- Rapid PVST+ — usprawnienia i konfiguracja

- Agregacja łączy EtherChannel — protokoły LACP i PAgP

- Projekt topologii fizycznej z trzema przełącznikami

- Konfiguracja STP i EtherChannel w Packet Tracer

- Testy odporności na awarie i przeciążenie

- Analiza procesu zbieżności sieci

- Podsumowanie i wnioski

Podczas konfiguracji STP ustaw priorytet przełącznika głównego (Root Bridge) na najniższą wartość w sieci VLAN (domyślnie 32768, ustaw 4096 dla priorytetu absolutnie najwyższego). Pamiętaj jednak, że wielość niższa niż 4096 nie jest możliwa w standardowym STP. Sprawdź aktualny stan portów komendą `show spanning-tree vlan 1` i upewnij się, że porty na ścieżce do Root Bridge są w stanie Forwarding.

Przy konfiguracji EtherChannel używaj protokołu LACP zamiast PAgP, ponieważ jest to standard otwarty i zapewnia lepszą kompatybilność między urządzeniami różnych producentów. Upewnij się, że wszystkie interfejsy w agregacie mają identyczne parametry (prędkość, duplex, VLAN). Zweryfikuj utworzenie Port-Channel komendą `show etherchannel summary`.

Do dokumentacji dołącz zrzuty ekranu pokazujące stany portów STP przed i po symulacji awarii. Pokaż również wzrost przepustowości po włączeniu agregacji poprzez test przesyłania dużego pliku między przełącznikami w trybie Simulation Mode.

- Zbudowanie topologii redundantnej z wykorzystaniem 3 przełączników w układzie trójkąta.

- Konfiguracja protokołu Rapid Per-VLAN Spanning Tree (PVST+) na wszystkich urządzeniach.

- Celowy wybór Root Bridge poprzez modyfikację priorytetu (`spanning-tree vlan 1 priority 4096`).

- Sprawdzenie stanów portów (Root, Designated, Altn/Blk) komendą `show spanning-tree`.

- Konfiguracja agregacji łączy EtherChannel łączących dwa przełączniki (np. SW1 i SW2).

- Zastosowanie protokołu LACP (Link Aggregation Control Protocol) w trybie Active.

- Konfiguracja logicznego interfejsu Port-Channel jako łącza Trunk.

- Weryfikacja EtherChannel za pomocą `show etherchannel summary`.

- Symulacja awarii jednego z fizycznych łączy w agregacie i sprawdzenie ciągłości transmisji.

- Symulacja awarii Root Bridge i obserwacja procesu zbieżności (convergence) protokołu STP.

- Konfiguracja funkcji PortFast na portach dostępowych dla przyspieszenia startu stacji.

- Zastosowanie BPDU Guard na portach dostępowych w celu ochrony przed pętlami.

Poniższe polecenia przedstawiają konfigurację protokołu STP w trybie Rapid PVST+ oraz agregacji łączy EtherChannel z wykorzystaniem protokołu LACP. Wykonuj je w podanej kolejności na każdym przełączniku.

Konfiguracja PortFast i BPDU Guard na portach dostępowych:

Polecenia weryfikacyjne:

Symulacja awarii (test redundancji):

W referacie przedstaw szczegółowy opis procesu wyboru Root Bridge w protokole STP, w tym kryteria wyboru (priorytet, adres MAC) i uzasadnienie Twojego wyboru urządzenia głównego. Tabela stanów portów STP (Root, Designated, Alternate/Blocking) powinna jasno pokazywać, które porty są aktywne, a które zablokowane i dlaczego.

Analiza korzyści płynących z agregacji łączy powinna uwzględniać zarówno redundantność (awaria jednego łącza nie przerywa transmisji), jak i wydajność (dwa łącza = podwójna przepustowość). Dołącz wyniki testów przed i po włączeniu EtherChannel.

Wyjaśnij proces zbieżności sieci po awarii — ile czasu minęło od fizycznego odłączenia kabla do momentu, gdy ruch został wznowiony na łączu rezerwowym. Użyj narzędzia Simulation Mode do analizy tego procesu.

W3 Strefy bezpieczeństwa, Firewall, DMZ oraz zasada domyślnego odrzucenia (Implicit Deny).

Głównym celem projektu jest implementacja kompleksowej polityki bezpieczeństwa brzegu sieci firmowej przy użyciu urządzenia Cisco ASA (Adaptive Security Appliance) w środowisku symulacyjnym Cisco Packet Tracer. Student zdobędzie praktyczne umiejętności konfiguracji firewalla stanowego, list ACL oraz zarządzania strefami bezpieczeństwa, które stanowią fundament ochrony infrastruktury sieciowej przed zagrożeniami zewnętrznymi.

Projekt obejmuje odseparowanie trzech stref bezpieczeństwa: sieci zaufanej Inside (sieć wewnętrzna firmy), strefy DMZ (Demilitarized Zone) z publicznie dostępnym serwerem WWW oraz strefy Outside (Internet). Urządzenie Cisco ASA zastosuje poziomy bezpieczeństwa (Security Levels) określające domyślne reguły przepływu ruchu między strefami zgodnie z zasadą, że ruch może przepływać tylko ze strefy o wyższym poziomie bezpieczeństwa do niższego.

Dodatkowym celem jest skonfigurowanie translatora adresów sieciowych (NAT) umożliwiającego hostom wewnętrznym dostęp do Internetu oraz statyczne mapowanie portów (Port Forwarding) pozwalające na dostęp do serwera WWW w strefie DMZ z Internetu. Student nauczy się również zasady "Implicit Deny" (domyślne odrzucenie), która stanowi podstawową regułę bezpieczeństwa każdego firewalla.

Wyobraź sobie, że pracujesz jako specjalista ds. bezpieczeństwa IT w firmie świadczącej usługi e-commerce. Zarząd zleca Ci zaprojektowanie infrastruktury sieciowej, która umożliwi klientom składanie zamówień przez stronę WWW, ale jednocześnie ochroni wewnętrzne bazy danych i systemy księgowe przed atakami z Internetu.

Twoim zadaniem jest takie skonfigurowanie firewalla, aby serwer WWW był dostępny z Internetu (porty 80 i 443), ale atakujący nie mógł przedostać się do sieci wewnętrznej. Dodatkowo pracownicy firmy muszą mieć dostęp do Internetu przez przeglądarkę, ale nie mogą ujawniać zewnętrznych adresów IP swoich komputerów.

Podczas spotkania z zarządem przedstawiasz propozycję architektury z trzema strefami: sieć pracownicza (Inside) z poziomem bezpieczeństwa 100, strefa DMZ z serwerem WWW (poziom 50) oraz Internet (poziom 0). Wyjaśniasz, że ruch domyślnie przepływa tylko z wyższego do niższego poziomu, więc Internet nie może inicjować połączeń do Inside, ale pracownicy mogą przeglądać strony.

Zarząd zatwierdza projekt. Musisz dostarczyć kompletną konfigurację ASA w pliku PKT z dokumentacją polityk bezpieczeństwa i instrukcją reagowania na incydenty.

- Wstęp — znaczenie firewalla w infrastrukturze bezpieczeństwa

- Koncepcja stref bezpieczeństwa — Inside, DMZ, Outside

- Urządzenie Cisco ASA — architektura i zasada działania

- Poziomy bezpieczeństwa (Security Levels) w Cisco ASA

- Zasada "Implicit Deny" i domyślne reguły filtrowania

- Translacja NAT i PAT — konfiguracja i zastosowania

- Statyczne mapowanie portów dla serwera w DMZ

- Konfiguracja list ACL dla ruchu przychodzącego

- Inspekcja protokołów warstwy aplikacji

- Projekt fizyczny i logiczny topologii firewalla

- Testy bezpieczeństwa i weryfikacja reguł

- Podsumowanie i wnioski

Pamiętaj, że w Cisco ASA każdy interfejs musi mieć przypisany poziom bezpieczeństwa (security-level). Inside ma domyślnie 100, Outside 0, a DMZ 50. Upewnij się, że reguły ACL są zdefiniowane przed domyślną regułą "deny ip any any" (Implicit Deny), która blokuje cały pozostały ruch. Testuj każdą regułę osobno w trybie Simulation Mode.

Przy konfiguracji NAT dla serwera WWW w DMZ użyj polecenia `static (dmz,outside) tcp 80.0.0.10 80 172.16.1.10 80`, gdzie 80.0.0.10 to zewnętrzny adres IP (lub interfejs Outside), a 172.16.1.10 to wewnętrzny adres IP serwera w DMZ. Dla redundancji HTTP/HTTPS dodaj drugą regułę dla portu 443.

Do dokumentacji dołącz schemat stref z poziomami bezpieczeństwa i tabelę reguł ACL z uzasadnieniem każdej reguły. Wskaż również zrzuty ekranu z próbami nieautoryzowanego dostępu, które zostały zablokowane.

- Zastosowanie urządzenia Cisco ASA 5505 lub routera ISR z pakietem Security (ZBF).

- Konfiguracja 3 interfejsów logicznych: Inside, Outside oraz DMZ.

- Przypisanie poziomów bezpieczeństwa: Inside (100), DMZ (50), Outside (0).

- Konfiguracja statycznej translacji NAT (Static NAT) dla serwera w strefie DMZ.

- Utworzenie rozszerzonej listy ACL dla ruchu przychodzącego na interfejsie Outside.

- Zezwolenie wyłącznie na ruch HTTP/HTTPS (porty 80/443) do adresu serwera w DMZ.

- Konfiguracja inspekcji ruchu (Fixup/Inspect) dla protokołów warstwy aplikacji.

- Wdrożenie zasady "Implicit Deny" dla całego pozostałego ruchu z Internetu.

- Blokowanie ruchu inicjowanego ze strefy DMZ do strefy Inside (izolacja serwera).

- Umożliwienie hostom Inside bezpiecznego dostępu do Internetu przez NAT/PAT.

- Weryfikacja tabeli połączeń firewalla komendą `show conn`.

W referacie przedstaw szczegółowy opis polityki bezpieczeństwa brzegu sieci, uwzględniając model stref (Inside, DMZ, Outside) i poziomy bezpieczeństwa. Wyjaśnij zasadę "Implicit Deny" i jej znaczenie dla bezpieczeństwa. Tabela reguł ACL powinna zawierać numer reguły, źródło, cel, port, akcję i uzasadnienie biznesowe każdej reguły.

Analiza logów firewalla podczas prób nieautoryzowanego dostępu powinna zawierać zrzuty ekranu z zablokowanymi połączeniami i wyjaśnienie, dlaczego zostały odrzucone. Pokaż różnicę między ruchem dozwolonym a zablokowanym.

Wyjaśnij, dlaczego serwer w DMZ jest izolowany od sieci Inside — uzasadnij to względami bezpieczeństwa. Przedstaw schemat przepływu pakietów dla każdego dozwolonego scenariusza (pracownik do Internetu, klient do serwera WWW, atak zablokowany).

W3 Warstwa aplikacji: DNS, DHCP oraz HTTP/HTTPS.

Głównym celem projektu jest utworzenie w pełni funkcjonalnego środowiska usługowego w sieci LAN przy użyciu dedykowanego serwera w środowisku symulacyjnym Cisco Packet Tracer. Student zdobędzie praktyczne umiejętności konfigurowania usług DHCP (Dynamic Host Configuration Protocol), DNS (Domain Name System) oraz serwera HTTP/HTTPS, które stanowią podstawowe usługi infrastrukturalne każdej sieci korporacyjnej.

Projekt obejmuje skonfigurowanie serwera DHCP przydzielającego adresy IP automatycznie do wszystkich hostów w sieci z odpowiednio zdefiniowanych pul adresowych. Każdy host w sieci otrzyma adres IP, maskę podsieci, adres bramy domyślnej oraz adres serwera DNS. Student nauczy się definiować wykluczenia adresów statycznych (dla serwerów i urządzeń sieciowych) z puli DHCP.

Dodatkowym celem jest skonfigurowanie serwera DNS obsługującego lokalną strefę domenową z rekordami typu A mapującymi nazwy FQDN na adresy IP. Student wdroży również serwer HTTP z własną stroną WWW, która będzie dostępna dla użytkowników sieci po wpisaniu adresu lub nazwy domenowej.

Wyobraź sobie, że pracujesz jako administrator sieci w firmie konsultingowej. Po przejęciu nowego oddziału z dwudziestoma stanowiskami pracy zarząd zleca Ci wyposażenie biura w infrastrukturę sieciową umożliwiającą pracę bez ręcznego konfigurowania każdego komputera.

Twoim zadaniem jest takie skonfigurowanie sieci, aby nowi pracownicy mogli po prostu podłączyć swoje komputery do gniazdek sieciowych i od razu mieć dostęp do sieci korporacyjnej, drukarek i Internetu. Dodatkowo kierownictwo wymaga, aby użytkownicy mogli wpisywać w przeglądarce adres "intranet.firma.local" zamiast adresu IP serwera.

Podczas spotkania z zarządem przedstawiasz propozycję z automatyczną konfiguracją wszystkich parametów sieciowych przez DHCP. Wyjaśniasz, że każdy komputer otrzyma adres IP automatycznie, a użytkownicy nie będą musieli ręcznie wpisywać żadnych ustawień. Nazwa domenowa "firma.local" będzie rozwiązywana przez lokalny serwer DNS.

Zarząd zatwierdza projekt. Musisz dostarczyć kompletną konfigurację usług w pliku PKT z dokumentacją dla użytkowników końcowych.

- Wstęp — znaczenie usług sieciowych w infrastrukturze IT

- Protokół DHCP — historia, wersje i zasada działania

- Proces DORA — etapy przydzielania adresów DHCP

- Serwer DHCP — konfiguracja pul i wykluczeń

- Protokół DNS — system nazw domenowych i rekordy

- Konfiguracja strefy DNS i rekordów typu A

- Serwer HTTP/HTTPS — konfiguracja i personalizacja

- Projekt topologii sieci usługowej

- Konfiguracja klientów DHCP i DNS

- Testy weryfikacyjne i rozwiązywanie problemów

- Analiza ramek w trybie Simulation

- Podsumowanie i wnioski

Podczas konfiguracji DHCP upewnij się, że brama domyślna i serwer DNS są prawidłowo skonfigurowane w puli DHCP. W Packet Tracer serwer DHCP można skonfigurować w trybie graficznym (GUI) lub przez CLI. Pamiętaj o wykluczeniu adresów statycznych (pierwsze i ostatnie adresy z puli lub konkretne adresy urządzeń).

Przy konfiguracji DNS dodaj rekord typu A dla nazwy FQDN (np. www.firma.local) wskazującej na adres IP serwera WWW. Możesz również dodać rekord CNAME dla skróconej nazwy. Przetestuj rozwiązywanie nazw komendą `nslookup` na stacji roboczej lub w trybie Simulation Mode.

Do dokumentacji dołącz zrzuty ekranu z kolejnych etapów konfiguracji usług oraz zrzuty z testów ping i nslookup. Pokaż również zawartość pliku strony WWW i weryfikację jej wyświetlania w przeglądarce Packet Tracer.

- Instalacja i konfiguracja dedykowanego serwera usług (Generic Server) w sieci.

- Konfiguracja usługi DHCP: zdefiniowanie puli, bramy domyślnej i adresu serwera DNS.

- Wykluczenie adresów statycznych (serwery, routery) z przydzielania przez DHCP.

- Konfiguracja usługi DNS: utworzenie strefy wyszukiwania do przodu dla `firma.local`.

- Dodanie rekordów typu A mapujących nazwy `www.firma.local` na adres IP serwera.

- Uruchomienie usługi HTTP/HTTPS i edycja pliku `index.html` (personalizacja strony).

- Konfiguracja hostów końcowych do automatycznego pobierania adresacji (DHCP Client).

- Weryfikacja procesu DORA (Discover, Offer, Request, Acknowledge) w trybie symulacji.

- Test rozwiązywania nazw za pomocą komendy `nslookup` na stacji roboczej.

- Otwarcie strony WWW w przeglądarce Packet Tracer przy użyciu nazwy FQDN.

- Sprawdzenie tablicy dzierżaw (Address Leases) na serwerze DHCP.

W referacie przedstaw szczegółowy opis procesu DORA (Discover, Offer, Request, Acknowledge) protokołu DHCP z wyjaśnieniem każdego etapu i znaczenia komunikatów. Użyj narzędzia Simulation Mode do analizy wymiany pakietów DHCP między klientem a serwerem.

Tabela rekordów DNS powinna zawierać typ rekordu (A, CNAME, MX), nazwę, wartość i TTL. Wyjaśnij różnicę między rekordem typu A (mapowanie nazwa→adres IP) a CNAME (alias). Pokaż wyniki testów `nslookup` dla różnych rekordów.

Przedstaw wyniki testów dostępności strony WWW przez wpisanie adresu IP i nazwy FQDN. Wyjaśnij różnicę w procesie rozwiązywania nazwy i nawiązywania połączenia HTTP.

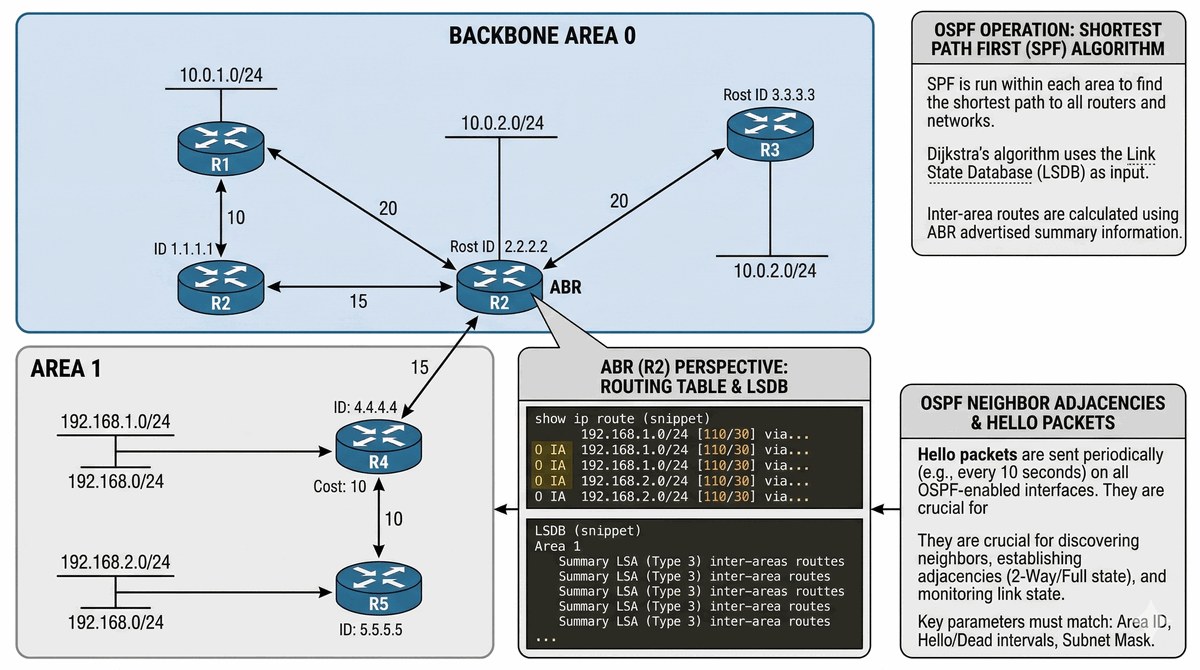

W2 Protokoły stanu łącza, algorytm SPF oraz architektura obszarów OSPF.

Głównym celem projektu jest zapewnienie wydajnej wymiany tras w rozległej infrastrukturze routerów przy użyciu protokołu routingu dynamicznego OSPF (Open Shortest Path First) w topologii wieloobszarowej. Student zdobędzie praktyczne umiejętności konfiguracji protokołu stanu łącza, zarządzania obszarami OSPF oraz zrozumie zasady optymalizacji tablic routingu poprzez podział sieci na obszary funkcjonalne.

Projekt obejmuje konfigurację wielobszarowego OSPF z wyraźnym podziałem na Area 0 (Backbone/obszar szkieletowy) łączącym wszystkie obszary oraz obszary klienckie (Area 1, Area 2). Student nauczy się roli routerów ABR (Area Border Router) łączących obszary oraz ASBR (Autonomous System Boundary Router) łączących OSPF z innymi domenami routingu.

Dodatkowym celem jest zrozumienie i konfiguracja mechanizmu pasywnych interfejsów (Passive-Interface) zapobiegających niepotrzebnej wymianie hello packets na portach LAN oraz optymalizacja kosztów łączy poprzez zmianę przepustowości interfejsów. Weryfikacja nastąpi poprzez analizę bazy danych LSDB (Link State Database) i tablicy routingu.

Wyobraź sobie, że pracujesz jako administrator sieci w firmie zatrudniającej 500 pracowników w trzech lokalizacjach: centrala (200 osób), magazyn (150 osób) i oddział handlowy (150 osób). Każda lokalizacja ma własnego routera brzegowego, a sieć między lokalizacjami jest połączona łączenami dzierżawionymi.

Twoim zadaniem jest takie skonfigurowanie routingu, aby każda lokalizacja znała trasy do wszystkich pozostałych, ale jednocześnie tablice routingu nie były przeładowane niepotrzebnymi trasami. Dodatkowo kierownictwo wymaga, aby awaria łącza do jednej lokalizacji nie powodowała przeładowania całej tablicy routingu w pozostałych lokalizacjach.

Podczas spotkania z zarządem przedstawiasz propozycję podziału sieci na trzy obszary OSPF połączone przez szkieletowy Area 0. Wyjaśniasz, że routery w każdym obszarze wymieniają informacje tylko o łączach wewnątrzobszarowych, co zmniejsza obciążenieCPU i pamięci. ABR agreguje trasy przed wysłaniem do innych obszarów.

Zarząd zatwierdza projekt. Musisz dostarczyć kompletną konfigurację OSPF w pliku PKT z dokumentacją i testami zbieżności.

- Wstęp — znaczenie routingu dynamicznego w sieciach

- Protokoły routingu — podział i charakterystyka

- Protokół OSPF — historia, wersje i zasada działania

- Algorytm SPF i baza danych LSDB

- Architektura wielobszarowa OSPF — Area 0 i obszary klienckie

- Rola routerów ABR i ASBR

- Typy tras OSPF — Intra-area, Inter-area, External

- Konfiguracja wielobszarowego OSPF

- Passive-Interface i optymalizacja

- Weryfikacja LSDB i tablicy routingu

- Testy zbieżności i failover

- Podsumowanie i wnioski

Podczas konfiguracji OSPF pamiętaj, że wszystkie obszary muszą być bezpośrednio połączone z Area 0. Jeśli potrzebujesz połączyć dwa obszary niebędące bezpośrednio połączone z szkieletem, musisz utworzyć wirtualny link. Ustaw interfejsy Passive-Interface na portach LAN, aby uniknąć niepotrzebnego ruchu Hello.

Użyj polecenia `show ip ospf neighbor` do weryfikacji sąsiedztwa i `show ip ospf database` do sprawdzenia LSDB. Zwróć uwagę na różne typy LSA (Link State Advertisement): Type 1 (Router), Type 2 (Network), Type 3 (Summary). W tablicy routingu trasy OSPF są oznaczone literą "O" (intra-area) lub "O IA" (inter-area).

Do dokumentacji dołącz schemat topologii z zaznaczeniem granic obszarów i ról routerów. Pokaż zrzuty LSDB z każdego obszaru oraz tablice routingu z rozróżnieniem typów tras.

- Zaprojektowanie topologii z co najmniej 4 routerami (np. Cisco 2911).

- Włączenie procesu OSPF (`router ospf 1`) na wszystkich routerach.

- Ręczne przypisanie identyfikatorów Router-ID dla ułatwienia administracji.

- Konfiguracja Area 0 (Backbone) jako szkieletu łączącego wszystkie obszary.

- Konfiguracja Area 1 (obszar podrzędny) i przypisanie do niej odpowiednich sieci.

- Wyznaczenie routera ABR (Area Border Router) łączącego oba obszary.

- Ustawienie interfejsów pasywnych (Passive-Interface) na portach LAN w celu optymalizacji.

- Weryfikacja bazy danych OSPF (LSDB) komendą `show ip ospf database`.

- Sprawdzenie relacji sąsiedztwa za pomocą `show ip ospf neighbor`.

- Analiza tablicy routingu i rozróżnienie tras wewnątrzobszarowych (O) od międzyobszarowych (O IA).

- Symulacja zmiany kosztu łącza (Bandwidth) i obserwacja przeliczenia algorytmu SPF.

W referacie przedstaw diagram topologii z zaznaczeniem identyfikatorów routerów (Router-ID), granic obszarów i typów łączy między routerami. Wyjaśnij role routerów w wielobszarowym OSPF: Internal Router (cały ruch wewnątrz obszaru), ABR (łączy obszary), ASBR (łączy z innymi domenami routingu). Określ, które routery pełnią jakie role w Twoim projekcie.

Uzasadnienie podziału na obszary powinno uwzględniać skalowalność (mniejsza baza LSDB), zmniejszenie ruchu aktualizacji i łatwiejsze zarządzanie. Wyjaśnij, dlaczego dla sieci z trzema lokalizacjami trzy obszary OSPF są lepszym rozwiązaniem niż jeden duży obszar.

Analiza tablicy routingu powinna rozróżniać trasy OSPF intra-area (kod O), inter-area (kod O IA) i zewnętrzne (kod O E1/E2). Wyjaśnij różnicę w metodzie obliczania kosztu tras.

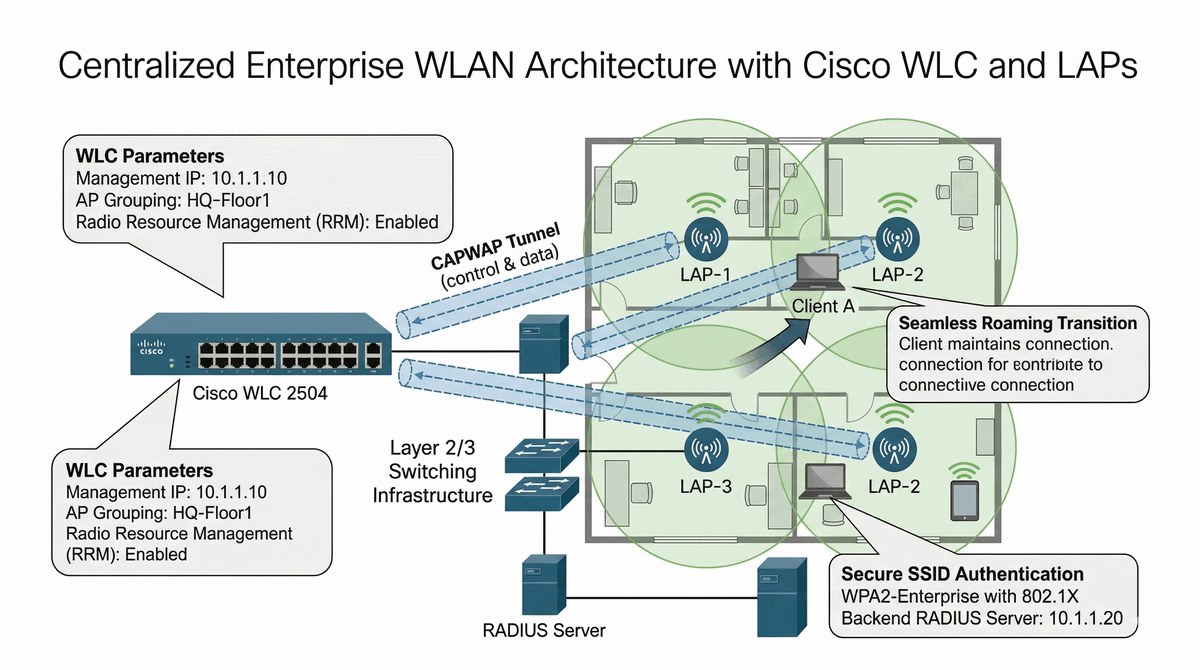

W4 Standardy Wi-Fi, bezpieczeństwo WPA2/WPA3 oraz architektura z kontrolerem WLAN.

Głównym celem projektu jest zaprojektowanie profesjonalnej sieci bezprzewodowej Wi-Fi w środowisku biurowym przy użyciu kontrolera WLC (Wireless LAN Controller) i lekkich punktów dostępowych LAP (Lightweight Access Point) w środowisku symulacyjnym Cisco Packet Tracer. Student zdobędzie praktyczne umiejętności konfiguracji centralnego zarządzania siecią bezprzewodową oraz zrozumie architekturę kontrolerową Wi-Fi.

Projekt obejmuje konfigurację kontrolera WLC 2504 obsługującego co najmniej dwa punkty dostępowe w różnych lokalizacjach budynku. Student nauczy się tworzenia profili WLAN (Wireless LAN Networks) z unikalnymi SSID, konfiguracji zabezpieczeń WPA2 Personal oraz zarządzania roamingu umożliwiającego płynne przełączanie się urządzeń między punktami dostępowymi bez utraty połączenia.

Dodatkowym celem jest wdrożenie drugiej sieci WLAN (np. dla działu IT lub sieci zarządzania) odizolowanej od głównej sieci pracowniczej poprzez zastosowanie oddzielnych VLAN-ów. Student zrozumie różnice między sieciami WLAN dla ruchu bezprzewodowego oraz skonfiguruje pule DHCP dla klientów bezprzewodowych.

Wyobraź sobie, że pracujesz jako administrator sieci w firmie przeprowadzającej się do nowego biurowca trzypiętrowego. Zarząd zleca Ci zaprojektowanie sieci bezprzewodowej, która zapewni zasięg na wszystkich piętrach oraz umożliwi pracownikom z różnych działów dostęp do Internetu bez dostępu do wewnętrznych systemów firmy.

Twoim zadaniem jest takie rozmieszczenie punktów dostępowych, aby zapewnić ciągłość sygnału na wszystkich piętrach oraz umożliwić pracownikom swobodne przemieszczanie się między piętrami bez utraty połączenia. Dodatkowo kierownictwo wymaga, aby pracownicy z różnych działów mogli korzystać z Internetu przez oddzielne sieci Wi-Fi bez możliwości wzajemnego dostępu do sieci firmowej.

Podczas spotkania z zarządem przedstawiasz propozycję architektury z kontrolerem WLC zarządzającym trzema punktami dostępowymi (po jednym na piętro). Wyjaśniasz, że kontroler centralizuje zarządzanie, co pozwala na łatwą zmianę parametrów wszystkich AP z jednego miejsca. Druga sieć WLAN będzie w osobnym VLAN-ie bez możliwości komunikacji z siecią firmową.

Zarząd zatwierdza projekt. Musisz dostarczyć kompletną konfigurację WLC i AP w pliku PKT z dokumentacją pokrycia sygnałem.

- Wstęp — ewolucja sieci bezprzewodowych

- Standardy Wi-Fi — 802.11 a/b/g/n/ac/ax

- Architektura kontrolerowa Wi-Fi — WLC i LAP

- Protokół CAPWAP — tunelowanie ruchu

- Zabezpieczenia WPA2/WPA3 — tryby i konfiguracja

- Wielowarstwowa architektura WLAN i izolacja VLAN

- Projekt rozmieszczenia punktów dostępowych

- Konfiguracja WLC — interfejs zarządczy i WLAN

- Konfiguracja DHCP dla klientów Wi-Fi

- Mechanizm roamingu — zasada działania

- Testy zasięgu i weryfikacja połączeń

- Podsumowanie i wnioski

Podczas konfiguracji WLC upewnij się, że AP są prawidłowo zarejestrowane u kontrolera (show ap summary). W Packet Tracer możesz użyć trybu graficznego WLC lub poleceń CLI. Pamiętaj o skonfigurowaniu interfejsu VLAN dla każdego WLAN-u.

Dla drugiej sieci WLAN użyj oddzielnego VLAN-u. Testuj połączenie z urządzenia mobilnego w trybie Simulation Mode.

Do dokumentacji dołącz plan rozmieszczenia AP z zasięgami i mapę pokrycia sygnałem. Pokaż zrzuty ekranu z interfejsu WLC z podłączonymi klientami.

- Wdrożenie kontrolera WLC 2504 oraz co najmniej 2 lekkich punktów dostępowych (LAP).

- Konfiguracja interfejsu zarządczego (Management Interface) na kontrolerze WLC.

- Utworzenie sieci WLAN z unikalnym identyfikatorem SSID dla pracowników.

- Konfiguracja zabezpieczeń WPA2 Personal z silnym kluczem współdzielonym (PSK).

- Konfiguracja serwera DHCP (wbudowanego lub zewnętrznego) dla klientów bezprzewodowych.

- Zapewnienie poprawnej komunikacji w warstwie 3 między AP a kontrolerem (tunel CAPWAP).

- Podłączenie laptopa/smartfona i weryfikacja uwierzytelnienia w sieci.

- Monitorowanie podłączonych klientów w interfejsie graficznym (GUI) kontrolera.

- Test mechanizmu Roaming: płynne przejście hosta między zasięgiem różnych AP.

- Analiza siły sygnału i parametrów łącza w narzędziu Wireless Monitor.

- Konfiguracja drugiej sieci WLAN z oddzielnym VLAN i SSID.

W referacie przedstaw opis korzyści architektury opartej na kontrolerze WLC w porównaniu do rozproszonych punktów dostępowych. Wyjaśnij centralizację konfiguracji, łatwość zarządzania i monitoringu oraz mechanizm roamingu. Zrzuty ekranu z interfejsu GUI kontrolera WLC powinny pokazywać skonfigurowane WLAN-y i podłączonych klientów.

Analiza zasięgu powinna zawierać mapę rozmieszczenia punktów dostępowych z zasięgami i ewentualnymi strefami nakładania się sygnałów. Wyjaśnij znaczenie nakładania się kanałów dla płynnego roamingu.

Przedstaw konfigurację drugiej sieci WLAN i wyjaśnij zasadę działania wielu sieci WLAN na jednym kontrolerze. Pokaż testy łączności potwierdzające, że sieci są odpowiednio odseparowane poprzez VLAN-y.

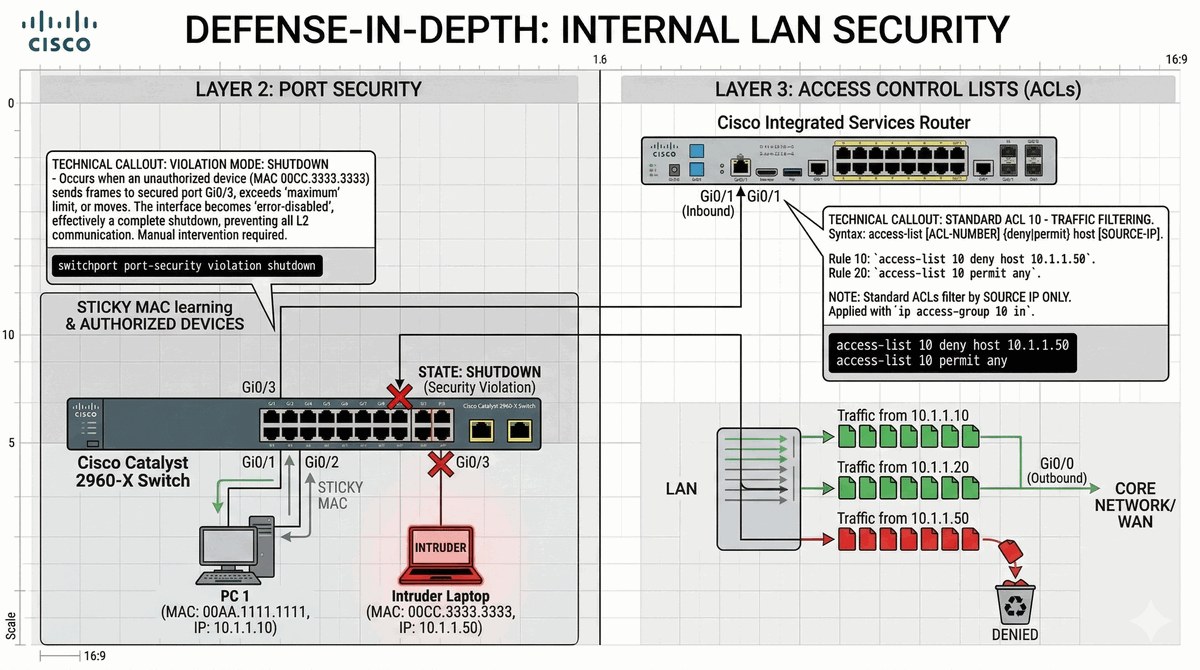

W1 Bezpieczeństwo warstwy 2. W2 Listy kontroli dostępu (ACL).

Głównym celem projektu jest wzmocnienie bezpieczeństwa fizycznego i logicznego wewnątrz sieci lokalnej przy użyciu mechanizmów Port Security na przełącznikach oraz standardowych list kontroli dostępu (ACL) na routerach w środowisku symulacyjnym Cisco Packet Tracer. Student zdobędzie praktyczne umiejętności konfiguracji zabezpieczeń warstwy 2 oraz filtrowania ruchu warstwy 3.

Projekt obejmuje konfigurację zabezpieczenia Port Security na portach dostępowych przełącznika, które zapobiega nieautoryzowanym podłączeniom urządzeń końcowych poprzez ograniczenie liczby dozwolonych adresów MAC i reagowanie na próby naruszenia. Student nauczy się konfigurować metodę "Sticky MAC" zapisującą dopuszczone adresy w konfiguracji bieżącej.

Dodatkowym celem jest skonfigurowanie standardowych list ACL na routerze brzegowym umożliwiających selektywne blokowanie lub zezwalanie ruchu sieciowego na podstawie adresów IP źródłowych i docelowych. Student zrozumie zasady działania list ACL i ich zastosowanie jako pierwszej linii obrony sieci.

Wyobraź sobie, że pracujesz jako administrator sieci w firmie audytorskiej przetwarzającej wrażliwe dane finansowe. Po wykryciu nieautoryzowanego laptopa podłączonego do gniazdka sieciowego w piętrze księgowym, zarząd zleca Ci wdrożenie zabezpieczeń fizycznych i logicznych sieci LAN.

Twoim zadaniem jest takie skonfigurowanie przełączników, aby tylko zarejestrowane komputery mogły uzyskać dostęp do sieci firmowej. Dodatkowo kierownictwo wymaga, aby określeni pracownicy (np. księgowi) nie mogli komunikować się z działem IT, ale mieli dostęp do serwerów finansowych.

Podczas spotkania z zarządem przedstawiasz propozycję włączenia Port Security na wszystkich portach dostępowych z automatycznym wyłączaniem portu w przypadku wykrycia nieznanego urządzenia. Dla controlli ACL proponujesz blokadę ruchu z działu księgowości do sieci IT.

Zarząd zatwierdza projekt. Musisz dostarczyć konfigurację w pliku PKT z dokumentacją i procedurą reagowania na naruszenia.

- Wstęp — zagrożenia bezpieczeństwa w sieci LAN

- Ataki warstwy 2 — MAC flooding, port hijacking

- Port Security — konfiguracja i tryby naruszenia

- Metoda Sticky MAC — automatyczne uczenie adresów

- Listy kontroli dostępu (ACL) — typy i zastosowania

- Standardowe ACL — składnia i kierunki stosowania

- Projekt zabezpieczeń fizycznych portów

- Konfiguracja Port Security w Packet Tracer

- Konfiguracja standardowych ACL

- Testy bezpieczeństwa i weryfikacja reguł

- Procedury reagowania na naruszenia

- Podsumowanie i wnioski

Podczas konfiguracji Port Security pamiętaj, że domyślna akcja naruszenia to Shutdown (wyłączenie portu). Możesz zmienić na Protect (odrzucenie bez powiadomienia) lub Restrict (odrzucenie z powiadomieniem). Użyj polecenia `show port-security interface` do weryfikacji.

Dla standardowych ACL pamiętaj, że lista jest przetwarzana sekwencyjnie od góry do pierwszego dopasowania. Zawsze dodaj na końcu regułę "permit any" lub użyj jawnej "deny any" na końcu z wiedzą, że domyślnie wszystko jest odrzucane.

Do dokumentacji dołącz zrzuty ekranu z testów naruszenia Port Security (podłączenie nieznanego urządzenia) i weryfikacji ACL (ping zablokowany, ping dozwolony).

- Włączenie zabezpieczenia Port Security na wybranych portach dostępowych (Access).

- Ograniczenie liczby dopuszczalnych adresów MAC na port do 1.

- Konfiguracja nauki adresów metodą "Sticky MAC" (zapis do konfiguracji bieżącej).

- Zdefiniowanie akcji naruszenia bezpieczeństwa na "Shutdown" (wyłączenie portu).

- Podłączenie obcego urządzenia i weryfikacja stanu portu (`show interfaces status`).

- Przywrócenie portu do pracy po wystąpieniu naruszenia (Manual Reset).

- Konfiguracja standardowej listy ACL (np. ACL 10) na routerze brzegowym.

- Zablokowanie dostępu z konkretnego adresu IP hosta do serwera zarządzania.

- Dodanie reguły zezwalającej na pozostały ruch sieciowy (Permit Any).

- Podpięcie listy ACL do właściwego interfejsu routera w odpowiednim kierunku (In/Out).

- Weryfikacja działania ACL: próba Ping zakończona komunikatem "Destination unreachable".

W referacie przedstaw szczegółowy opis mechanizmu Port Security, w tym dostępne tryby naruszenia (Shutdown, Protect, Restrict) i ich zastosowania. Tabela reguł ACL powinna zawierać numer listy, warunki dopasowania, akcję i interfejs, na którym jest zastosowana.

Analiza scenariusza naruszenia bezpieczeństwa powinna zawierać opis sytuacji, w której intruz próbuje wpiąć własny laptop do gniazdka sieciowego. Pokaż zrzuty ekranu przed i po wykryciu naruszenia — stan portu zmienia się na err-disabled.

Wyjaśnij procedurę przywracania portu do pracy po naruszeniu (ręczne włączenie lub automatyczne po upływie czasu). Przedstaw też analizę ruchu zablokowanego przez ACL — który host, dokąd i dlaczego nie może się połączyć.

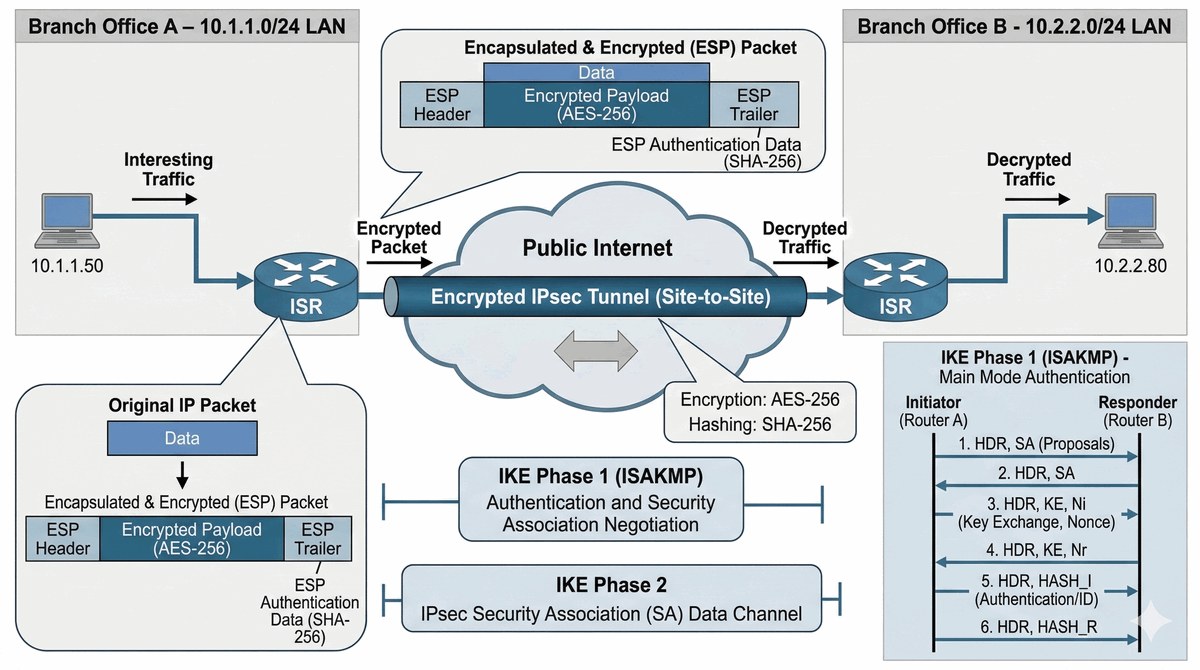

W3 VPN, szyfrowanie, protokół IPsec i tunele przez Internet.

Głównym celem projektu jest połączenie dwóch geograficznie oddalonych oddziałów firmy w jedną sieć logiczną przy użyciu bezpiecznego tunelu VPN Site-to-Site z wykorzystaniem protokołu IPsec w środowisku symulacyjnym Cisco Packet Tracer. Student zdobędzie praktyczne umiejętności konfiguracji szyfrowanej komunikacji przez publiczną sieć Internet oraz zrozumie mechanizmy faz negocjacji IPsec.

Projekt obejmuje konfigurację dwóch faz mechanizmu IKE (Internet Key Exchange): fazy 1 (ISAKMP) negocjującej bezpieczny kanał zarządzania oraz fazy 2 (IPsec) negocjującej parametry szyfrowania danych. Student nauczy się konfigurować polityki IKE z szyfrowaniem AES, autoryzacją SHA i grupą Diffie-Hellman.

Dodatkowym celem jest zrozumienie i konfiguracja transform-set IPsec, map krypto (Crypto Map) oraz list ACL definiujących "ciekawy ruch" (interesting traffic) podlegający szyfrowaniu. Weryfikacja nastąpi poprzez analizę statystyk tunelu i symulację przesyłania danych.

Wyobraź sobie, że pracujesz jako administrator sieci w firmie posiadającej dwa oddziały: centralę w Warszawie i oddział w Krakowie. Oba oddziały muszą wymieniać dane (bazy danych klientów, dokumenty), ale kierownictwo wymaga, aby dane były szyfrowane podczas transmisji przez publiczny Internet.

Twoim zadaniem jest skonfigurowanie tunelu VPN łączącego oba oddziały, który zaszyfruje cały ruch między sieciami LAN. Tunel ma być automatycznie aktywowany przy pierwszym ruchu sieciowym i działać w tle bez ingerencji administratora.

Podczas spotkania z zarządem przedstawiasz propozycję tunelu IPsec Site-to-Site między routerami brzegowymi obu oddziałów. Wyjaśniasz, że wszystkie dane będą szyfrowane algorytmem AES, a klucz uwierzytelniający (PSK) będzie znany tylko administratorom obu oddziałów.

Zarząd zatwierdza projekt. Musisz dostarczyć konfigurację VPN w pliku PKT z dokumentacją i kluczami w bezpiecznym sejfie.

- Wstęp — potrzeba bezpiecznej komunikacji oddziałów

- Technologia VPN — typy i zastosowania

- Protokół IPsec — komponenty i zasada działania

- Fazy negocjacji IKE — faza 1 i 2

- Szyfrowanie i autoryzacja w IPsec

- Interesting Traffic — definicja i ACL

- Projekt topologii VPN Site-to-Site

- Konfiguracja IKE Phase 1 (ISAKMP)

- Konfiguracja IPsec Transform Set

- Konfiguracja Crypto Map i apply

- Weryfikacja tunelu i testy transmisji

- Podsumowanie i wnioski

Podczas konfiguracji IPsec pamiętaj o poprawnej kolejności: najpierw polityka ISAKMP, potem transform-set, potem ACL dla interesting traffic, na końcu crypto map. Użyj polecenia `show crypto isakmp sa` do weryfikacji fazy 1 i `show crypto ipsec sa` dla fazy 2.

ACL dla interesting traffic musi dokładnie odpowiadać sieciom, które mają być szyfrowane. Błędna maska w ACL spowoduje, że tunel nie zostanie ustanowiony. Testuj tunel pingiem z hosta w jednym LAN do hosta w drugim LAN.

Do dokumentacji dołącz schemat topologii VPN z zaznaczeniem szyfrowanego tunelu. Pokaż zrzuty ekranu z statystyk tunelu przed i po transmisji danych.

- Zbudowanie topologii z dwoma oddziałami połączonymi przez chmurę Internet.

- Konfiguracja polityki IKE Phase 1 (ISAKMP): szyfrowanie AES, autoryzacja SHA, grupa Diffie-Hellman 2.

- Ustalenie wspólnego klucza uwierzytelniającego (Pre-Shared Key - PSK).

- Definicja parametrów Transform-Set dla IKE Phase 2 (IPsec).

- Utworzenie listy ACL definiującej ruch do zaszyfrowania (tzw. Interesting Traffic).

- Konfiguracja mapy krypto (Crypto Map) i powiązanie jej z interfejsem zewnętrznym (Outside).

- Zdefiniowanie bramy peer (adresu IP drugiego routera).

- Inicjalizacja tunelu poprzez wysłanie pakietu Ping między sieciami LAN oddziałów.

- Weryfikacja fazy negocjacji za pomocą `show crypto isakmp sa`.

- Sprawdzenie statystyk przesyłanych i odszyfrowywanych pakietów (`show crypto ipsec sa`).

- Analiza enkapsulacji pakietów ESP w trybie symulacji Packet Tracer.

Poniższe polecenia przedstawiają kolejność konfiguracji od utworzenia VLAN-ów na przełączniku, przez konfigurację portów dostępowych, aż po weryfikację działania routingu między VLAN-ami na routerze. Wykonuj je w podanej kolejności.

Konfiguracja routera (Router-on-a-Stick):

Konfiguracja DHCP na routerze:

Polecenia weryfikacyjne:

W referacie przedstaw szczegółowe wyjaśnienie faz negocjacji IPsec: faza 1 (ISAKMP) ustanawia bezpieczny kanał zarządzania z wzajemną autoryzacją, wymianą kluczy Diffie-Hellman i szyfrowaniem kanału; faza 2 (IPsec) negocjuje parametry szyfrowania i uwierzytelniania danych. Schemat pokazujący sekwencję negocjacji powinien jasno ilustrować wymianę pakietów między routerami.

Analiza narzutu nagłówków tunelowych na wydajność powinna uwzględniać rozmiar nagłówka ESP (overhead szyfrowania) i jego wpływ na przepustowość. Oszacuj procentowy narzut dla typowych pakietów.

Schemat "ciekawego ruchu" (interesting traffic) powinien pokazywać, które pakiety są szyfrowane, a które przechodzą przez tunel bez szyfrowania. Wyjaśnij kryteria decydujące o tym, czy dany ruch inicjuje tunel VPN.

W2 Translacja adresów NAT/PAT, adresy prywatne i publiczne.

Głównym celem projektu jest rozwiązanie problemu braku publicznych adresów IPv4 dla wszystkich hostów w firmie poprzez konfigurację translatora adresów sieciowych NAT (Network Address Translation) i PAT (Port Address Translation) na routerze brzegowym w środowisku symulacyjnym Cisco Packet Tracer. Student zdobędzie praktyczne umiejętności konfiguracji translacji adresów oraz zrozumie mechanizmy umożliwiające wielu użytkownikom współdzielenie jednego publicznego adresu IP.

Projekt obejmuje konfigurację NAT dynamicznego z przeciążeniem (PAT/overload), który mapuje wiele prywatnych adresów IP na jeden publiczny adres źródłowy z wykorzystaniem unikalnych portów źródłowych. Student nauczy się definiować listy ACL określające ruch podlegający translacji oraz konfigurować interfejs Outside jako publiczny punkt translacji.

Dodatkowym celem jest skonfigurowanie statycznego NAT (Static NAT) dla lokalnego serwera WWW lub FTP, który musi być dostępny z Internetu. Student zrozumie różnicę między translacją NAT a PAT oraz zastosowanie przekierowania portów (Port Forwarding).

Wyobraź sobie, że pracujesz jako administrator sieci w firmie z stoma komputerami. Twój dostawca Internetu przydzielił tylko jeden publiczny adres IP, ale kierownictwo wymaga, aby wszyscy pracownicy mieli dostęp do Internetu, a dodatkowo serwer WWW firmy był dostępny z zewnątrz.

Twoim zadaniem jest takie skonfigurowanie routera brzegowego, aby wszyscy pracownicy mogli przeglądać strony internetowe, używając jednego publicznego adresu IP. Jednocześnie musisz umożliwić zewnętrznym klientom dostęp do serwera WWW firmy przez publiczny adres IP.

Podczas spotkania z zarządem przedstawiasz propozycję wykorzystania translacji PAT dla ruchu pracowników (wiele do jednego) oraz statycznego NAT dla serwera WWW (jeden do jednego). Wyjaśniasz, że PAT wykorzysta unikalne porty źródłowe do rozróżnienia połączeń od różnych użytkowników.

Zarząd zatwierdza projekt. Musisz dostarczyć konfigurację NAT/PAT w pliku PKT z dokumentacją mapowań.

- Wstęp — problem wyczerpywania adresów IPv4

- Adresy prywatne i publiczne — przestrzenie adresowe RFC 1918

- Mechanizm NAT — typy translacji

- PAT (NAT z przeciążeniem) — zasada działania

- Konfiguracja dynamicznego NAT/PAT

- Statyczny NAT — zastosowania i konfiguracja

- Przekierowanie portów (Port Forwarding)

- Projekt topologii z translatorem adresów

- Konfiguracja ACL dla NAT

- Weryfikacja translacji i tablice

- Testy z wieloma użytkownikami

- Podsumowanie i wnioski

Podczas konfiguracji NAT/PAT pamiętaj o właściwym określeniu interfejsów Inside i Outside. Użyj polecenia `show ip nat translations` do weryfikacji aktywnych translacji i `show ip nat statistics` do sprawdzenia statystyk. Sprawdź zmianę portów źródłowych w pakietach wychodzących.

Dla statycznego NAT użyj polecenia `ip nat inside source static tcp 192.168.1.10 80 80.0.0.1 80` dla serwera WWW. Upewnij się, że ACL zezwala na ruch przychodzący na odpowiednie porty.

Do dokumentacji dołącz tabelę mapowań adresów i portów oraz zrzuty ekranu z translacji pokazujące zmiany adresów i portów.

- Konfiguracja routera brzegowego z podziałem na interfejsy Inside (LAN) i Outside (WAN).

- Utworzenie listy ACL (np. ACL 1) zawierającej adresy prywatne podlegające translacji.

- Włączenie NAT dynamicznego z przeciążeniem (PAT) na interfejsie wychodzącym.

- Zastosowanie słowa kluczowego "overload" w celu współdzielenia jednego adresu publicznego.

- Konfiguracja statycznego NAT (Static NAT/Port Forwarding) dla lokalnego serwera FTP/WWW.

- Mapowanie konkretnego portu (np. 21 dla FTP) na wewnętrzny adres IP serwera.

- Weryfikacja aktywnej tablicy translacji za pomocą `show ip nat translations`.

- Analiza zmiany portów źródłowych w pakietach wychodzących (mechanizm PAT).

- Sprawdzenie statystyk NAT komendą `show ip nat statistics`.

- Test dostoępu do serwera wewnętrznego z hosta znajdującego się w sieci "Outside".

- Czyszczenie tablicy translacji za pomocą `clear ip nat translation *` w celach testowych.

Poniższe polecenia przedstawiają konfigurację translatora adresów NAT i PAT na routerze brzegowym Cisco. Wykonuj je w podanej kolejności.

Konfiguracja ACL dla ruchu podlegającego translacji:

Konfiguracja PAT (NAT z przeciążeniem - overload):

Konfiguracja Static NAT dla serwera (Port Forwarding):

Polecenia weryfikacyjne:

W referacie przedstaw tabelę mapowania adresów zawierającą: adres prywatny przed translacją, port źródłowy (dla PAT), adres publiczny po translacji, port docelowy i protokół. Wyjaśnij różnicę między NAT (mapowanie adres-ip) a PAT (mapowanie adres+port) i uzasadnij wybór konkretnego rozwiązania.

Analiza logów translacji przy jednoczesnym generowaniu ruchu przez wielu użytkowników powinna pokazywać unikalne kombinacje adres:port dla każdego połączenia. Użyj polecenia `show ip nat translations` do pokazania aktywnych translacji.

Przedstaw testy z wieloma jednoczesnymi połączeniami — jak router obsługuje setki użytkowników współdzielących jeden adres IP i jak zarządza pulą portów źródłowych.

W2 IPv6, adresacja globalna unicast, mechanizmy przejścia i Dual-Stack.

Głównym celem projektu jest przygotowanie infrastruktury sieciowej do pełnej obsługi nowoczesnego protokołu IPv6 przy jednoczesnym zachowaniu kompatybilności wstecznej z IPv4 w środowisku symulacyjnym Cisco Packet Tracer. Student zdobędzie praktyczne umiejętności konfiguracji stosu Dual-Stack (jednoczesna obsługa IPv4 i IPv6) oraz zrozumie mechanizmy przejścia i przyszłościowe kierunki rozwoju sieci.

Projekt obejmuje konfigurację routingu IPv6 (`ipv6 unicast-routing`), adresację interfejsów z wykorzystaniem adresów Link-Local i Global Unicast oraz mechanizmu autokonfiguracji SLAAC (Stateless Address Autoconfiguration). Student nauczy się równoległego adresowania IPv4 i IPv6 na tych samych interfejsach.

Dodatkowym celem jest skonfigurowanie protokołu routingu OSPFv3 dla IPv6 oraz zrozumienie różnic między IPv4 i IPv6, w tym brak mechanizmu NAT w IPv6, uproszczony nagłówek i automatyczne zarządzanie adresami. Weryfikacja nastąpi poprzez testy łączności IPv6 i analizę nagłówków.

Wyobraź sobie, że pracujesz jako administrator sieci w dużym przedsiębiorstwie. Zarząd zleca Ci przygotowanie infrastruktury do wdrożenia IPv6, ponieważ dostawca Internetu oferuje już łączność IPv6, a kierownictwo chce być gotowe na przyszłość, zachowując jednocześnie pełną kompatybilność z IPv4.

Twoim zadaniem jest takie skonfigurowanie sieci, aby wszystkie urządzenia mogły komunikować się zarówno przez IPv4, jak i IPv6. Użytkownicy powinni mieć możliwość automatycznego otrzymania adresu IPv6 metodą SLAAC, ale serwery muszą mieć skonfigurowane również statyczne adresy IPv6.

Podczas spotkania z zarządem przedstawiasz propozycję stosu Dual-Stack, gdzie każde urządzenie ma dwa adresy IP (jeden IPv4, jeden IPv6). Wyjaśniasz, że IPv6 eliminuje problem niedoboru adresów i oferuje automatyczną konfigurację bez serwera DHCP.

Zarząd zatwierdza projekt. Musisz dostarczyć konfigurację Dual-Stack w pliku PKT z dokumentacją zmian.

- Wstęp — ewolucja adresacji IPv4 do IPv6

- Adresy IPv6 — typy i struktura

- Autokonfiguracja SLAAC i DHCPv6

- Adresy Link-Local i Global Unicast

- Stos Dual-Stack — konfiguracja i zastosowania

- Routing IPv6 — włączenie i OSPFv3

- Porównanie nagłówków IPv4 i IPv6

- Projekt topologii Dual-Stack

- Konfiguracja interfejsów IPv4/IPv6

- Testy łączności i weryfikacja

- Analiza braku NAT w IPv6

- Podsumowanie i wnioski

Podczas konfiguracji IPv6 pamiętaj o włączeniu routingu IPv6 komendą `ipv6 unicast-routing` w trybie konfiguracji globalnej. Użyj adresów z prefiksem 2001:DB8::/32 (dokumentacji). Sprawdź adresy komendą `show ipv6 interface brief`.

Użyj polecenia `show ipv6 route` do weryfikacji tablicy routingu IPv6 i `show ipv6 ospf neighbor` dla OSPFv3. Zauważ, że OSPFv3 ma inną składnię niż OSPFv2.

Do dokumentacji dołącz porównanie adresów IPv4 i IPv6, tabelę typów adresów IPv6 i zrzuty ekranu z testów ping IPv6.

- Włączenie routingu IPv6 na routerze za pomocą polecenia `ipv6 unicast-routing`.

- Równoległa adresacja interfejsów stosując IPv4 (np. 192.168.x.x) oraz IPv6 (np. 2001:DB8::/64).

- Konfiguracja adresów Link-Local (FE80::) dla ułatwienia komunikacji wewnątrzsygnałowej.

- Uruchomienie mechanizmu autokonfiguracji SLAAC dla urządzeń końcowych.

- Weryfikacja otrzymania przez hosty prefiksu sieciowego i wygenerowania adresu EUI-64.

- Konfiguracja protokołu routingu dynamicznego OSPFv3 pod kątem obsługi IPv6.

- Przypisanie interfejsów routera do odpowiednich obszarów (Area) w procesie OSPFv3.

- Weryfikacja tablicy sąsiedztwa IPv6 komendą `show ipv6 ospf neighbor`.

- Testowanie łączności za pomocą komendy `ping ipv6` między odległymi podsieciami.

- Śledzenie trasy pakietu za pomocą `traceroute` w wersji dla IPv6.

- Analiza nagłówka IPv6 i brak pola Sumy Kontrolnej (Checksum) w porównaniu do IPv4.

W referacie przedstaw szczegółowe porównanie struktur nagłówka IPv4 i IPv6, uwzględniając: rozmiar nagłówka (20 bajtów vs. 40 bajtów), brak pola Sumy Kontrolnej (Checksum) w IPv6, uproszczone pola i rozszerzalność przez nagłówki rozszerzeń. Schematyczne porównanie obu nagłówków powinno jasno pokazywać różnice.

Opis typów adresów IPv6 użytych w projekcie powinien zawierać: Link-Local (FE80::/10, automatyczna konfiguracja na każdym interfejsie), Global Unicast (2001:DB8::/32 dla dokumentacji), adresy loopback i inne typy. Wyjaśnij mechanizm SLAAC i generowanie adresu EUI-64.

Analiza korzyści z braku mechanizmu NAT w IPv6 powinna uwzględniać: nieograniczoną przestrzeń adresową, pełną end-to-end łączność bez translatorów, uproszczoną konfigurację i mniejsze obciążenie urządzeń sieciowych.