Do wykonania jedno z poniższych zadań. Są to zadania opisowe w postaci referatu (nie prezentacji ze slajdami!). Te zadania nie wymagają zbudowania środowiska sieciowego, używania maszyn wirtualnych, konfiguracji programów itp.

Wymagania formalne dla wszystkich referatów

Praca powinna zawierać treść zadania, wstęp, rozwinięcie i zakończenie.

Objętość ok. 20 stron A4 (Times New Roman 12 pkt, odstęp 1,5 wiersza, marginesy 2,5 cm z każdej strony), strona tytułowa (autor, temat, kierunek, rok akademicki), spis treści, adekwatne ilustracje, co najmniej 2 własne schematy blokowe lub diagramy, co najmniej 1 tabela porównawcza, spis ilustracji na końcu dokumentu, bibliografia z minimum 5 źródłami (podręczniki, dokumentacja techniczna, artykuły naukowe — nie wyłącznie Wikipedia). Tekst musi być napisany samodzielnie — praca jest sprawdzana pod kątem plagiatu i AI-generated content. Wysyłaj w postaci pliku PDF.

Spis zadań

- Co to jest architektura sieciowa i dlaczego ma znaczenie

- Model hierarchiczny sieci — opis trzech warstw i ich roli

- VLAN — po co dzielimy sieć na segmenty logiczne

- Firewall i DMZ — jak chroni się sieć przed Internetem

- VPN — rodzaje, zasada działania i zastosowania

- Sieci Wi-Fi — standardy, bezpieczeństwo i typowe problemy

- Zagrożenia w sieciach komputerowych i sposoby ochrony

- Wydajność sieci — mierniki, narzędzia diagnostyczne i optymalizacja

- Szyfrowanie w sieciach komputerowych — podstawy i zastosowania

- Ewolucja sieci komputerowych — od Ethernetu 10 Mbps do Wi-Fi 6

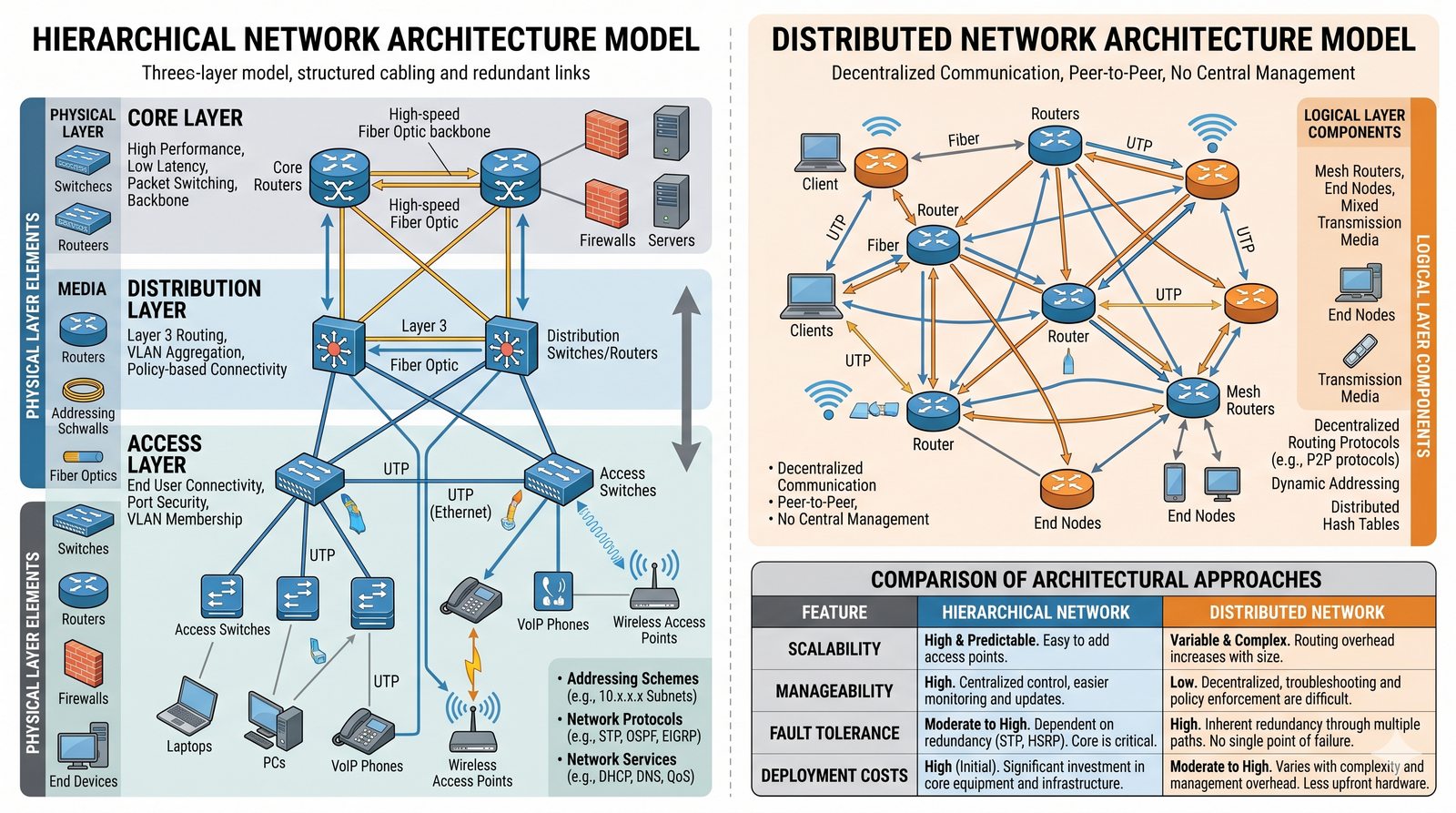

W1 Wprowadzenie do architektur sieciowych, modele hierarchiczny i rozproszony, kryteria wyboru architektury.

Student wyjaśnia, czym jest architektura sieci komputerowej i dlaczego stanowi fundamentalny element każdego systemu teleinformatycznego. W referacie zostaną przedstawione podstawowe definicje związane z warstwą fizyczną i logiczną sieci, a także wyjaśnione kluczowe pojęcia architektoniczne występujące w dokumentacji technicznej i literaturze branżowej.

Praca ma na celu przybliżenie dwóch głównych podejść do projektowania sieci: modelu hierarchicznego opartego na wyraźnym podziale na warstwy funkcjonalne oraz modelu rozproszonegocharakteryzującego się brakiem centralnego punktu zarządzania. Student omówi również kryteria, jakimi kierują się administratorzy i projektanci sieci przy wyborze odpowiedniej architektury dla konkretnego środowiska.

Referat nie wymaga projektowania konkretnej sieci ani tworzenia konfiguracji urządzeń — jego celem jest zrozumienie i opisanie pojęć teoretycznych w sposób przystępny, ale jednocześnie merytorycznie poprawny. Praca ma przygotować studenta do świadomego uczestnictwa w projektach modernizacji i budowy sieci korporacyjnych.

Wyobraź sobie, że pracujesz jako konsultant IT w firmie świadczącej usługi doradcze dla małych i średnich przedsiębiorstw. Twój klient — dyrektor finansowy firmy produkcyjnej — zgłasza się do Ciebie z pytaniem, dlaczego nie można po prostu pójść do sklepu komputerowego, kupić kilku przełączników i podłączyć wszystkie kable, jak to robiono w ich poprzednim biurze.

Podczas spotkania zarząd firmy zadaje Ci szereg pytań: ile to będzie kosztowało, ile czasu zajmie wdrożenie, czy będą mogli rozszerzać sieć w przyszłości bez kolejnych dużych inwestycji, i czy ich dostawca Internetu zapewni odpowiednią jakość usług. Dyrektor nie ma wykształcenia technicznego, ale musi podjąć decyzję budżetową i przedstawić ją właścicielom.

Rola Twojego referatu polega na przygotowaniu profesjonalnego, pisemnego opracowania, które posłuży jako materiał wspierający Twoją prezentację dla zarządu. Dokument ma wyjaśniać koncepcje architektoniczne w sposób przystępny, ale jednocześnie merytorycznie poprawny tech-nicznie. Unikaj nadmiernego żargonu, ale nie upraszczaj zagadnień do poziomu, który prowadzi do nieporozumień.

Referat pełni rolę takiego wyjaśnienia — ma przygotować czytelnika (decydenta biznesowego) do zrozumienia, dlaczego decyzja architektoniczna jest jedną z najważniejszych przy budowie i modernizacji sieci komputerowej, i jakie konsek-wencje niesie ze sobą wybór niewłaściwego podejścia.

- Wstęp — znaczenie sieci komputerowej we współczesnym świecie biznesu

- Sieć komputerowa — definicja podstawowa i elementy składowe

- Warstwa fizyczna sieci — media transmisyjne, urządzenia aktywne i okablowanie

- Warstwa logiczna sieci — adresacja, protokoły i usługi sieciowe

- Architektura sieciowa — pojęcie i zakres

- Model hierarchiczny — koncepcja podziału na warstwy funkcjonalne

- Charakterystyka warstw w modelu hierarchicznym

- Model rozproszony — zasada działania i zastosowania

- Porównanie modelu hierarchicznego i rozproszonego

- Przykłady zastosowań — sieć biurowa, sieć kampusowa,Internet

- Konsekwencje błędnego projektu architektonicznego

- Podsumowanie i wnioski

Referat powinien zawierać co najmniej dwa własnoręcznie przygotowane schematy blokowe przedstawiające uproszczoną strukturę modelu hierarchicznego oraz modelu rozproszonego. Schematy powinny jasno pokazywać przepływ danych i rolę poszczególnych elementów sieci.

Dodatkowo opracuj tabelę porównującą oba podejścia według wybranych kryteriów, takich jak: skalowalność, łatwość zarządzania, odporność na awarie, przewidywane koszty wdrożenia i eksploatacji oraz złożoność diagnozowania problemów. Tabela ta pomoże czytelnikowi w podjęciu świadomej decyzji.

Pamiętaj o dołączeniu co najmniej jednej tabeli porównawczej przedstawiającej zalety i ograniczenia każdego z modeli. Unikaj przytaczania gotowych schematów z Internetu — wymagane są własne opracowania graficzne.

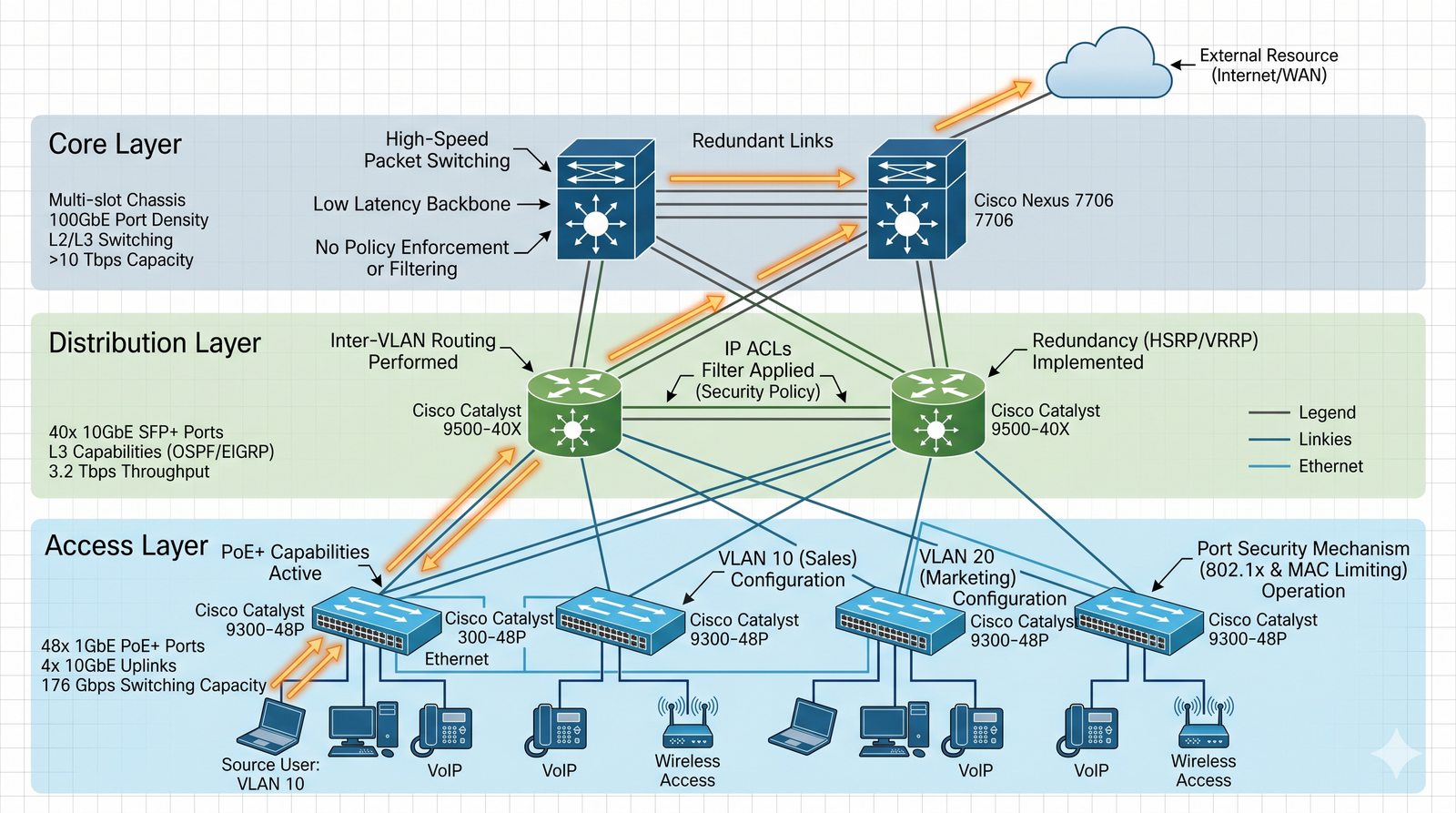

W1 Trzy warstwy modelu hierarchicznego: Access, Distribution, Core. Warstwa dostępu — PoE, VLAN. Warstwa dystrybucji — routing, ACL. Warstwa rdzenia — szybkie przełączanie bez filtrowania.

Student szczegółowo opisuje każdą z trzech warstw modelu hierarchicznego Cisco, który stanowi uznany standard projektowania sieci korporacyjnych. Referat ma wyjaśnić, jakie urządzenia działają w poszczególnych warstwach, jakie zadania realizują i jakie funkcje sieciowe są dla każdej z nich charakterystyczne.

Głównym celem pracy jest zrozumienie zasady podziału ról w profesjonalnej sieci komputerowej — dlaczego warstwa dostępu obsługuje użytkowników końcowych, warstwa dystrybucji odpowiada za routing i filtrowanie, a warstwa rdzenia zapewnia szybką transmisję bez opóźnień. Student wyjaśni, dlaczego ten podział jest kluczowy dla skalowalności i niezawodności sieci.

Referat nie wymaga konfiguracji urządzeń ani tworzenia scenariuszy laboratoryjnych — jego celem jest czysty opis teoretyczny oraz wyjaśnienie mechanizmów działania poszczególnych warstw. Praca ma przygotować studenta do świadomego uczestnictwa w projektach sieciowych i Modernizacjach istniejącej infrastruktury.

Duża firma produkcyjna planuje przeprowadzkę do nowej, wielopiętrowej siedziby. Zarząd zleca działowi IT przygotowanie wytycznych projektowych dla nowej sieci komputerowej, która ma obsłużyć kilkaset stanowisk pracy, systemy produkcyjne i zarządzanie magazynem.

Jako doradca IT otrzymujesz zadanie przygotowania pisemnego opracowania dla zarządu firmy — dokument ma wyjaśniać, jak jest zbudowana profesjonalna sieć korporacyjna i dlaczego stosuje się podział na warstwy. Opracowanie ma być zrozumiałe dla osób bez wykształcenia technicznego, ale jednocześnie merytorycznie poprawne.

Wyobraź sobie, że prezentujesz swoje wyjaśnienia na spotkaniu z dyrektorem finansowym i dyrektorem operacyjnym. Musisz przekonać ich, że inwestycja w trójwarstwową architekturę jest uzasadniona biznesowo — sieć musi być niezawodna, łatwa w rozbudowie i nie wymagać ciągłego tuningu przez specjalistów.

Twoje opracowanie ma odpowiedzieć na pytania: dlaczego nie można po prostu połączyć wszystkich użytkowników jednym przełącznikiem centralnym, jakie korzyści daje podział na warstwy i jak wpływa on na przyszłe koszty eksploatacji. Referat ma pełnić rolę takiego wyjaśnienia, napisanego bez nadmiernego technicznego żargonu.

- Wstęp — zasadność podziału sieci na warstwy funkcjonalne

- Geneza modelu hierarchicznego — koncepcja Cisco i jej rozwój

- Warstwa dostępu (Access) — urządzenia, porty, PoE, VLAN, bezpieczeństwo portów

- Funkcje warstwy dostępu w sieci korporacyjnej

- Warstwa dystrybucji (Distribution) — routing między VLAN-ami, listy ACL, redundancja

- Rola warstwy dystrybucji w filtracji i oddzielaniu domen

- Warstwa rdzenia (Core) — wymagania wydajnościowe, topologia, brak filtrowania

- Projektowanie warstwy rdzenia — priorytet przepustowości

- Model dwuwarstwowy (Collapsed Core) — kiedy i dlaczego go stosować

- Typowe urządzenia dla każdej warstwy i ich parametry techniczne

- Zalety i ograniczenia modelu hierarchicznego

- Podsumowanie i wnioski

Referat powinien zawierać schemat blokowy pokazujący trzy warstwy modelu hierarchicznego i typy urządzeń działających w każdej z nich. Schemat powinien jasno pokazywać przepływ danych od użytkownika końcowego przez warstwę dostępu, dystrybucji i rdzenia do Internetu lub innego zasobu zewnętrznego.

Dobrym uzupełnieniem jest tabela porównująca wymagania sprzętowe przełączników przeznaczonych dla każdej warstwy — należy uwzględnić takie parametry jak przepustowość, liczba portów, obsługa PoE, funkcje warstwy 3 i możliwości rozbudowy. Tabela ta pomoże zrozumieć, dlaczego te same urządzenia nie są odpowiednie dla wszystkich warstw.

Warto również zamieścić uproszczony schemat topologii fizycznej i logicznej sieci trójwarstwowej, wskazując na różnice między widocznymi połączeniami a przepływem ruchu sieciowego. Pamiętaj o opisaniu roli każdego elementu w schemacie.

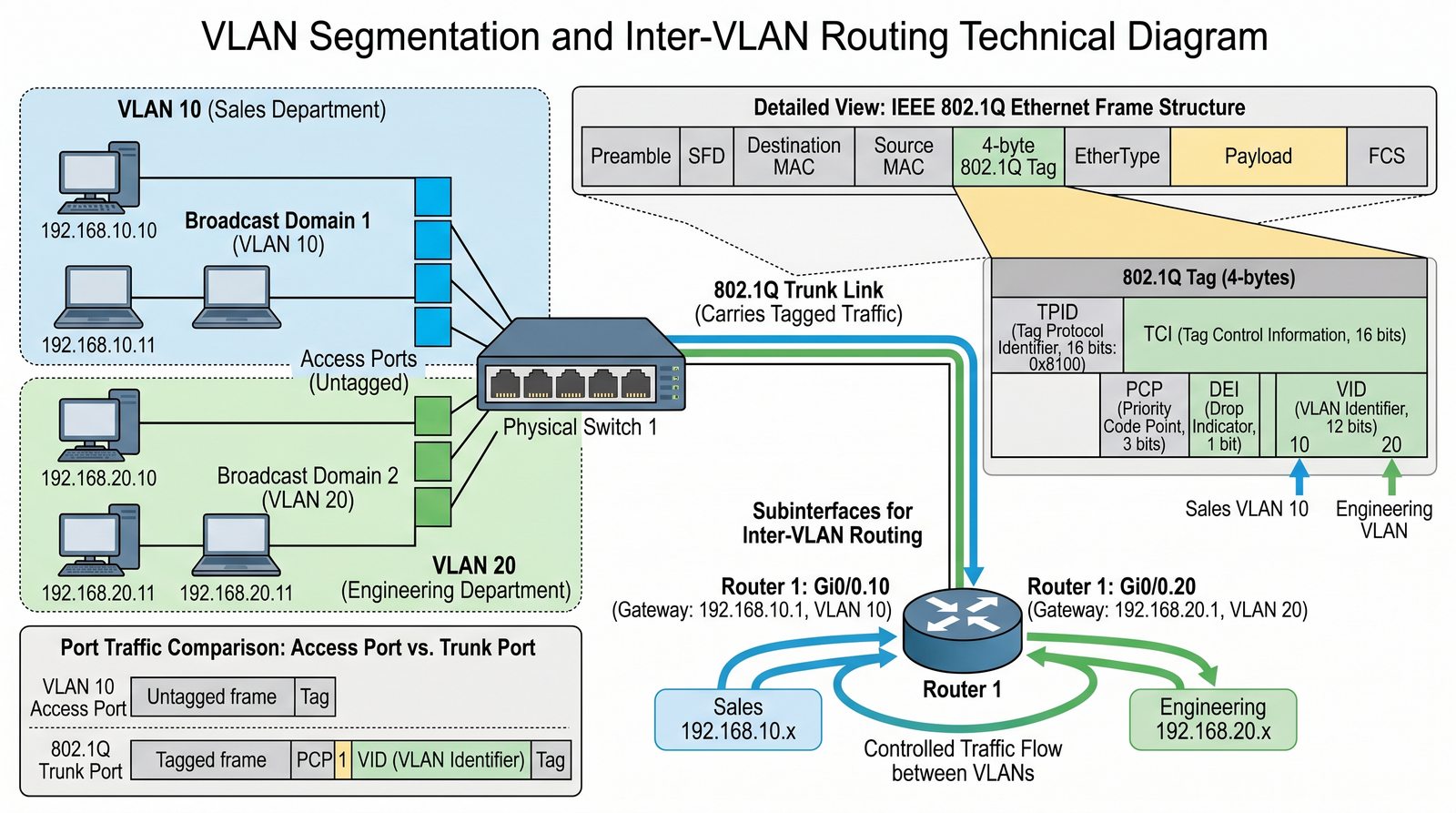

W2 VLAN, domeny rozgłoszeniowe, standard IEEE 802.1Q, tagowanie ramek, trunk, routing między VLAN-ami, zarządzanie VLAN-ami (VTP).

Student wyjaśnia, czym są sieci VLAN (Virtual Local Area Network), jakie problemy administrationne i bezpieczeństwa rozwiązują i w jaki sposób działają od strony technicznej. Celem pracy jest zrozumienie mechanizmu tworzenia logicznych segmentów sieci w ramach jednej fizycznej infrastruktury.

Referat ma przedstawić standard IEEE 802.1Q definiujący sposób tagowania ramek Ethernet, wyjaśnić pojęcie łącza trunk i różnicę między portem dostępowym (access port) a portem trunk. Student opisze również, w jaki sposób routing między VLAN-ami umożliwia kontrolowaną komunikację między segmentami.

Praca jest w całości opisowa i nie wymaga konfiguracji przełącznika ani urządzeń sieciowych. Celem jest zrozumienie teoretycznych podstaw technologii VLAN i umiejętność wytłumaczenia tych pojęć osobom bez wykształcenia technicznego.

Administrator sieci w średniej firmie zauważył, że pracownicy działu kadr i działu sprzedaży widzą swoje drukarki sieciowe w tej samej domenie rozgłoszeniowej, choć zgodnie z polityką bezpieczeństwa powinni pracować w odseparowanych środowiskach.

Dodatkowo zauważono, że ruch rozgłoszeniowy (broadcast) od jednego działu wpływa na wydajność drugiego — podczas dużych emisji drukarkowych czy synchronizacji plików sieć zauważalnie zwalnia. Zarząd zleca rozwiązanie tego problemu bez konieczności prowadzenia nowych okablowań.

Administrator pisze opracowanie dla nowego kolegi w dziale IT, tłumacząc mu od podstaw, czym są sieci VLAN i jak rozwiązują opisany problem. Dokument ma również wyjaśniać, dlaczego sam fizyczny podział na przełączniki nie jest wystarczającym rozwiązaniem.

Opracowanie ma służyć jako materiał szkoleniowy dla przyszłych administratorów — powinno wyjaśniać koncepcje w sposób przystępny, ale jednocześnie tech-nicznie dokładny.

- Wstęp — problem dużych domen rozgłoszeniowych w sieci LAN

- Domena rozgłoszeniowa — definicja i ograniczenia

- Czym jest VLAN i jak powstaje logiczny podział sieci

- Identyfikator VLAN (VID) — pole w ramce Ethernet

- Standard IEEE 802.1Q — mechanizm tagowania ramek

- Pole VLAN ID — struktura i zakres wartości

- Port dostępowy i port trunk — różnica i zastosowanie

- Łącze trunk — propagacja wielu VLAN-ów między przełącznikami

- Routing między VLAN-ami — dlaczego jest potrzebny i jak działa

- VLAN zarządzający i VLAN gości — praktyczne zastosowania

- Korzyści bezpieczeństwa wynikające z segmentacji logicznej

- Podsumowanie i wnioski

Pomocny będzie schemat pokazujący przełącznik podzielony logicznie na dwa VLAN-y i wskazujący, które urządzenia mogą się ze sobą komunikować bezpośrednio, a które wymagają pośrednictwa routera. Schemat powinien jasno pokazywać granice domen rozgłoszeniowych.

Warto narysować schemat ramki Ethernet z dodanym tagiem 802.1Q i opisać rolę każdego pola — od adresu MAC źródłowego i docelowego, przez typ/EtherType, aż po pole VLAN ID i znacznik końca ramki. Taka ilustracja pomoże zrozumieć techniczny mechanizm działania VLAN-ów.

Dodatkowo przygotuj tabelę przedstawiającą porównanie portu dostępowego i trunkowego pod względem konfiguracji, rodzaju przesyłanych danych i typowych zastosowań. Pamiętaj o dołączeniu co najmniej jednej tabeli porównawczej.

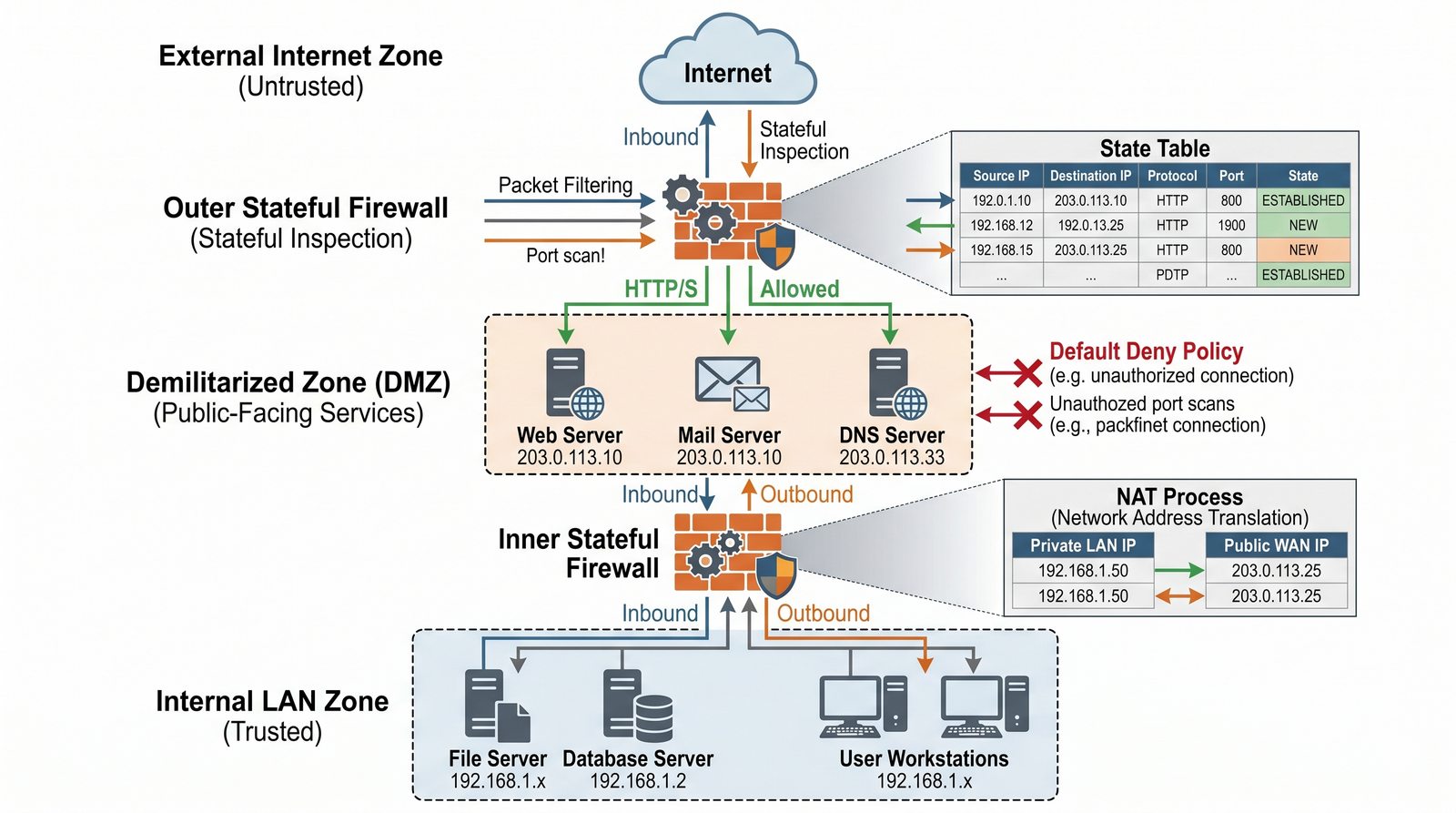

W3 Typy firewalli (packet filter, stanowy, NGFW), strefy bezpieczeństwa, DMZ, zasada domyślnego odrzucenia, NAT.

Student opisuje fundamentalną rolę firewalla w architekturze sieciowej i wyjaśnia, dlaczego stanowi on pierwszą linię obrony przed zagrożeniami płynącymi z Internetu. Celem pracy jest przedstawienie ewolucji technologii firewall od najprostszych filtrów pakietów przez bardziej zaawansowane rozwiązania stanowe.

Referat ma wyjaśnić różnicę między filtrem pakietów (Packet Filter), firewallem stanowym (Stateful Inspection) i firewallem nowej generacji (NGFW — Next-Generation Firewall). Student opisze również koncepcję strefy DMZ (Demilitarized Zone) i wyjaśni, dlaczego nie należy umieszczać publicznie dostępnych serwerów bezpośrednio w sieci wewnętrznej.

Praca jest opisowa i nie wymaga konfiguracji urządzeń ani tworzenia scenariuszy laboratoryjnych. Celem jest zrozumienie teoretycznych zasad działania systemów ochrony i umiejętność wytłumaczenia tych pojęć osobom decydującym o budżecie IT w organizacji.

Właściciel małej firmy handlowej zapytał administratora sieci, czy "dobry router z Internetu" wystarczy jako ochrona sieci firmowej, czy jednak potrzebny jest dodatkowy sprzęt. Firma prowadzi sklep internetowy i ma kilka serwerów obsługujących zamówienia — część z nich musi być dostępna z zewnątrz (dla klientów), a część tylko wewnętrznie (dla pracowników).

Administrator pisze zwięzłe, ale merytoryczne opracowanie wyjaśniające, czym jest firewall, jak działa i dlaczego jest niezbędny w każdej firmie, która przetwarza dane osobowe i prowadzi transakcje online. Dokument ma przekonać właściciela, że oszczędzanie na bezpieczeństwie może kosztować znacznie więcej w przypadku naruszenia danych.

Opracowanie ma być zilustrowane prostymi schematami pokazującymi przepływ ruchu między strefami i wyjaśniającymi, jak firewall podejmuje decyzje o blokowaniu lub пропускании pakietów. Schematy mają być zrozumiałe dla osoby bez wykształcenia technicznego.

- Wstęp — zagrożenia płynące z Internetu dla sieci firmowych

- Podstawowe pojęcie firewalla i jego rola w architekturze sieciowej

- Filtr pakietów (Packet Filter) — możliwości i ograniczenia

- Firewall stanowy (Stateful Inspection) — śledzenie sesji i tabela stanu

- Firewall nowej generacji (NGFW) — inspekcja głęboka pakietów (DPI)

- Rozpoznawanie aplikacji w NGFW i polityki bazujące na aplikacjach

- Strefy bezpieczeństwa — Internet, DMZ, LAN — koncepcja podziału

- Demilitary Zone (DMZ) — co to jest i dlaczego chroni serwer wewnętrzny

- Network Address Translation (NAT) jako dodatkowa warstwa ochrony

- Zasada domyślnego odrzucania (Default Deny)

- Typowa architektura sieci z firewallemi — przykładowy schemat

- Podsumowanie i wnioski

Niezbędny jest schemat architektury z podziałem na trzy strefy: Internet, DMZ i LAN, z wyraźnym zaznaczeniem firewalla lub firewalli oraz serwerów w poszczególnych strefach. Schemat powinien pokazywać przepływ ruchu i pokazywać, które połączenia są dozwolone, a które blokowane.

Pomocna będzie tabela porównująca trzy typy firewalli pod względem możliwości, poziomu inspekcji i typowych zastosowań. Tabela powinna obejmować: filtr pakietów, firewall stanowy i NGFW. Warto uwzględnić kryteria takie jak kontrola na poziomie OSI, śledzenie sesji, rozpoznawanie aplikacji i wymagania sprzętowe.

Dodatkowo rozważ dołączenie schematu przedstawiającego przykładową politykę firewallową — uproszczone reguły określające, jakie połączenia są dozwolone między strefami. Taki schemat pomoże zrozumieć praktyczne zastosowanie zasady domyślnego odrzucania.

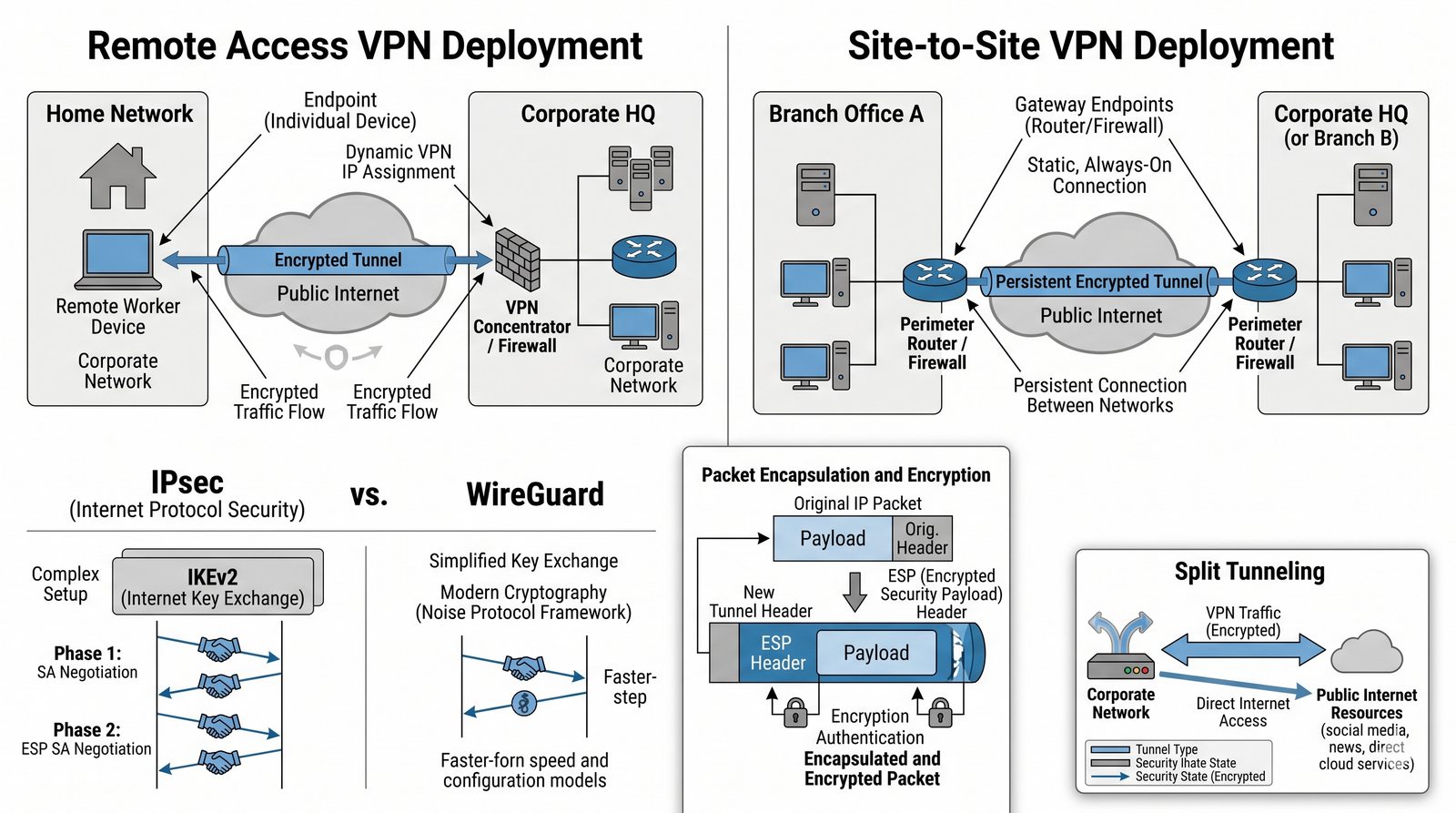

W3 VPN — pojęcie tunelu, Remote Access VPN, Site-to-Site VPN, protokół IPsec, WireGuard, split tunneling, zastosowania biznesowe.

Student wyjaśnia, czym jest VPN (Virtual Private Network), w jaki sposób tworzy wirtualne łącze prywatne przez publiczny i potencjalnie niezaufany Internet i jakie są główne rodzaje VPN stosowane we współczesnych organizacjach. Referat ma przybliżyć koncepcję tunelowania i szyfrowania ruchu sieciowego.

Kluczowym celem pracy jest przedstawienie różnicy między Remote Access VPN (dla pojedynczych użytkowników zdalnych) a Site-to-Site VPN (dla łączenia oddziałów firmowych). Student wyjaśnia, co oznacza szyfrowanie ruchu w tunelu i dlaczego jest kluczowe dla bezpieczeństwa przesyłanych danych.

Referat jest w całości opisowy i nie wymaga konfiguracji technicznej urządzeń ani oprogramowania. Celem jest zrozumienie teoretycznych podstaw technologii VPN i umiejętność wytłumaczenia tych pojęć osobom odpowiedzialnym za decyzje w organizacji.

Średnia firma technologiczna przeszła na model pracy hybrydowej — około połowy pracowników pracuje z domu, a pozostali w biurze. Dział kadr zgłasza pytanie do działu IT: czy połączenie z firmowym systemem kadrowym przez zwykły Internet jest bezpieczne, zwłaszcza że system zawiera dane osobowe pracowników?

Kierownik działu kadr obawia się, że przesyłanie poufnych danych przez Internet może prowadzić do wycieku. Prosi o wyjaśnienie, jak zabezpieczyć dostęp zdalny pracowników do wewnętrznych systemów firmy bez narażania ich na przechwycenie danych przez osoby постронні.

Administrator przygotowuje krótkie opracowanie wyjaśniające, czym jest VPN i dlaczego jest to rozwiązanie problema. Dokument ma przekonać dział kadr, że VPN zapewnia bezpieczne szyfrowane połączenie, porównywalne z bezpośrednim dostępem w biurze.

Opracowanie ma być zrozumiałe dla osób bez wykształcenia technicznego i zawierać proste schematy ilustrujące zasadę działania VPN.

- Wstęp — problem bezpiecznej transmisji danych przez niezaufaną sieć

- Czym jest VPN — pojęcie tunelu wirtualnego i szyfrowania

- Jak działa tunelowanie — enkapsulacja i szyfrowanie pakietów

- Remote Access VPN — pojedynczy pracownik zdalny i klient VPN

- Klient VPN — wymagania i typowe cechy oprogramowania

- Site-to-Site VPN — łączenie oddziałów bez dzierżawionych łączy

- Protokół IPsec — fazy negocjacji IKE i tryby pracy (opis ogólny)

- WireGuard — nowoczesna i lekka alternatywa dla IPsec

- Split tunneling — co to jest i kiedy stosować ostrożnie

- VPN a anonimowość w Internecie — czego VPN nie gwarantuje

- Typowe problemy z VPN — opóźnienia, kompatybilność

- Podsumowanie i wnioski

Niezbędny jest schemat tunelu VPN pokazujący pracownika zdalnego, Internet i sieć firmową z wyraźnym zaznaczeniem szyfrowanego tunelu oraz punktów końcowych. Schemat powinienPokazywać, jak pakiety są opakowywane (enkapsulowane) i szyfrowane przed wysłaniem przez publiczną sieć.

Przydatna będzie tabela porównawcza IPsec i WireGuard według wybranych krypt, takich jak: wydajność, простота konfiguracji, wymagania sprzętowe, liczba linii kodu (ma znaczenie dla bezpieczeństwa), obsługiwane platformy i stan rozwoju.

Warto również dołączyć schemat przedstawiający różnicę między Remote Access VPN a Site-to-Site VPN — pokazujący różnicę w architekturze i zastosowaniu.

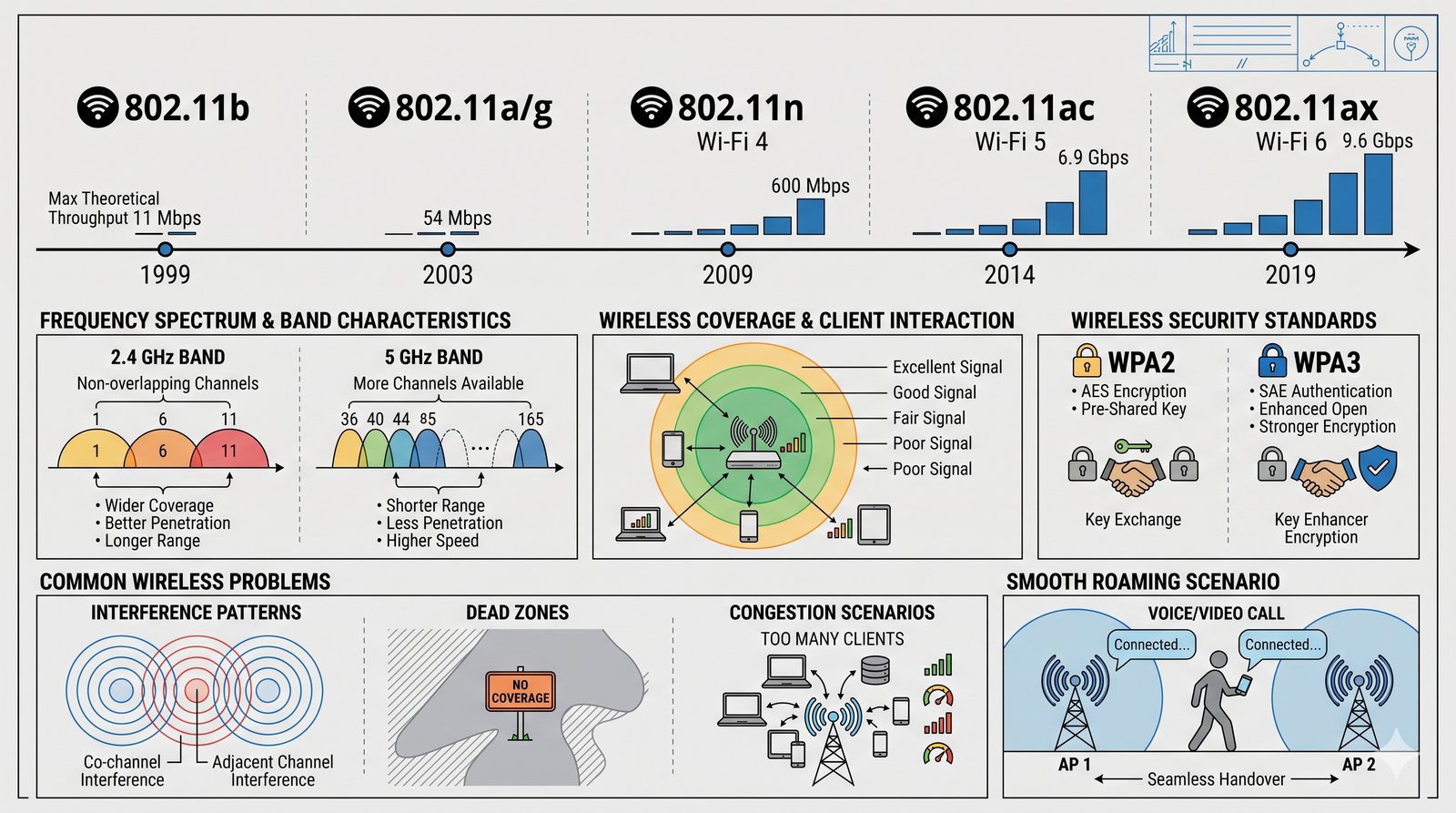

W4 Generacje Wi-Fi (802.11b/g/n/ac/ax), pasma 2,4 GHz i 5 GHz, WPA2/WPA3, zakłócenia kanałowe, roaming, punkt dostępu vs. kontroler WLAN.

Student opisuje ewolucję standardów Wi-Fi od pierwszych komercyjnych rozwiązań do współczesnego Wi-Fi 6 (802.11ax), wyjaśniając technologiczne różnice między kolejnymi generacjami. Celem pracy jest zrozumienie, jak rozwój standardów wpłynął na przepustowość, zasięg i niezawodność sieci bezprzewodowych.

Referat ma wyjaśnić różnicę między pasmem 2,4 GHz a pasmem 5 GHz — każde z nich ma swoje zalety i ograniczenia. Student opisuje również mechanizmy bezpieczeństwa (WPA2, WPA3) i omawia najczęstsze problemy z wydajnością sieci bezprzewodowej oraz ich przyczyny.

Praca nie wymaga projektowania sieci Wi-Fi ani konfiguracji punktów dostępu. Celem jest zrozumienie teoretycznych podstaw i umiejętność wytłumaczenia tych pojęć użytkownikom oczekującym stabilnego dostępu do sieci.

Pracownicy biura wielopiętrowego budynku biurowego skarżą się, że Wi-Fi "laga" w godzinach szczytu, a połączenie przy oknach na niektórych piętrach jest znacznie słabsze niż przy centralnym parkiecie. Szczególnie problematyczne są wideokonferencje, które przerywają się w najbardziej nieoczerwonych momentach.

Kierownik działu IT zleca nowemu pracownikowi przygotowanie opracowania dla przełożonego opisującego, jak działają sieci bezprzewodowe, co wpływa na ich wydajność i jakie są typowe przyczyny zgłaszanych problemów. Dokument ma być zrozumiały dla menedżerów niebędących specjalistami IT.

Opracowanie ma odpowiedzieć na pytania: dlaczego prędkość Wi-Fi jest zmienna, dlaczego zasięg różni się w zależności od lokalizacji, dlaczego w godzinach szczytu sieć działa wolniej i co można zrobić, aby poprawić komfort pracy bez konieczności dużych inwestycji.

- Wstęp — rola sieci bezprzewodowej we współczesnym biurze i domu

- Geneza i rozwój technologii Wi-Fi — od 802.11 do Wi-Fi 7

- Generacje standardów Wi-Fi — od 802.11b do Wi-Fi 6 (802.11ax)

- Porównanie przepustowości i zasięgu kolejnych generacji

- Pasmo 2,4 GHz — zalety, wady, charakterystyka Propagation

- Pasmo 5 GHz — większa przepustowość, mniejszy zasięg

- Pasmo 6 GHz — nowy zakres w Wi-Fi 6E i Wi-Fi 7

- Jak działa punkt dostępu — SSID, kanał, zasięg komórki

- Bezpieczeństwo sieci Wi-Fi — WPA2 i WPA3, tryb Personal i Enterprise

- Typowe problemy: zakłócenia, martwe strefy, zbyt wiele klientów na jednym AP

- Roaming — co się dzieje, gdy klient porusza się między punktami dostępu

- Autonomiczne AP a architektura z kontrolerem WLAN — krótkie porównanie

- Podsumowanie i wnioski

Referat powinien zawierać oś czasu pokazującą kolejne generacje standardów Wi-Fi z ich nominalnymi przepustowościami i przybliżonymi latami wprowadzenia na rynek. Oś ta pomoże zrozumieć tempo ewolucji technologii bezprzewodowej.

Warto zamieścić schemat blokowy przedstawiający podział pasma 2,4 GHz na kanały i wyjaśnienie, które z nich nie nakładają się na siebie (kanały nienakładające się: 1, 6, 11). Schemat powinienPokazywać również różnicę w liczbie dostępnych kanałów w paśmie 5 GHz.

Dodatkowo pomocna będzie tabela porównująca główne parametry kolejnych standardów Wi-Fi: maksymalną przepustowość teoretyczną, typowe zastosowanie (indoor/outdoor), obsługiwane pasma i kluczowe nowości techniczne.

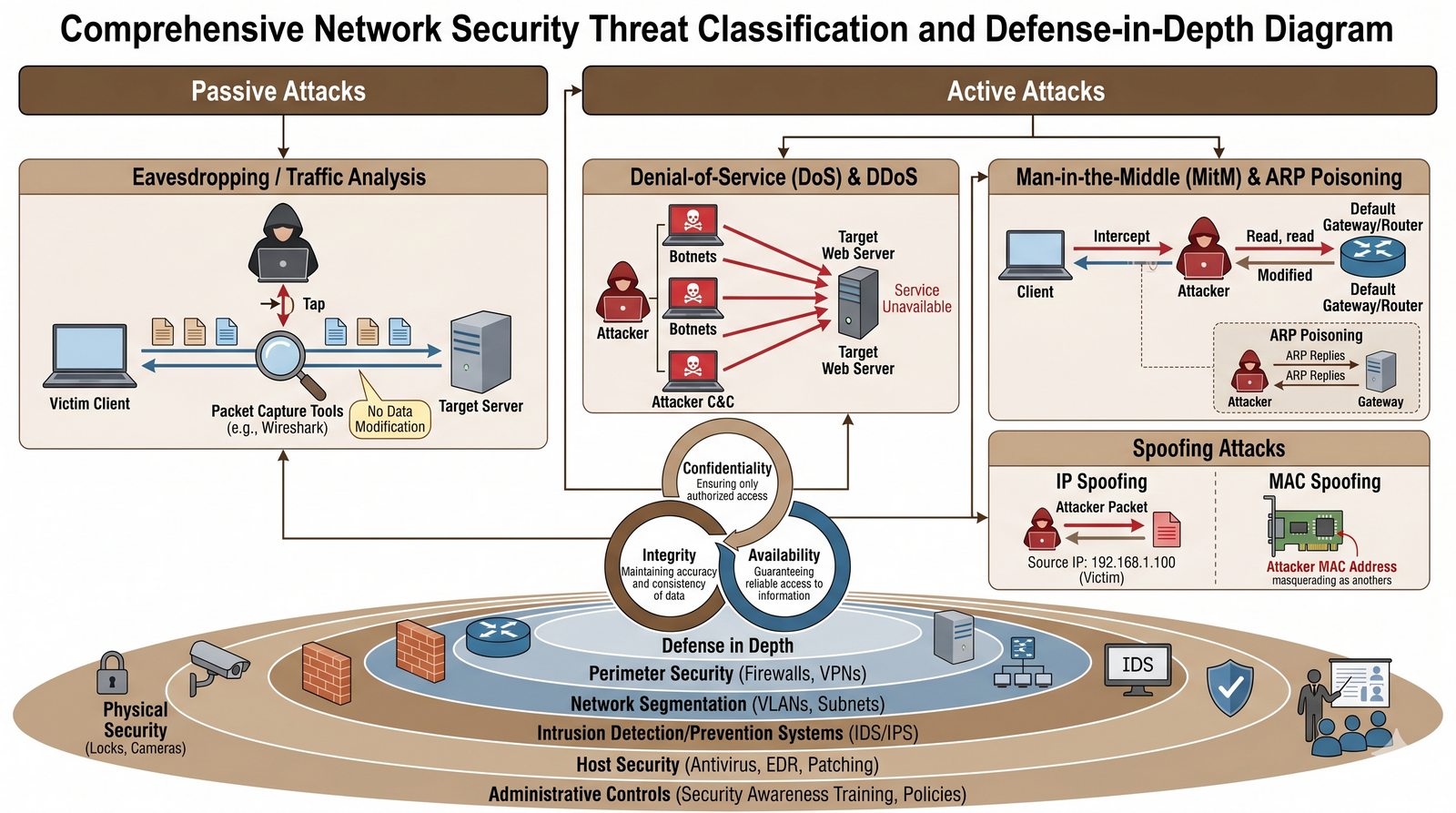

W3 Klasyfikacja zagrożeń (pasywne/aktywne), ataki DoS/DDoS, MITM, spoofing, ARP poisoning, zasady CIA Triad, ochrona wielopoziomowa (defence in depth).

Student klasyfikuje typowe zagrożenia bezpieczeństwa w sieciach komputerowych i opisuje mechanizm działania najczęściej spotykanych ataków. Celem pracy jest zrozumienie, jakie ryzyka wiążą się z eksploatacją sieci komputerowych i jak przeciwdziałać najpopularniejszym zagrożeniom.

Referat ma przedstawić podstawowe kategorie ataków — pasywne (nasłuch) i aktywne (modyfikacja ruchu) — oraz opisać wybrane techniki ataków, takie jak DoS/DDoS, man-in-the-middle, ARP poisoning i spoofing. Student wyjaśnia też, jakie środki techniczne i organizacyjne stosuje się w ich obronie.

Praca jest w całości opisowa i nie wymaga konfigurowania systemów ochrony ani pisania reguł ACL. Celem jest zrozumienie zasad bezpieczeństwa sieciowego i umiejętność wytłumaczenia tych pojęć osobom odpowiedzialnym za politykę bezpieczeństwa w organizacji.

Średnia firma usługowa padła ofiarą ataku phishingowego, który doprowadził do wycieku danych osobowych klientów. Naruszenie danych zostało zgłoszone do UODO (Urzędu Ochrony Danych Osobowych), a firma musi przeprowadzić audyt bezpieczeństwa i wdrożyć środki zaradcze.

Zarząd zleca dyrektorowi IT przygotowanie prezentacji dla wszystkich pracowników wyjaśniającej, z jakiego rodzaju zagrożeń musi zdawać sobie sprawę każdy z nich i jakie mechanizmy sieciowe mogą chronić organizację. Referat ma stanowić podstawę tej prezentacji i materiał szkoleniowy.

Dokument ma być zrozumiały dla pracowników niebędących specjalistami IT i zawierać konkretne przykłady zagrożeń oraz wyjaśnienia, jak rozpoznawać podejrane wiadomości i zachować ostrożność w internecie.

- Wstęp — trzy filary bezpieczeństwa informacji (CIA Triad)

- Poufność (Confidentiality) — ochrona przed nieuprawnionym dostępem

- Dostępność (Availability) — ciągłość działania systemów

- Integralność (Integrity) — ochrona przed modyfikacją danych

- Klasyfikacja zagrożeń — ataki pasywne i aktywne

- Atak DoS i DDoS — na czym polega i jak wygląda obrona

- Atak man-in-the-middle (MITM) — przechwytywanie ruchu sieciowego

- ARP Poisoning — jak działa atak i dlaczego jest groźny w sieci LAN

- Spoofing adresów IP i MAC — podszywanie się pod inne urządzenia

- Phishing i inżynieria społeczna — weakest link w łańcuchu bezpieczeństwa

- Zasada obrony wielopoziomowej (defence in depth)

- Rola segmentacji sieci VLAN w ograniczaniu skutków ataku

- Podsumowanie i wnioski

Każdy opisany atak powinien być zilustrowany prostym schematem blokowym pokazującym rolę atakującego, ofiary i przewidywany przepływ ruchu. Schematy powinny jasno pokazywać, w jaki sposób atakujący osiąga swój cel.

Warto zestawić najważniejsze ataki w tabeli z kolumnami: typ ataku, cel ataku, warstwa modelu OSI, środek obrony i poziom ryzyka. Tabela taka pomoże czytelnikowi szybko porównać zagrożenia.

Dodatkowo rozważ dołączenie sekcji przedstawiającej podstawowe zasady bezpieczeństwa, których powinien przestrzegać każdy pracownik — od tworzenia silnych haseł po ostrożność w otwieraniu załączników.

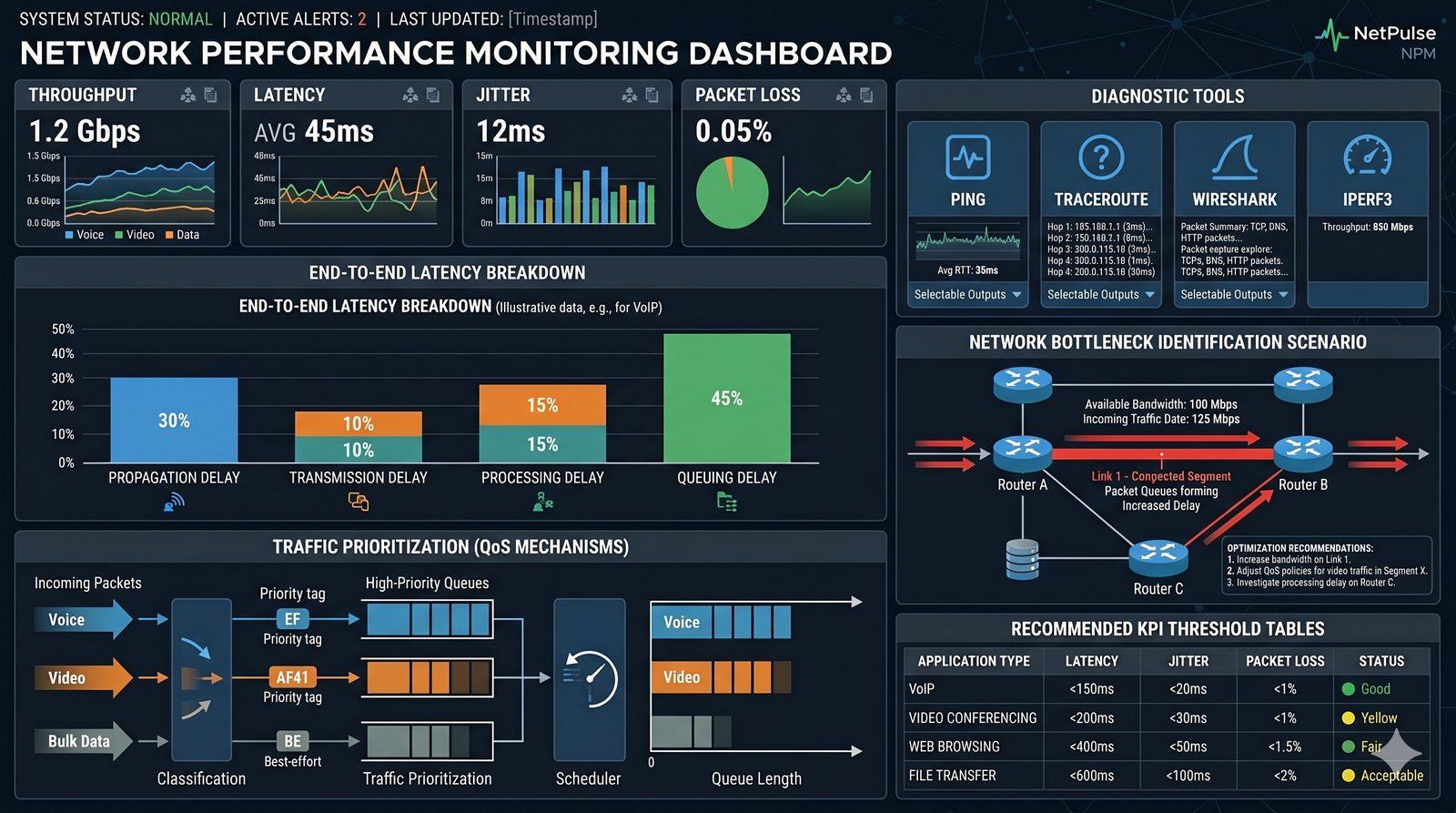

W5 KPI sieci (throughput, latency, jitter, packet loss), narzędzia ping/traceroute/Wireshark/iperf3, wąskie gardła, QoS — idea i zastosowanie.

Student opisuje kluczowe mierniki wydajności sieci (KPI — Key Performance Indicators), wyjaśniając czym różni się pasmo (bandwidth) od przepustowości (throughput) i goodput. Celem pracy jest zrozumienie, jak mierzyć i oceniać jakość działania sieci komputerowej.

Referat ma przedstawić podstawowe pojęcia związane z wydajnością: opóźnienie (latency), jitter (zmienność opóźnienia) i utratę pakietów (packet loss). Student opisuje również narzędzia służące do diagnostyki sieci i ogólne zasady optymalizacji.

Praca nie wymaga konfiguracji QoS na urządzeniach — jej celem jest opis pojęć i metodologii optymalizacji. Referat ma przygotować studenta do świadomego uczestnictwa w projektach diagnostyki i optymalizacji sieci.

Pracownicy firmy consultingowej skarżą się na powolne połączenia sieciowe i przerywające się wideokonferencje z klientami, zwłaszcza podczas prezentacji z użyciem udostępniania ekranu. Problemy występują głównie w godzinach pracy (9:00-17:00), a kierownictwo zgłasza oczekiwanie szybkiego rozwiązania.

Administrator sieci otrzymuje zadanie wyjaśnienia kierownictwu, jak zmierzyć wydajność sieci i co może być przyczyną problemów — zanim dział IT sięgnie po drogie modernizacje sprzętu lub zwiększenie przepustowości łącza internetowego.

Referat opisuje metodykę analizy wydajności sieci od podstaw — jakie pomiary wykonać, jakie narzędzia użyć i jak interpretować wyniki. Dokument ma pomóc w podejmowaniu świadomych decyzji inwestycyjnych.

- Wstęp — dlaczego wydajność sieci przekłada się na komfort pracy

- Pasmo (bandwidth) i przepustowość (throughput) — różnice między pojęciami

- Goodput — rzeczywista ilość danych docierających do odbiorcy

- Opóźnienie (latency) — składowe i dopuszczalne wartości dla różnych usług

- Jitter — zmienność opóźnienia i jej wpływ na VoIP oraz wideokonferencje

- Utrata pakietów (packet loss) — przyczyny i skutki dla aplikacji

- Narzędzia diagnostyczne: ping, traceroute, MTR, Wireshark, iperf3

- Jak interpretować wyniki pomiarów — przykłady

- Wąskie gardła (bottlenecks) w sieci — jak je identyfikować

- Typowe przyczyny problemów wydajnościowych

- QoS (Quality of Service) — idea priorytetyzacji ruchu bez konfiguracji urządzeń

- Podsumowanie i wnioski

Referat powinien zawierać tabelę z zalecanymi wartościami KPI dla różnych typów ruchu sieciowego: VoIP (telefonia IP), wideokonferencje, przeglądanie stron www, pobieranie plików i transfer backupów. Tabela powinnaPodawać maksymalne dopuszczalne wartości opóźnienia, jittera i utraty pakietów.

Pomocna będzie ilustracja (schemat blokowy) przedstawiająca składowe opóźnienia end-to-end z opisem każdego z nich: opóźnienie propagation, opóźnienie transmisji, opóźnienie przetwarzania i opóźnienie kolejkowania.

Dodatkowo dołącz krótki opis działania każdego wymienionego narzędzia diagnostycznego (ping, traceroute, MTR, Wireshark, iperf3), aby czytelnik wiedział, kiedy i jakiego narzędzia użyć.

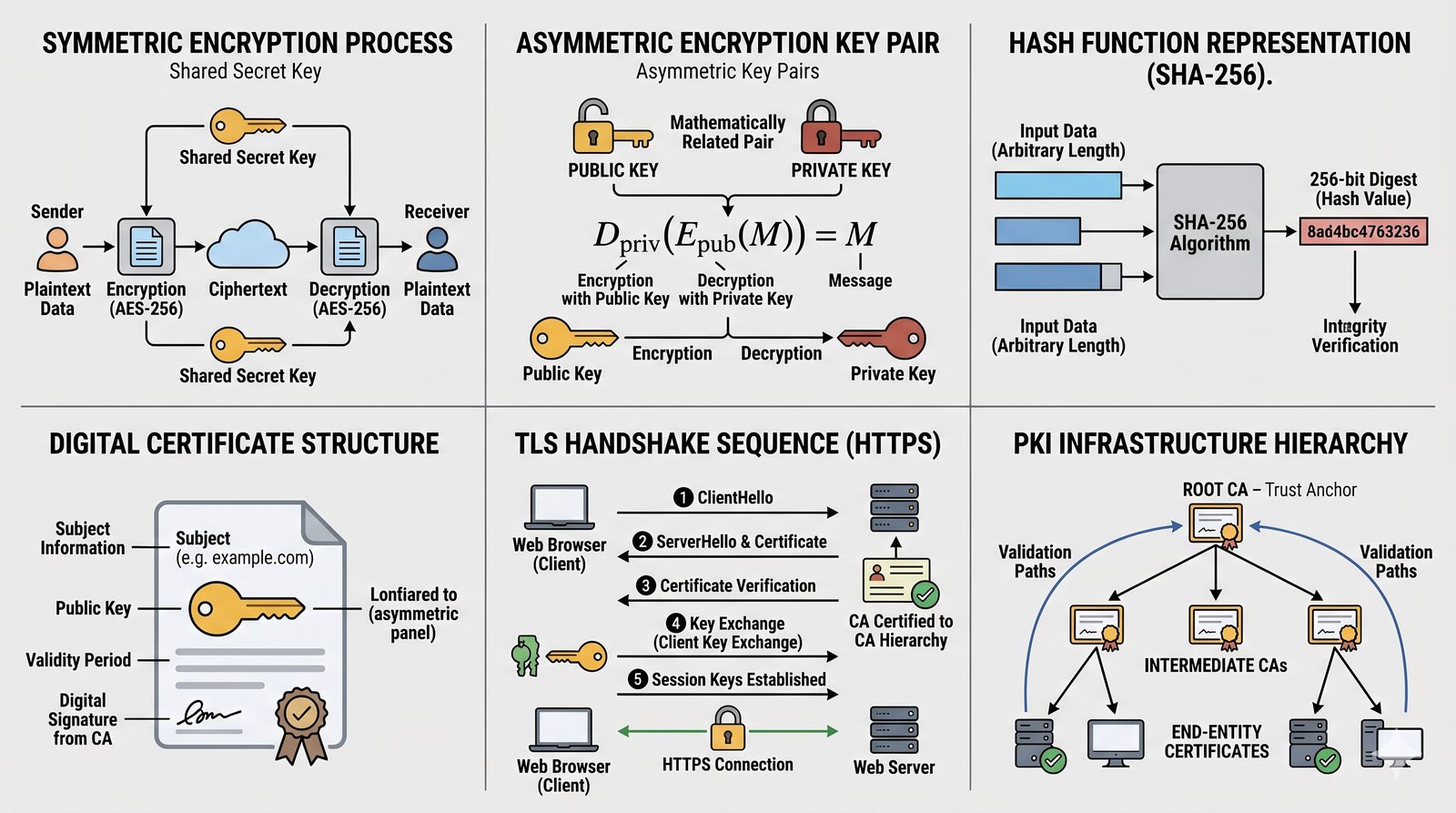

W3 Szyfrowanie symetryczne (AES), asymetryczne (RSA), funkcje skrótu (SHA), certyfikaty cyfrowe, PKI, protokół TLS, zastosowanie w HTTPS i VPN.

Student opisuje mechanizm szyfrowania symetrycznego i asymetrycznego, wyjaśniając pojęcie klucza publicznego i prywatnego. Celem pracy jest zrozumienie, jakie techniki szyfrowania są stosowane we współczesnych sieciach komputerowych i dlaczego.

Referat ma przedstawić funkcje skrótu (hash) i ich rolę w weryfikacji integralności danych — czyli sprawdzaniu, czy dane nie zostały zmodyfikowane podczas transmisji. Student wyjaśnia też, jak protokół TLS (Transport Layer Security) zabezpiecza połączenia HTTPS i dlaczeto można mu zaufać.

Praca jest w całości opisowa i nie wymaga implementacji żadnych algorytmów szyfrujących ani tworzenia kodu. Celem jest zrozumienie teoretycznych podstaw kryptografii stosowanej w sieciach.

Użytkownicy bankowości elektronicznej pytają, dlaczego przeglądarka wyświetla kłódkę przy adresie strony banku i co to oznacza "połączenie szyfrowane". Niektórzy obawiają się, że to oszustwo — w końcu strona wygląda tak samo jak zawsze.

Student-stażyst w dziale IT banku otrzymuje zadanie napisania wewnętrznego artykułu dla pracowników niebędących informatykami, tłumaczącego, jak działa szyfrowanie i dlaczego jest ważne dla bezpieczeństwa ich transakcji oraz danych klientów.

Artykuł ma wyjaśnić, co oznacza kłódka w przeglądarce, dlaczego można jej zaufać i co może się stać, jeśli połączenie nie jest szyfrowane. Dokument ma być zrozumiały dla pracowników obsługi klienta.

- Wstęp — po co szyfrować dane przesyłane przez sieć

- Podstawowe pojęcia kryptografii — szyfrogram, klucz, algorytm

- Szyfrowanie symetryczne — jeden wspólny klucz, algorytm AES

- Problem bezpiecznej dystrybucji klucza symetrycznego

- Szyfrowanie asymetryczne — para klucz publiczny i prywatny, RSA

- Jak klucze publiczne i prywatne współpracują — wymiana kluczy

- Funkcje skrótu (hash) — SHA-256, weryfikacja integralności danych

- Podpisy cyfrowe — gwarancja autorstwa dokumentu

- Certyfikaty cyfrowe i infrastruktura klucza publicznego (PKI)

- Urząd certyfikacji (CA) — komu ufamy w Internecie

- Protokół TLS — połączenie HTTPS krok po kroku (opis ogólny)

- Szyfrowanie w VPN i sieci bezprzewodowej WPA2/WPA3

- Podsumowanie i wnioski

Kluczowe są dwa schematy: jeden pokazujący szyfrowanie symetryczne (jeden wspólny klucz używany przez nadawcę i odbiorcę) i drugi pokazujący szyfrowanie asymetryczne (klucz publiczny do szyfrowania, klucz prywatny do odszyfrowywania). Schematy powinny jasno pokazywać przepływ danych.

Warto zilustrować uproszczonym schematem sekwencji proces wymiany kluczy podczas nawiązywania połączenia HTTPS — od wysłania żądania przez przeglądarkę, przez weryfikację certyfikatu serwera, po ustalenie wspólnego klucza sesji.

Dodatkowo rozważ dołączenie schematu przedstawiającego łańcuch zaufania certyfikatów — od certyfikatu serwera, przez pośrednie urzędy certyfikacji, po korzeń certyfikacji root CA.

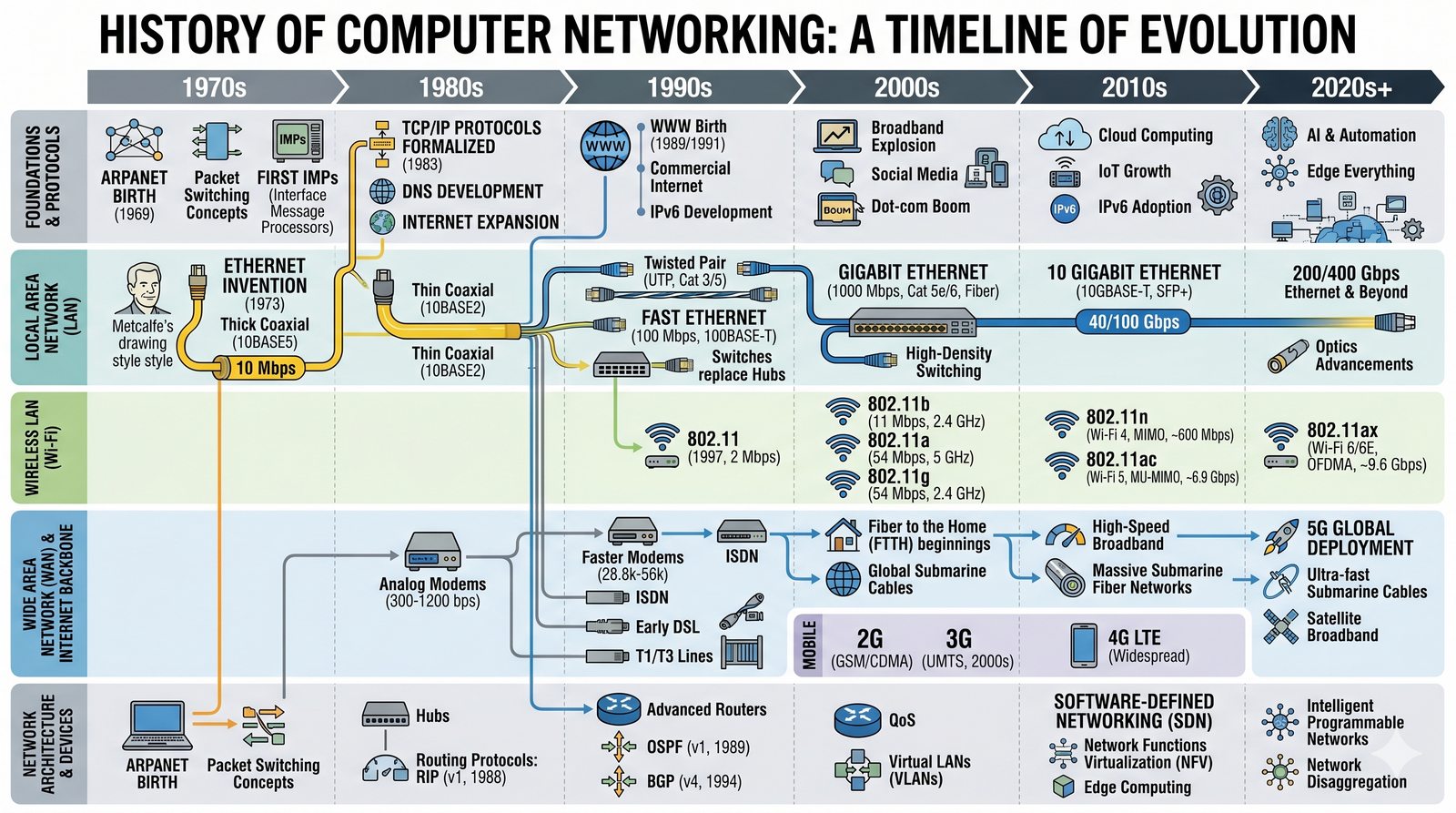

W1 W2 W4 Ewolucja standardów Ethernet (10/100/1000/10G Mbps), generacje Wi-Fi, modele OSI i TCP/IP, sieci LAN i WAN, okablowanie strukturalne.

Student opisuje historię i ewolucję sieci komputerowych — od pierwszych sieci lokalnych Ethernet w laboratoriach Xerox PARC, przez kolejne generacje przełączników i routerów, aż do nowoczesnych sieci Wi-Fi 6 i architektur definiowanych programowo (SDN). Celem pracy jest zrozumienie, jak zmieniała się technologia sieciowa na przestrzeni kilku dekad.

Referat ma przedstawić kluczowe przełomy technologiczne, które wpłynęły na współczesne sieci komputerowe: przejście od współdzielonego medium do przełączanych sieci, ewolucję przepustowości od megabitów do gigabitów i dziesiątek gigabitów, oraz rozwój sieci bezprzewodowych.

Praca jest w całości historyczno-opisowa i nie wymaga żadnej konfiguracji technicznej. Celem jest zrozumienie kontekstu historycznego współczesnych technologii sieciowych.

Szkolna kronika informatyczna (blog edukacyjny) potrzebuje rozdziału o historii sieci komputerowych — od pierwszych laboratoriów akademickich w latach 70. XX wieku do dzisiejszych biurowych sieci Wi-Fi 6 i 7. Tekst ma być rzetelny, ale jednocześnie zrozumiały dla czytelnika bez specjalistycznej wiedzy technicznej.

Student otrzymuje zadanie napisania rozdziału w formie popularno-naukowej, który przedstawi główne etapy ewolucji sieci komputerowych w sposób interesujący zarówno dla hobbystów, jak i przyszłych specjalistów IT. Tekst ma łączyć fakty techniczne z kontekstem społecznym — jak każda generacja zmieniała sposób pracy i komunikacji ludzi.

Artykuł ma być wyposażony w osie czasu i infografiki prezentujące kluczowe przełomy technologiczne.

- Wstęp — sieć komputerowa jako fundament cyfrowego świata

- Początki sieci — ARPANET i narodziny TCP/IP

- Model OSI i model TCP/IP — ramy teoretyczne komunikacji sieciowej

- Ethernet — od ThickWire (10BASE5) do przełączników (switch)

- Ewolucja przepustowości Ethernet — 10 Mbps do 400 Gbps

- Okablowanie strukturalne — skrętka UTP, światłowód, kategorie kabli

- Powstanie i rozwój Wi-Fi — od 802.11b do Wi-Fi 7

- Sieci WAN i Internet — od modemów analogowych do światłowodów

- Protokoły routingowe — RIP, OSPF, BGP — ewolucja zarządzania trasami

- Sieci zdefiniowane programowo (SDN) i sieci wirtualne (VNF)

- Ewolucja urządzeń sieciowych — od hubów do inteligentnych przełączników

- Podsumowanie — co przyniesie przyszłość sieci komputerowych

Referat powinien zawierać dwie osie czasu: jedną dla standardów Ethernet (od 10BASE-T do 400 Gbps i beyond) i drugą dla generacji Wi-Fi (od 802.11b do Wi-Fi 7). Oś czasu powinna zawierać kluczowe parametry każdej generacji.

Oprócz faktów technicznych warto uwzględnić kontekst społeczny — jak każda generacja sieci zmieniała sposób pracy ludzi, komunikacji i prowadzenia biznesu. Sekcja o ARPANET powinna wspomnieć o klimacie zimnej wojny, a sekcja o Wi-Fi — o rewolucji mobilnej w erze smartfonów.

Dodatkowo rozważ dołączenie krótkiego słowniczka pojęć i skrótów technicznych, które mogą być nieznane czytelnikowi — np. co oznacza "BASE", "T", "TX" w nazewnictwie Ethernet.