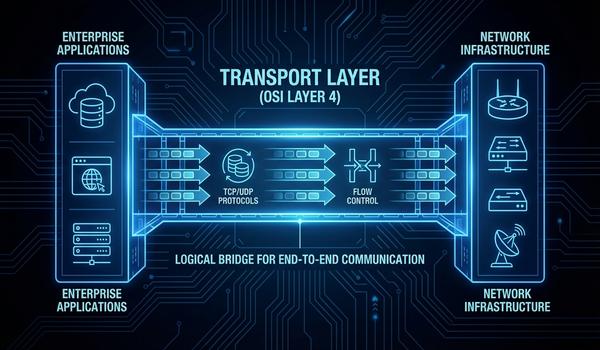

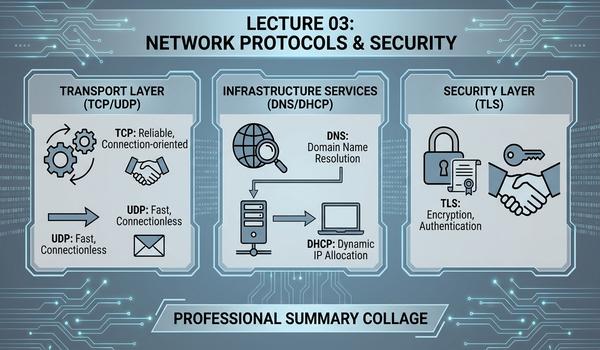

Warstwa transportowa stanowi logiczny łącznik między aplikacjami użytkownika a infrastrukturą sieciową

odpowiedzialną za przesyłanie pakietów. Podczas dzisiejszego wykładu przeanalizujemy, w jaki sposób dane

są dzielone na segmenty i dostarczane do procesów na urządzeniu docelowym. Głównym zadaniem tej warstwy

jest zapewnienie komunikacji typu end-to-end, niezależnie od liczby routerów na ścieżce przesyłu.

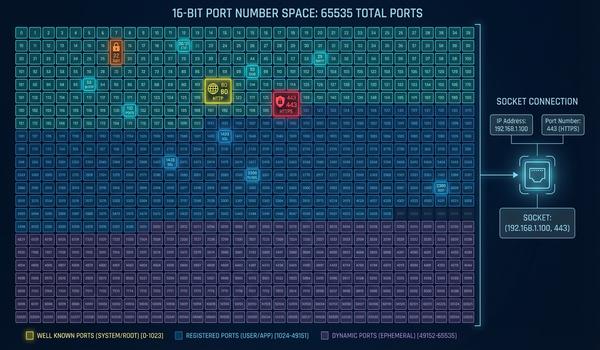

Odpowiada ona za identyfikację aplikacji za pomocą numerów portów, co umożliwia równoległe działanie

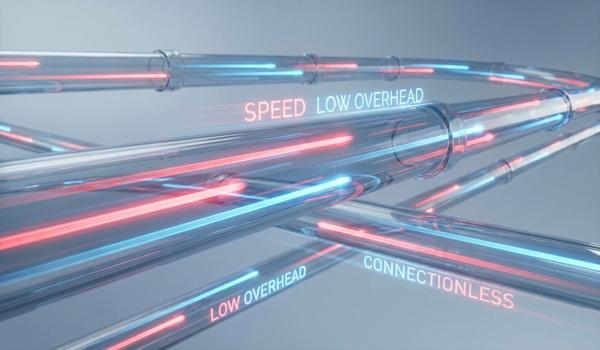

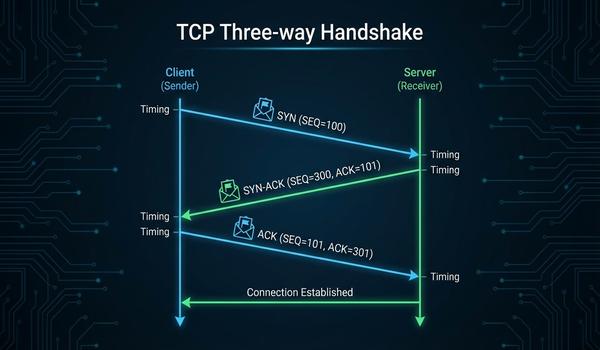

wielu usług na jednym urządzeniu. Warstwa czwarta modelu OSI musi również decydować o poziomie

niezawodności transmisji, dostosowując się do wymagań konkretnego programu. Zrozumienie mechanizmów

transportowych jest kluczowe dla optymalizacji wydajności systemów rozproszonych i usług chmurowych.

Prawidłowa obsługa błędów i sterowanie przepływem na tym poziomie gwarantuje spójność danych u odbiorcy

końcowego.