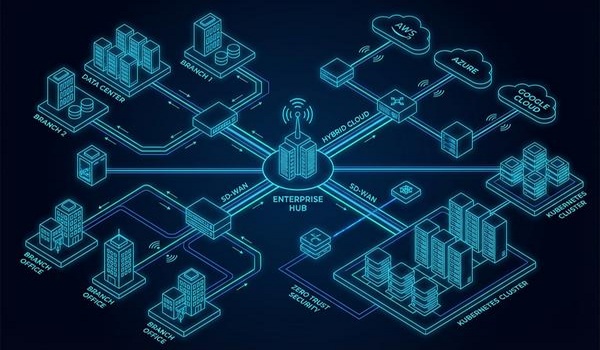

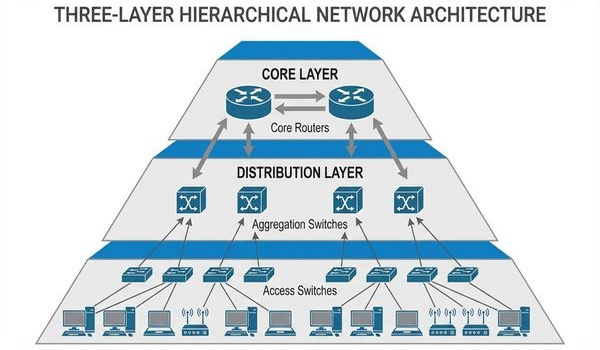

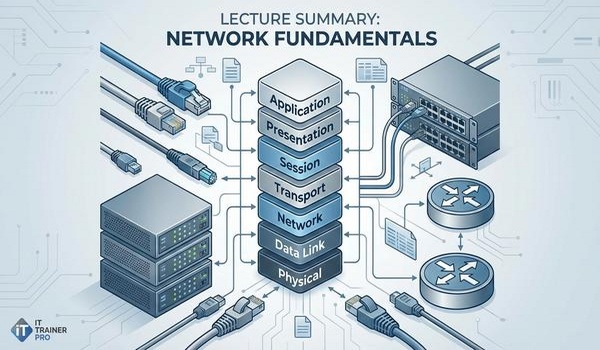

Architektura sieci teleinformatycznej to logiczny szkielet definiujący sposób interakcji między

komponentami systemu komunikacyjnego. Podczas dzisiejszego spotkania przeanalizujemy, jak standardy i

protokoły kształtują współczesne cyfrowe środowiska pracy. Dobrze zaprojektowana architektura musi

uwzględniać aspekty skalowalności, aby umożliwić bezproblemowy wzrost liczby użytkowników. Inżynierowie

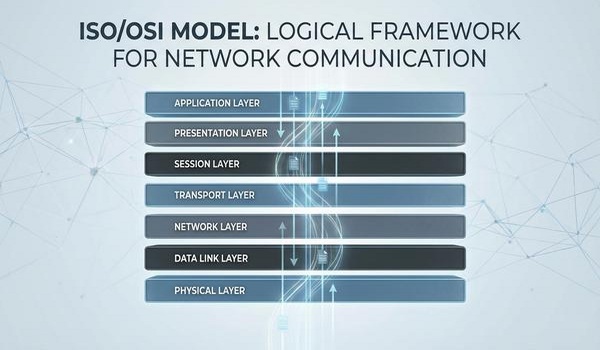

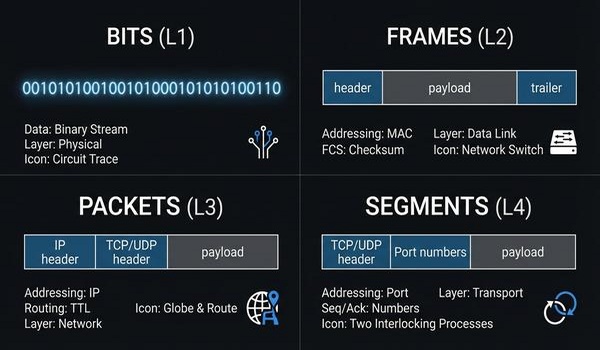

sieciowi polegają na hierarchicznych modelach, które ułatwiają zarządzanie złożonymi strukturami

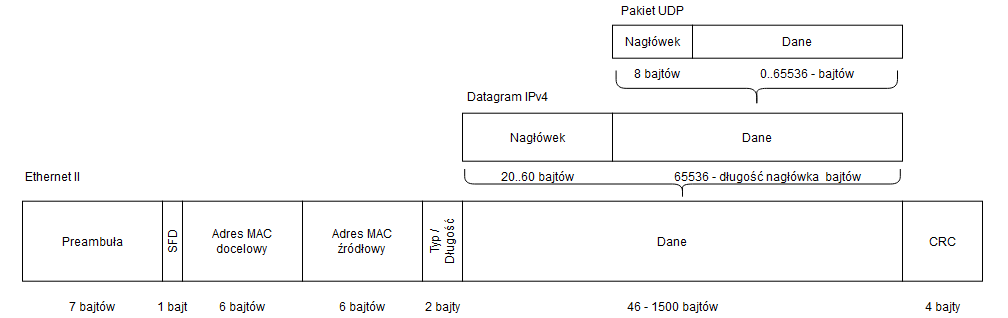

rozproszonymi. W tej sekcji zdefiniujemy podstawowe pojęcia oraz omówimy cele, jakie stawia się przed

nowoczesną infrastrukturą IT. Zrozumienie fundamentów jest niezbędne do poprawnej konfiguracji i

diagnostyki urządzeń aktywnych na późniejszych etapach kursu. Każdy projekt sieciowy zaczyna się od

wyboru odpowiedniego modelu odniesienia dostosowanego do specyfiki biznesowej organizacji. Prawidłowe

podejście do architektury minimalizuje koszty utrzymania i zwiększa bezpieczeństwo danych.